Linux开启Docker远程访问并设置安全访问(证书密钥),附一份小白一键设置脚本哦!

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |

前言

喜欢折腾慢慢看不喜欢折腾直接跳到小简下文的一键脚本那里两分钟搞好。

我的博客https://blog.ideaopen.cn

我的公众号小简聊开发

开启远程访问

编辑docker.service文件

vi /usr/lib/systemd/system/docker.service

# 或者使用vim

vim /usr/lib/systemd/system/docker.service

找到 Service节点修改ExecStart属性增加 -H tcp://0.0.0.0:2375

这样相当于对外开放的是 2375 端口你也可以更改端口。

重新加载配置

systemctl daemon-reload

systemctl restart docker

尝试访问

刷新配置后可以通过IP:端口号访问如127.0.0.1:2375。

但是前提是你防火墙开放了这个端口不然是访问不了的。

我这里使用的是云服务器就不开放端口了没有密码暴露端口很危险。

端口放行

此段是对上文开放端口的补充。

虚拟机Linux可以使用如下命令开放端口。

firewall-cmd --zone=public --add-port=2375/tcp --permanent

firewall-cmd --reload

云服务器如阿里云、腾讯云请前往服务器管理放行端口。

配置安全(密钥)访问

官方文档已经提供了基于CA证书的加密方法Docker Doc

再次说明如果不设置安全密钥访问那就不要用于生产环境

在开发环境用用就行了如果直接把

Docker这样对外暴露是非常危险的就和你数据库对外开放还不设置密码一样。

创建CA私钥和CA公钥

创建一个ca文件夹用来存放私钥跟公钥

mkdir -p /usr/local/ca

cd /usr/local/ca

在Docker守护程序的主机上(也就是本机)生成CA私钥和公钥

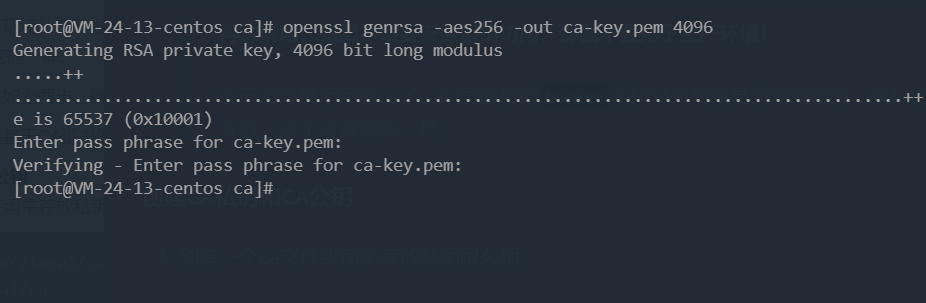

openssl genrsa -aes256 -out ca-key.pem 4096

执行完如上指令后会要求我们输入密码。

注Linux密码不会展示盲打就可以。

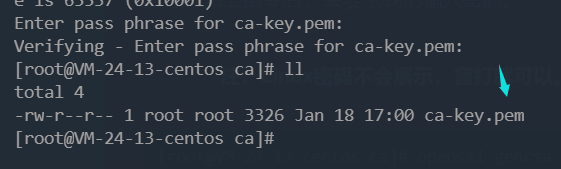

成功我们查看一下是否有文件生成。

PEM就是证书文件。

补全CA证书信息

执行如下指令

openssl req -new -x509 -days 365 -key ca-key.pem -sha256 -out ca.pem

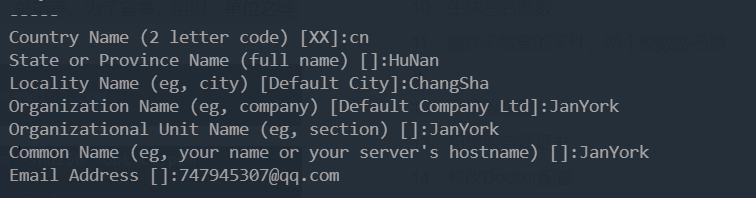

录入信息

然后依次输入访问密码、国家、省、市、组织名称、单位名称、随便一个名字、邮箱等。为了省事组织、单位之类的其实乱输入也可以嘿嘿嘿。

国家只能两个字符就直接CN吧。

Country Name (2 letter code) [XX]:cn

State or Province Name (full name) []:HuNan

Locality Name (eg, city) [Default City]:ChangSha

Organization Name (eg, company) [Default Company Ltd]:JanYork

Organizational Unit Name (eg, section) []:JanYork

Common Name (eg, your name or your server's hostname) []:JanYork

Email Address []:747945307@qq.com

这样CA证书就创建完成了然后我们还需要去创建服务器密钥和证书签名请求(CSR)了确保“通用名称”与你连接Docker时使用的主机名相匹配。

生成server-key.pem

openssl genrsa -out server-key.pem 4096

用CA签署公钥

我们可以通过IP地址和DNS名称建立TLS连接因此在创建证书时需要指定IP地址。例如允许使用127.0.0.1的连接。

openssl req -subj "/CN=127.0.0.1" -sha256 -new -key server-key.pem -out server.csr

如果是使用域名同理。

openssl req -subj "/CN=ideaopen.cn" -sha256 -new -key server-key.pem -out server.csr

注填写的

IP或者域名都是将来对外开放的地址也就是用于连接的地址。

匹配白名单

设置允许哪些IP可以远程连接docker。

-

允许指定

IP可以远程连接docker。echo subjectAltName = DNS:$HOST,IP:XX.XX.XX.XX,IP:XX.XX.XX.XX >> extfile.cnf$HOST是你的IP或者域名使用时将$HOST替换为自己的IP或者域名。如

# 127.0.0.1 服务器上的 docker只允许ip地址为225.225.225.0的客户连接 echo subjectAltName = DNS:127.0.0.1,IP:225.225.225.0 >> extfile.cnf # ideaopen.cn 服务器上的 docker只允许ip地址为225.225.225.0的客户连接 echo subjectAltName = DNS:ideaopen.cn,IP:225.225.225.0 >> extfile.cnf -

允许所有

IP连接设置

IP为0.0.0.0即可。如

echo subjectAltName = DNS:127.0.0.1,IP:0.0.0.0 >> extfile.cnf注但只允许永久证书的才可以连接成功

执行命令

将Docker守护程序密钥的扩展使用属性设置为仅用于服务器身份验证。

echo extendedKeyUsage = serverAuth >> extfile.cnf

生成签名证书

openssl x509 -req -days 365 -sha256 -in server.csr -CA ca.pem -CAkey ca-key.pem \

-CAcreateserial -out server-cert.pem -extfile extfile.cnf

然后输入之前的密码。

生成客户端Key(key.pem)

openssl genrsa -out key.pem 4096

openssl req -subj '/CN=client' -new -key key.pem -out client.csr

使秘钥适合客户端身份验证

创建扩展配置文件

echo extendedKeyUsage = clientAuth >> extfile.cnf

echo extendedKeyUsage = clientAuth > extfile-client.cnf

生成签名证书(cert.pem)

openssl x509 -req -days 365 -sha256 -in client.csr -CA ca.pem -CAkey ca-key.pem \

-CAcreateserial -out cert.pem -extfile extfile-client.cnf

输入之前的密码。

删除多余文件

可以看到有很多文件生成

生成cert.pemserver-cert.pem后执行如下命令

rm -v client.csr server.csr extfile.cnf extfile-client.cnf

此命令可以安全地删除两个证书签名请求和扩展配置文件。

一直填Y就可以。

修改权限

防止密钥文件被误删或者损坏我们改变一下文件权限让它只读就可以。

chmod -v 0400 ca-key.pem key.pem server-key.pem

防止证书损坏我们也删除它的写入权限。

chmod -v 0444 ca.pem server-cert.pem cert.pem

归集服务器证书

cp server-*.pem /etc/docker/

cp ca.pem /etc/docker/

修改Docker配置

我们需要设置Docker的守护程序让它仅接收来自提供了CA信任证书的客户端连接。

vim /lib/systemd/system/docker.service

# 当然也可以vi

vi /lib/systemd/system/docker.service

将 ExecStart 属性值进行修改

ExecStart=/usr/bin/dockerd --tlsverify --tlscacert=/usr/local/ca/ca.pem --tlscert=/usr/local/ca/server-cert.pem --tlskey=/usr/local/ca/server-key.pem -H tcp://0.0.0.0:2375 -H unix:///var/run/docker.sock

重新加载daemon、重启docker

systemctl daemon-reload

systemctl restart docker

使用IDEA连接Docker

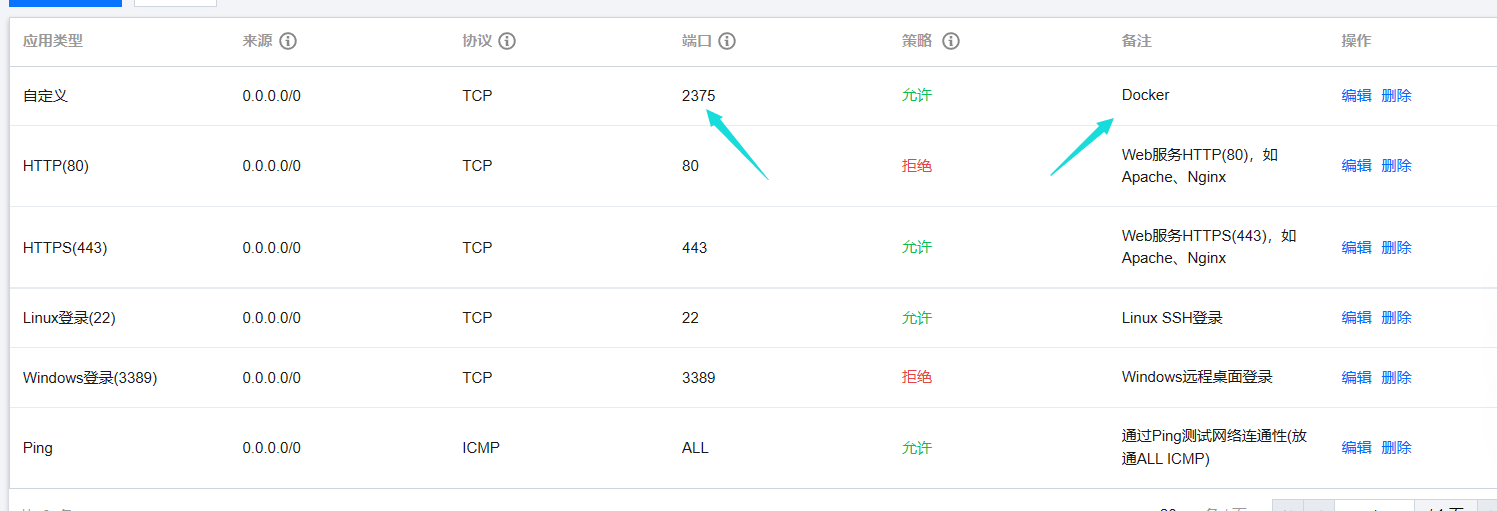

我是腾讯云服务器所有我需要开启一下端口先前没开。

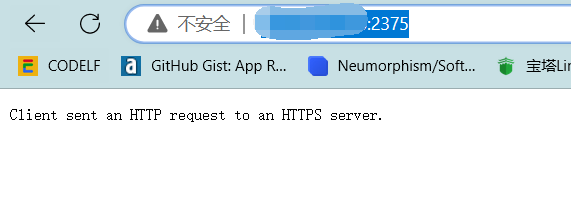

无证书连接

没证书是连接不上的。

使用证书连接

获取证书

我们首先获取我服务器上的证书。

这四个都要。

放到一个文件夹。

IDEA连接

证书文件夹选择你存放证书的文件夹。

URL是https://+远程连接IP+设置的端口。

注意一定是

HTTPS

这样就连接成功了。

一键创建证书脚本

#!/bin/sh

ip=你的IP

password=你的密码

dir=/root/docker/cert # 证书生成位置

validity_period=10 # 证书有效期10年

# 将此shell脚本在安装docker的机器上执行作用是生成docker远程连接加密证书

if [ ! -d "$dir" ]; then

echo ""

echo "$dir , not dir , will create"

echo ""

mkdir -p $dir

else

echo ""

echo "$dir , dir exist , will delete and create"

echo ""

rm -rf $dir

mkdir -p $dir

fi

cd $dir || exit

# 创建根证书RSA私钥

openssl genrsa -aes256 -passout pass:"$password" -out ca-key.pem 4096

# 创建CA证书

openssl req -new -x509 -days $validity_period -key ca-key.pem -passin pass:"$password" -sha256 -out ca.pem -subj "/C=NL/ST=./L=./O=./CN=$ip"

# 创建服务端私钥

openssl genrsa -out server-key.pem 4096

# 创建服务端签名请求证书文件

openssl req -subj "/CN=$ip" -sha256 -new -key server-key.pem -out server.csr

echo subjectAltName = IP:$ip,IP:0.0.0.0 >>extfile.cnf

echo extendedKeyUsage = serverAuth >>extfile.cnf

# 创建签名生效的服务端证书文件

openssl x509 -req -days $validity_period -sha256 -in server.csr -CA ca.pem -CAkey ca-key.pem -passin "pass:$password" -CAcreateserial -out server-cert.pem -extfile extfile.cnf

# 创建客户端私钥

openssl genrsa -out key.pem 4096

# 创建客户端签名请求证书文件

openssl req -subj '/CN=client' -new -key key.pem -out client.csr

echo extendedKeyUsage = clientAuth >>extfile.cnf

echo extendedKeyUsage = clientAuth >extfile-client.cnf

# 创建签名生效的客户端证书文件

openssl x509 -req -days $validity_period -sha256 -in client.csr -CA ca.pem -CAkey ca-key.pem -passin "pass:$password" -CAcreateserial -out cert.pem -extfile extfile-client.cnf

# 删除多余文件

rm -f -v client.csr server.csr extfile.cnf extfile-client.cnf

chmod -v 0400 ca-key.pem key.pem server-key.pem

chmod -v 0444 ca.pem server-cert.pem cert.pem

这一段请自行修改

ip=你的IP

password=你的密码

dir=/root/docker/cert # 证书生成位置

validity_period=10 # 证书有效期10年

给予权限

运行前请给脚本文件777权限。

chmod 777 xxx.sh

编辑docker.service配置文件

老样子

vim /usr/lib/systemd/system/docker.service

找到ExecStart = 开头的一行代码将其替换为如下内容

ExecStart=/usr/bin/dockerd \

--tlsverify \

--tlscacert=/root/docker/cert/ca.pem \

--tlscert=/root/docker/cert/server-cert.pem \

--tlskey=/root/docker/cert/server-key.pem \

-H fd:// -H tcp://0.0.0.0:2376

注意

/root/docker/cert/是证书文件路径灵活使用。

刷新Docker

systemctl daemon-reload && systemctl restart docker

测试连接方法

服务器本机测试(先CD进入证书文件夹)

docker --tlsverify --tlscacert=ca.pem --tlscert=cert.pem --tlskey=key.pem -H tcp://你的ip:2376 -v

个人终端测试

curl https://你的ip:2376/info --cert /root/docker/cert/cert.pem --key /root/docker/cert/key.pem --cacert /root/docker/cert/ca.pem

2376是你开放的端口灵活修改

尾述(总结)

一键脚本很方便小简推荐使用这个不折腾我是折腾玩儿才不用脚本的。

生产环境安全不容疏忽大家公网环境可千万别粗心大意哦Docker很多教程都只告诉你打开连接万一有人服务器上开启连接那就不是很好了所以我才写一篇安全认证配置和Linux Dcoker远程连接配置一起的教程。

下期再见小简提前祝大家新春快乐哦