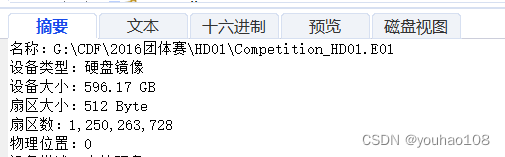

“美亚杯”第二届中国电子数据取证大赛答案解析(团体赛)

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |

1. 根据所提供的文件在映像文件的采集过程中曾使用那一种的写入保护设备

A软件写入保护设备

BWiebeTech写入保护设备

CEPOS写入保护器

DTableau取证工具SATA / IDE Bridge IEEE 1394 SBP2Device

EICS drive lock

取证过程中镜像文件需要与源文件保持完全一致所以写入设备的信息绝对不可能存在于镜像文件内部所以我们的着手对象应该是证据材料或者案情简介在其中寻找相关设备的使用信息。

我们在证据文件中发现了一个同名txt文件打开即可发现其为写入设备和所制作镜像的基本信息得到本题的答案。一般镜像的制作软件和基本信息都会单独保存在镜像文件夹下

2根据映像文件中的主引導記錄MBR那个偏移量表示驱动器处于活动的或可启动的状态

(答案格式十进制 2000000000)

驱动器的状态储存在MBR结束标志55 AA 的前64个字节中一共有四个分区表项每个分区表项为16个字节每个分区表项的第一个字节为分区是否活动的标识位00代表此分区为非活动分区80代表分区为活动分区

操作步骤

选择磁盘文件

选择启动扇区

选择以16进制查看

从55 AA上选四行开始查找80活动分区

找到分区活动标志80显示其偏移量为446格式为十进制446

3据映像文件中的主引導記錄MBR那个偏移量指明可启动分区的文件系统类型十进制

(答案格式十进制 2000000000)

每个分区表项的第五个字节指明分区的文件系统类型0B标志文件系统类型为FAT3204标志文件系统类型为FAT1607标志文件系统类型为NTFS

80标志活动分区该分区表第五字节标志文件系统类型

07标志该活动分区的文件系统类型为NTFS偏移量为450

4. 包含操作系统的分区每个簇包含几个扇区(sectors per cluster)答案格式64 sectors

每簇扇区数 = 每簇字节数/每扇区字节数

查看分区内文件查找Windows文件夹发现Windows文件夹在第二分区即包含操作系统的分区为第二分区

选择磁盘查看摘要可以看到扇区大小为512字节我们可以通过X-ways查看第二分区的簇的大小为4096字节通过计算得每簇扇区数为4096/512=8个

5. 在系统文件“SOFTWARE中找出网卡的名称。

A) Intel(R) Ethernet Connection 英特尔R以太网连接

B) Intel(R) Gigabit CT Desktop Adapter英特尔R千兆CT桌面适配器

C) Thunderbolt Gigabit Ethernet Adapter迅雷千兆以太网适配器

D) Realtek PCIe GBE Family Controller瑞昱PCIe网卡家庭控制器

E) 以上都不是

在X-ways中我们通常先过滤出注册表文件右键打开使用SOFTWARE报告模板打开使用ctrl + f搜索得到答案。

我们在取证大师中可以直接由自动取证得到答案

在系统痕迹中选择系统信息找到网络配置查看网络适配器

按照适配器类型排序查看有线物理网卡即可找到其网卡名称

6. Windows用户“Home的最后一次登录时间是什么

答案格式 “世界协调时间YYYY-MM-DD HH:MM UTC

A) 2015-11-21 03:47 UTC

B) 2016-09-14 06:40 UTC

C) 2016-10-07 02:28 UTC

D) 2016-10-07 10:28 UTC

E) 2016-10-07 18:28 UTC

通过取证大师的自动取证我们可以在系统信息用户信息中找到用户的登陆时间

但此时需注意答案的格式为UTC世界协调时所以我们还需要查看用户所在的时区来确定用户最后登录的确切时间

可以在时区信息中找到电脑设置的时区信息

我们可以看到电脑的时区信息为UTC+800所以Home登录的最后时间应该为

2016-10-07 02:28 UTC

7. 文件“W87D08.tmp真实的文件类型是什么

A) Bitmap

B) JPEG

C) TIFF

D) PNG

E) TMP

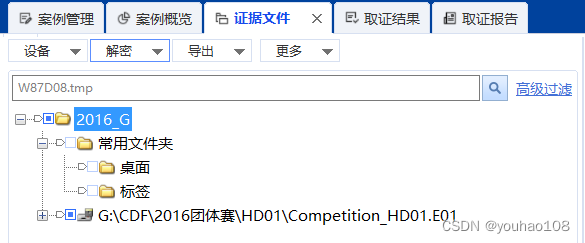

在取证大师中我们可以直接在证据文件中搜索文件W87D08.tmp

但是我们并没有找到任何符合的文件

此时我们猜想可能是文件名存在部分缺失于是我们使用通配符匹配一半的文件名

尝试搜索w87*.tmp 现真实文件名应该为W87Dk08.tmp

我们查看其十六进制文本以确定其真实文件类型

我们查看其文件签名可知其真实文件类型为JPEG文件。

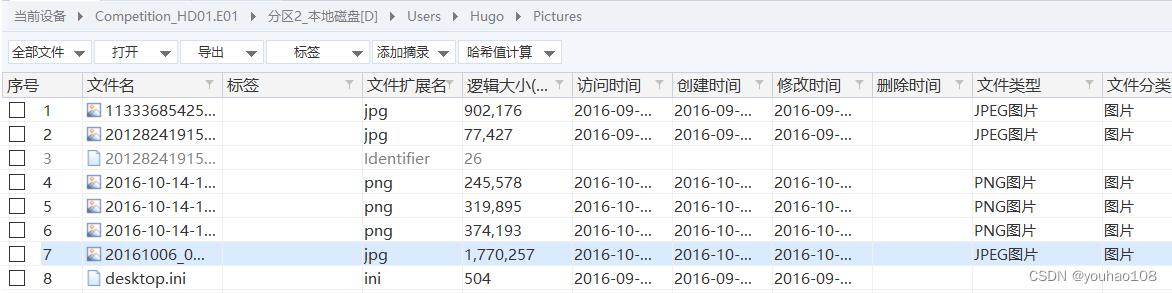

8. 能否在Hugo的图片库中找出任何由三星智能手机SM-G900F拍摄的图片如有请提供该图片的MD5哈希值。

我们可以在取证大师自动分析的文件分析中找到照片Exif信息分析

我们可以找到一张由SM-G900F拍摄的图片

右键跳转到源文件查看文件路径发现此文件确实属于hugo即说明此照片为我们的目标照片。

右键计算当前文件的hash值即可

其MD5哈希值为1F7381FB0B70306FDCCFAB1347E359DC

搜索文件名找到后跳转源文件查看内容

C:\Users\Mike\Downloads\129291247_14744161623071n.jpg.

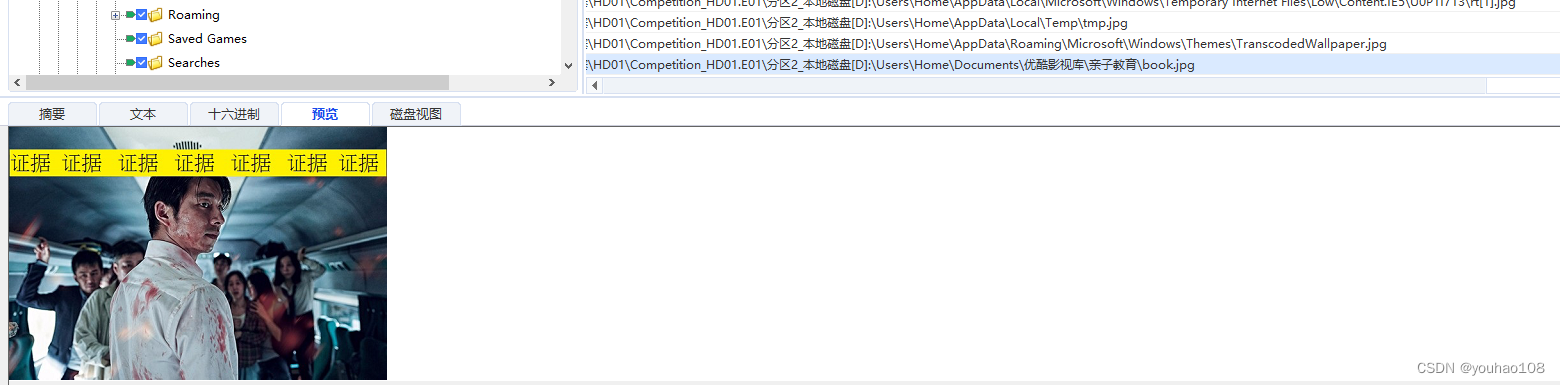

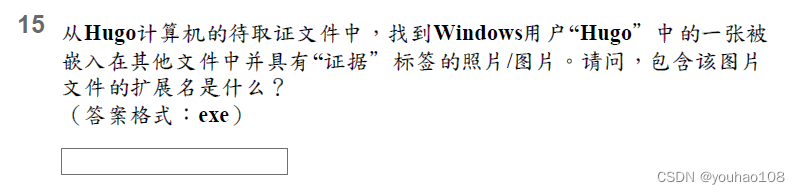

在mike的文件夹下查找*.Jpg 翻看发现hello.jpg里面包含证据字样

在home路径下过滤*.jpg文件考虑到垃圾图片的干扰在文件路径处选择排序拉到最下面发现两张带有证据的图片

按照字母排序

03FDA37C953B0BDC6B640E06B8E42BA7

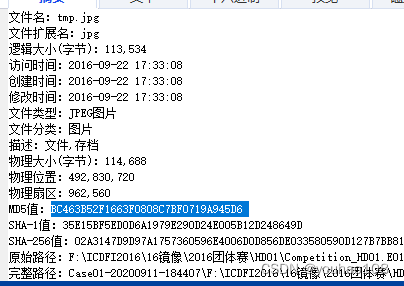

BC463B52F1663F0808C7BF0719A945D6

这题思路和上一题一样2C0C33DB59A36F0FA7CBEF9A7990FB22

CD分区都没有找到在磁盘E:$Recycle.bin里查找到

题目中提到文件包含那么考虑能包含的多为压缩包zip、rar、文档doc、docx、pdf等文件里可以包含在hugo文件夹下查找*.docx文件发现在洪水攻击.docx中出现证据相关图片

直接文件名过滤“证据”2016-10-06 071027UTC

打开文件查看内容发现其指向.F:\Pictures\证据.jpg

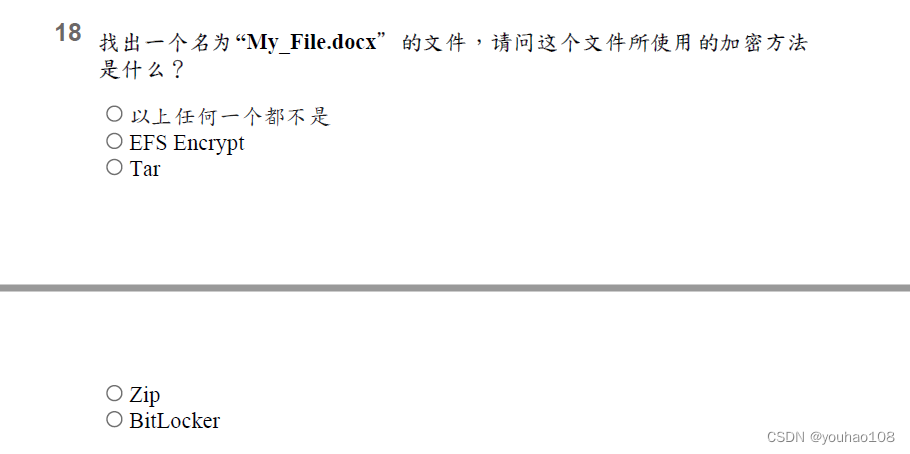

直接在取证大师文件分析/加密文件里过滤文件名EFS Encrypt

19. 根据上述问题需要什么类型的文件扩展名才能打开该文件

(选择所有正确答案)

A) cyp

B) aes

C) afs3

D) pfx

E) sef

F) cer

G) p7b

H) sst

通过百度得到

证书CER后缀的文件和私钥PFX后缀的文件

20. 根据上述问题那一个注册表文件包含使用者的证书指纹

答案格式123.abc

NTUSER.DAT

21. 根据上述问题并分析该注册表文本如该注册表文件包含证书指纹那么记录证书指纹的位置在那里

答案格式SAM\Domains\Account\Users\Guest

\NTUSER\Software\Microsoft\Windows NT\CurrentVersion\EFS\CurrentKeys

22. 默认打印机是

答案格式Kyocera FS-4200DN

我们在用户痕迹打印信息中仅找到一台打印机的痕迹

23. 根据注册表那里显示当前使用的控件组control set??

答案格式SAM\Domains\Account\Users\Guest

\SYSTEM \ControlSet001\Control

24. 根据上述问题请指明包含计算机名称的位置。

答案格式SAM\Domains\Account\Users\Guest

\SYSTEM \ControlSet001\Control\ComputerName

25. 通过使用注册表文件“SYSTEM找出系统中所有的USB设备

(选择所有正确答案)

A) LGE Android Platform USB Device

B) WD My Passport 0827 USB Device

C) WD My Passport 9354 USB Device

D) Fujitsu U Disk USB Device

E) CBM Flash Disk USB Device

F) General U Disk USB Device

G) WD SES Device USB Device

H) Seagate SES Device USB Device

在USB设备使用痕迹中查找

你会获得一个包含Jason电脑硬盘的镜像文件其文件名为“Competition_HD2.E01”该文件是由AccessData FTK Imager采集而来的。

Part B: General questions of Jason’s computer hard disk (Total 19 marks)

第B部份︰关于Jason计算机硬盘的一般问题共19分

26.你能找到多少个硬盘分区

A) 1

B) 2

C) 3

D) 4

E) 5

27Jason的iPhone曾连接到计算机上请问第一次使用日期是什么时候

答案格式 “世界协调时间YYYY-MM-DD

28. 找出作者名含有字串“HDJ:KIUHF的文件并指出该文件內有多少行程序代码

A) 317

B) 362

C) 323

D) 388

E) 7260

29. 根据上述问题该档案名称是什么

答案格式123.abc

30. 根据上述问题该档案所含的程序代码有什么功能

A) 要求输入密码

B) 包含解密功能

C) 如密码正确計算机会被入侵

D) 密码错误请重新输入

E) 强行关机

F) 开启远端控制程式

31. 找出 “网站DDOS压力TEST.exe的档案请问该档案的MD5哈希值是

32. 请问在Jason计算机的桌面上是否发现了任何拒绝服务(DoS)分布式拒绝服务攻击(DDoS)工具如有请提供该工具的名称。

答案格式ToolName.exe

安卓手机部分

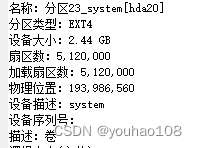

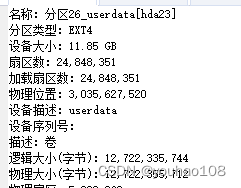

直接在取证大师里查看大小2.4G系统类型EXT4

分区大小11.8G分区类型EXT4。直接在取证大师里点开分区userdata即可查看

YES

查看分区列表

![]()

![]()

/system/app(应该是/app?)

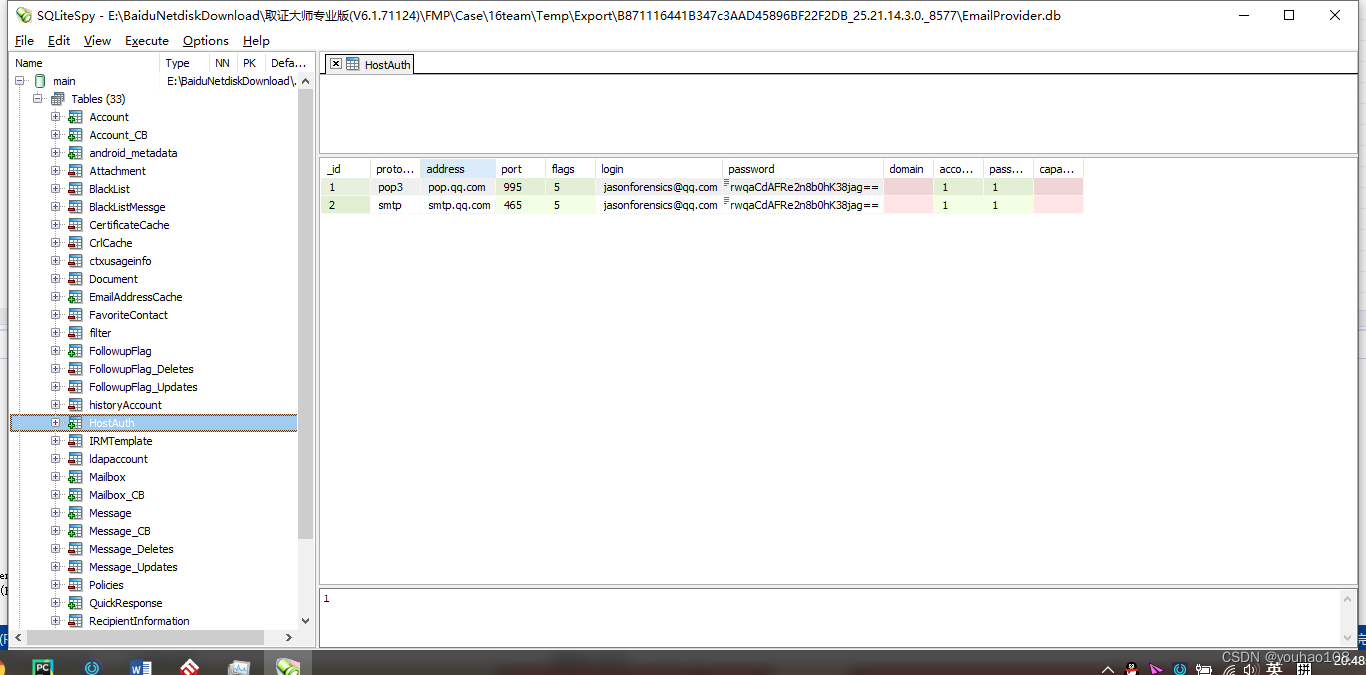

jasonforensics@qq.com

文件名称过滤用数据库软件打开

1条在message表里面

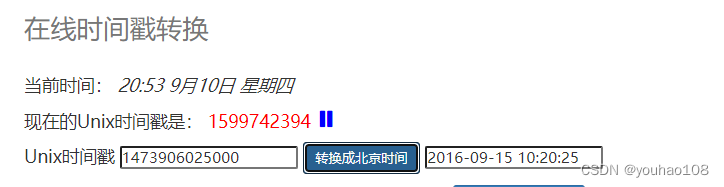

1473906025000@email.android.com

2016-09-15 02:20:25 UTC标准时间

先用字符串搜索无果考虑可能照片里有结果发现确实有一张

![]()

题目说下载文件夹考虑download文件夹查看发现media\0\Download下的两个文件

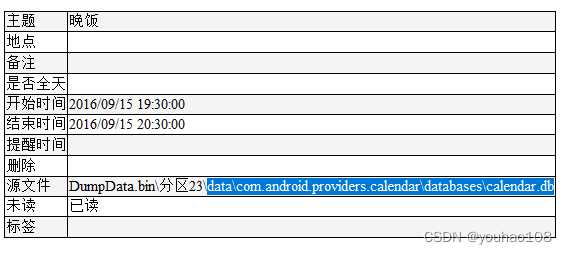

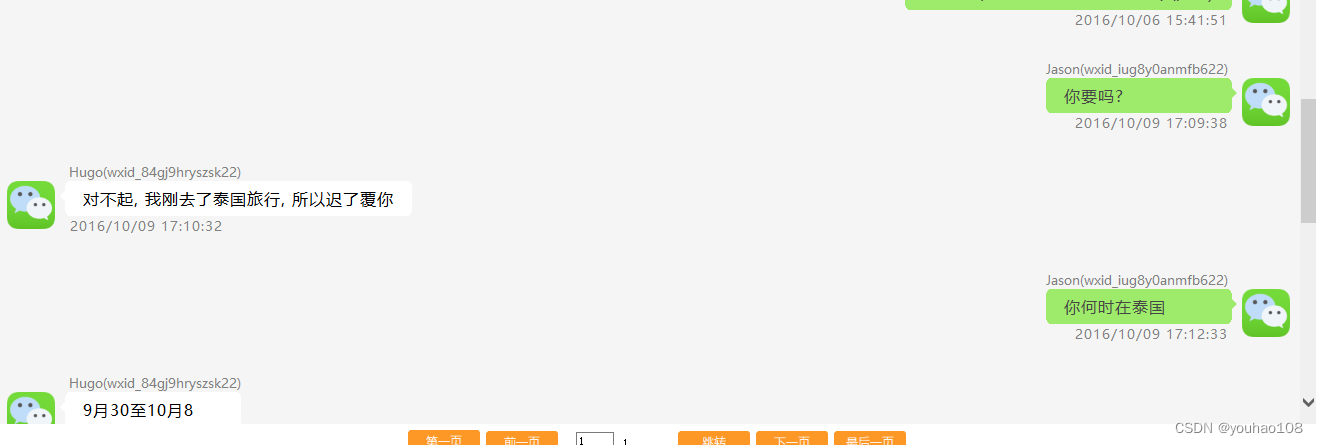

查看jason和hugo的微信聊天记录共计10条

直接在Jason和hugo的微信聊天记录里找

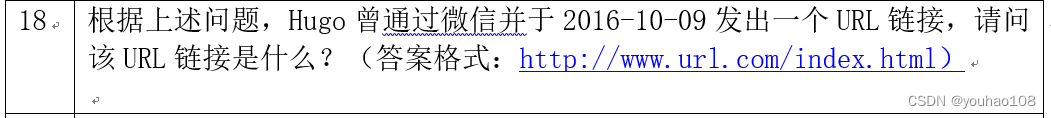

http://bbs.kafan.cn/thread-1863965-1-1.html

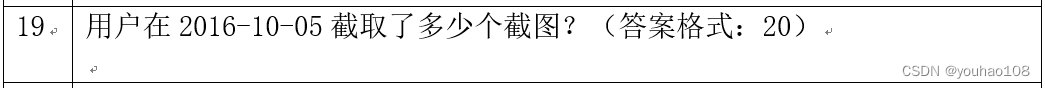

取证大师文件名称过滤*.jpg时间过滤2016-10-05 235959以前发现一张截图

取证大师文件路径过滤media,文件名过滤.jpg查看发现涉枪图片

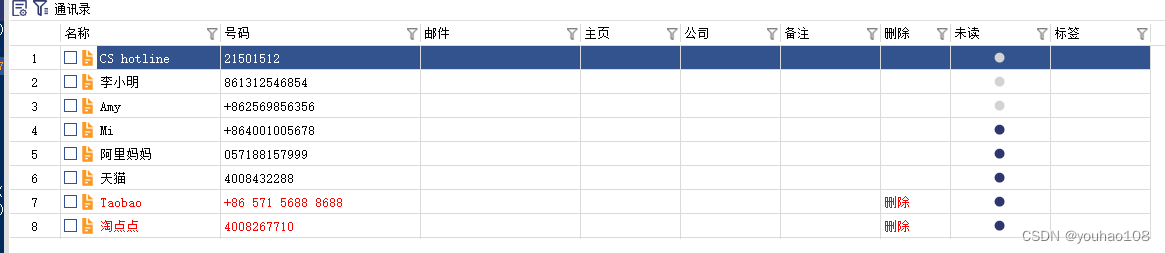

题目问的现在有多少联系人不考虑删除的还剩6个

直接查看删除的联系人

取证大师直接查看

查看系统痕迹USB使用痕迹 2016-09-19 16:35:35UTC + 8