suricata匹配从入门到精通(一)----suricata安装配置及使用

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |

本文主要为即将进行CVE漏洞分析以及IDS规则编写的同事提供文档参考资料。文中所述过程均为本人安装使用过程不能保证每一项配置均为最优配置希望大家在使用过程中发现问题可以及时交流分享。

Suricata是安全开发人员中目前比较流行的一个网络入侵检测和防御引擎。

在目前CVE漏洞分析和IDS规则编写工作中主要用于对编写的IDS规则进行可用性验证。文档主要内容为Suricata的环境配置、详细安装过程和使用方式的简介在每一部分列出了可能遇到问题的解决方法。

1.Suricata的环境配置

1)Suricata的安装是在Linux系统中进行首先在VMware中安装一个较为稳定的Linux系统具体操作系统类型不限建议使用较新版本的系统。因为太老版本的系统可能满足不了Suricata的运行环境要求还需要再进行更新比较麻烦。

2)在Debian、Ubunto或者Linux Mint系统中安装依赖包使用命令为

sudo apt-get install wget build-essential libpcre3-dev libpcre3-dbg automake autoconf libtool libpcap-dev libnet1-dev libyaml-dev zlib1g-dev libcap-ng-dev libjansson-dev

3)在CentOS、Fedora或者RHEL系统中安装依赖包使用命令为

sudo yum install wget libpcap-devel libnet-devel pcre-devel gcc-c++ automake autoconf libtool make libyaml-devel zlib-devel file-devel jansson-devel nss-devel epel-release lz4-devel rustc cargo libcap-ng-devel

4)在Mac OS X系统中安装依赖包使用命令为

brew install pkg-config libmagic libyaml nss nspr jansson libnet lua pcre

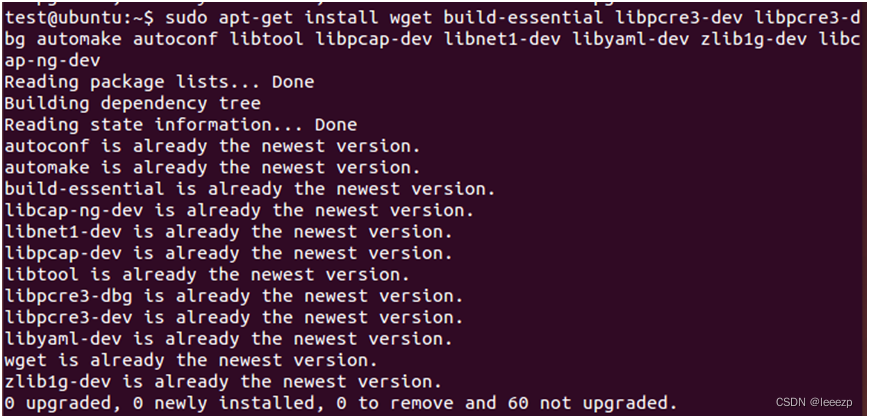

5)所有依赖包安装完成后进行验证截图如下

安装依赖包中可能遇到的问题

a.安装中提示unable to locate package zliblg-dev问题产生原因为依赖包中字母b和g中间为数字1而不是字母l输入错误将依赖包名改正后重新安装即可。

需要安装的依赖包太多安装中手动一次性输入所有命令可能会存在输入错误等原

b.因导致的安装失败并且不容易找到具体安装到了哪里建议手动输入命令时可以先安装第一个包wget安装好后在命令后面再添加下一个包build-essential进行安装依次类推在安装下一个包同时顺便对前面的包进行校验。

2.Suricata的详细安装过程

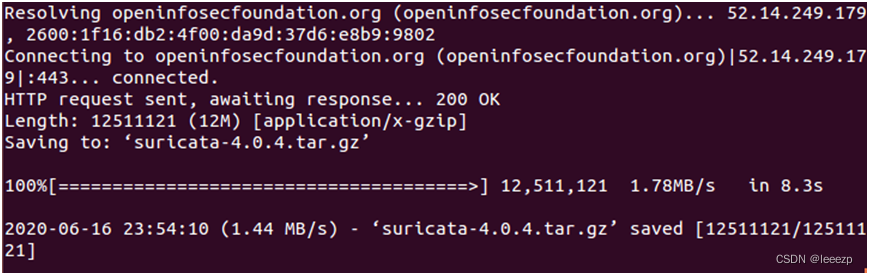

1)从官网下载suricata压缩文件包命令及运行结果截图如下推荐下载新版6.0以后的版本

wget http://www.openinfosecfoundation.org/download/suricata-4.0.4.tar.gz

2对压缩包进行解压命令及运行结果截图如下

tar -xvf suricata-4.0.4.tar.gz

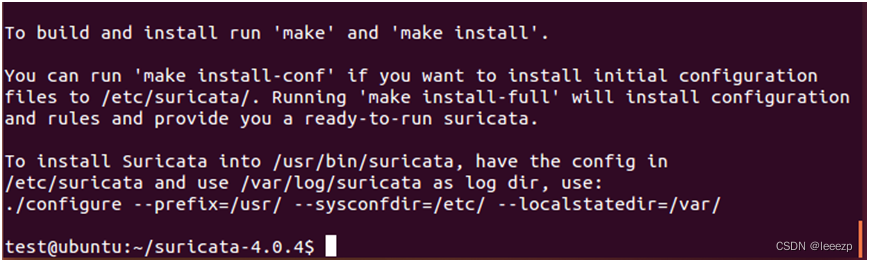

3进入到suricata-4.0.4目录中cd suricata-4.0.4非Mac OS X系统中执行命令./configure --sysconfdir=/etc --localstatedir=/var执行结果截图如下

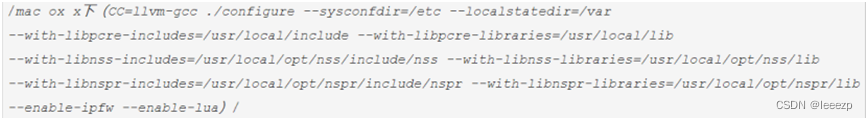

## 在Mac OS X系统中执行

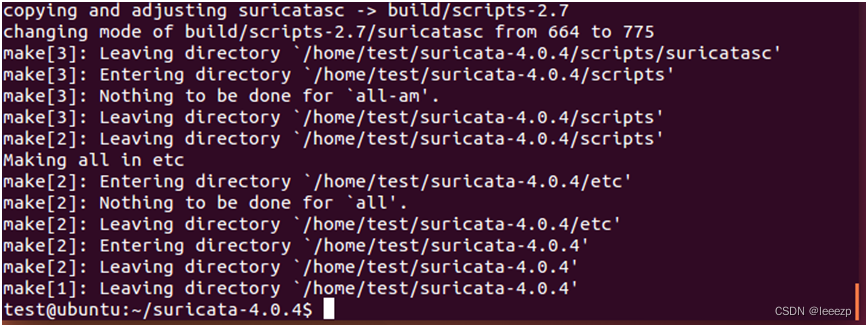

4执行make命令执行结果如下

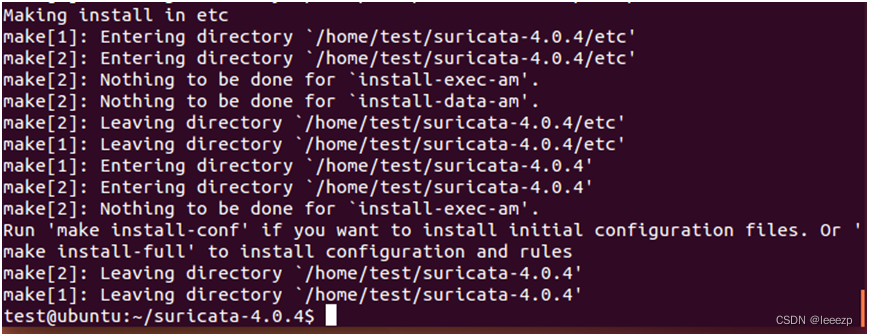

5执行sudo make install执行结果如下

6执行sudo make install-conf执行结果如下

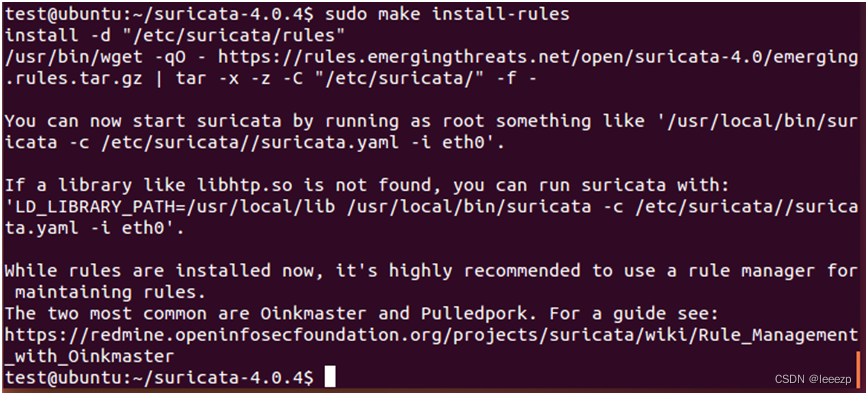

7非Mac OX X中执行sudo make install-rulesMac中执行make install-full执行结果如下

3.Suricata使用方式简介

本文所叙述的Suricata使用方式为在本地进行pcap包校验如果要在网络环境中进行抓包校验还需进行配置可以自行学习。

1Suricata按照以上步骤安装完成后可以正常使用本地pcap包检测其中Suricata配置文件为/etc/suricata/suricata.yaml。对自己编写的IDS规则进行验证时首先需要在配置中添加启用自己上传的IDS规则。

进入/etc/suricata目录使用sudo vim suricata.yaml命令打开配置文件在蓝字step2内容中添加自己使用的IDS规则名字命令为 - test.rules我的规则名字是test.rules保存并退出。

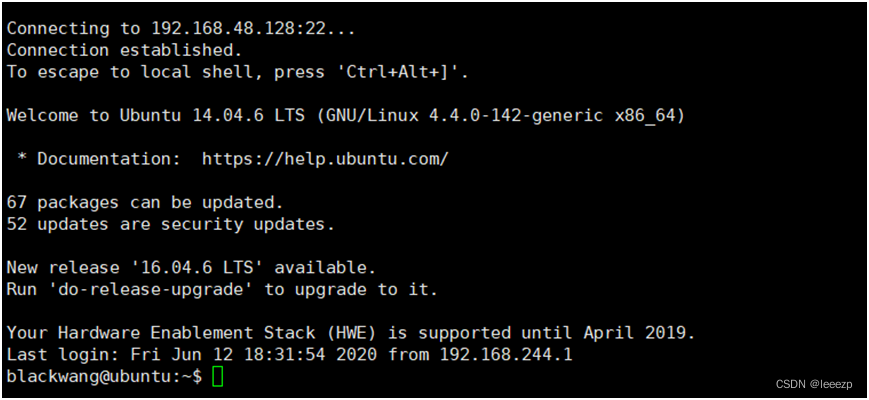

2需要把我们需要进行测试的pcap包上传到/etc/suricata中这里使用Xshell6来实现。从官网上下载安装Xshell6打开后点击文件->新建需要输入的信息有名称自己随意设置和主机IP在Linux虚拟机终端中输入ifconfig获取然后点击连接。

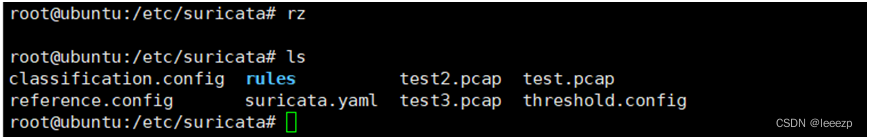

Xshell6与虚拟机连接后进入/etc/suricata目录切换到用户root使用命令rz上传需要进行IDS规则测试的文件test.pcap包。

3Suricata安装后的规则目录为/etc/suricata/rules。在验证时需要将测试规则test.rules放置在规则目录中。进入目录/etc/suricata/rules使用命令vim test.rules命令创建test.rules并且写入自己编写的IDS规则保存并退出。

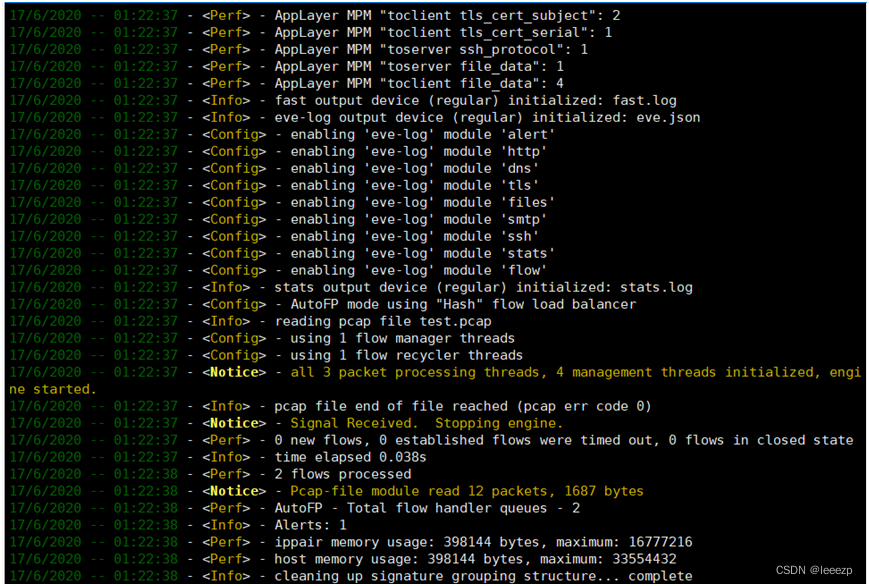

4cd ../返回上级目录/etc/suricata输入命令suricata -k none -r test.pcap -vvv -c /etc/suricata.yaml -l /home/Desktopsuricata会对本地test.pcap包进行离线测试。测试结果如下

在Xshell界面输出的详细告警信息

在虚拟机Desktop目录会生成3个日志文件eve.json、fast.log、state.log。

在eve.json中输出的结果

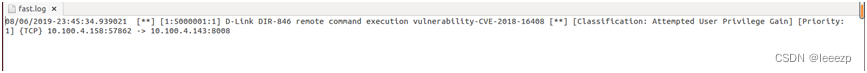

在fast.log中输出的告警信息

suricata -k none -r test.pcap -vvv -c /etc/suricata.yaml -l /home/Desktop 命令中-k none是跳过对pcap包的校验如果不带有这个参数有的pcap包在运行过程中会报出pcap包类型错误-r参数是对本地pcap包进行离线检测test.pcap为需要测试的数据包的地址-c /etc/suricata.yaml 指定配置文件的位置-vvv参数是让命令行显示出详细的告警信息便于观察测试结果-l /home/Desktop参数是检测日志的输出位置在检测完成后suricata会把生成的3个日志文件和告警输出到虚拟机Linux的桌面可以从中查看告警日志。

一般在IDS规则测试完毕后Xshell命令行界面的Alerts参数输出数据为1并且在

eve.json中可以查询到对应IDS规则的sid编号在fast.log中能够看到对应的1条告警信息则认为是IDS规则有效。

4.使用Suricata可能出现的问题

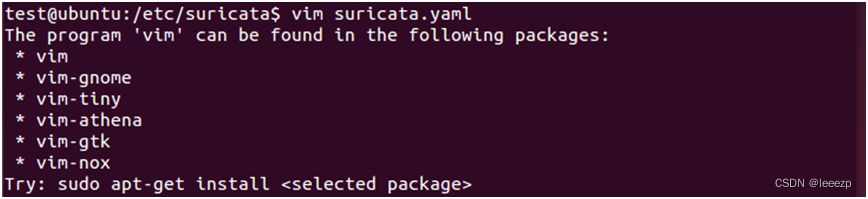

a.安装的Linux系统没有vim命令:

使用sudo apt-get install vim进行安装即可。

b.使用Xshell连接虚拟机时失败

问题原因是虚拟机Linux中没有安装并开启ssh服务在终端中使用sudo apt-get install ssh安装安装完成后需要重启虚拟机再进行连接。

c. Xshell中找不到rz命令问题原因是没有安装rz和sz使用sudo apt-get install lrzsz进行安装。

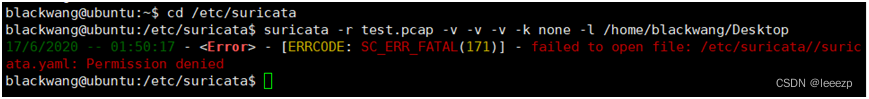

d.使用命令过程中报出权限不足错误

问题产生原因是没有切换到root用户或者是命令前没有加sudo普通用户权限不足切换到root或者加sudo可以解决。

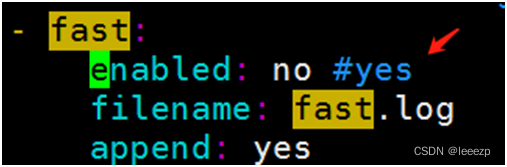

e.vim /etc/suricata/suricata.yaml

将 fast 下 enabled: yes 改成 enabled: no

yes 会生成fast.log 日志no为关闭这个文件

5.写在最后

本文为几年前的库存编译安装是为了加深你对suricata的理解也可以选择用yum install 安装。