CentOS7-搭建-Vulhub靶场(安装包方式)

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |

1.Vulhub靶场介绍

Vulhub:是一个面向大众的开源漏洞靶场无需docker知识仅需要执行两条简单的命令即可编译、运行一个完整的漏洞靶场镜像。让漏洞复现更加简单让入门小白可以更加专注于漏洞本身。

官网:Vulhub - Docker-Compose file for vulnerability environment

2.资源准备

由于整个过程都是采用安装包进行安装的原因在安装步骤的也进行解释了这里提供一下各个资源的下载地址吧若下载慢也可以使用我的百度网盘中的资源进行安装。

资源包:百度网盘 请输入提取码提取码:ko3a

下载.tgz格式的docker离线安装包:Index of linux/static/stable/x86_64/

下载.rpm格式的docker离线安装包:Index of linux/centos/7/x86_64/stable/Packages/

下载Vulhub靶场压缩包:GitHub - vulhub/vulhub: Pre-Built Vulnerable Environments Based on Docker-Compose

3.靶场安装步骤

这里采用的均是使用安装包进行安装由于在安装docker、docker-Compose和Vulhub的时候可能会存在下载很长时间的情况而这样就无需下载直接进行安装就快很多了。

3.1.安装Docker

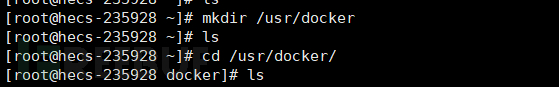

3.1.1.新建Docker目录

新建/usr/docker/目录这个目录是用于 Docker离线安装包存放和安装的。

命令:mkdir /usr/docker/

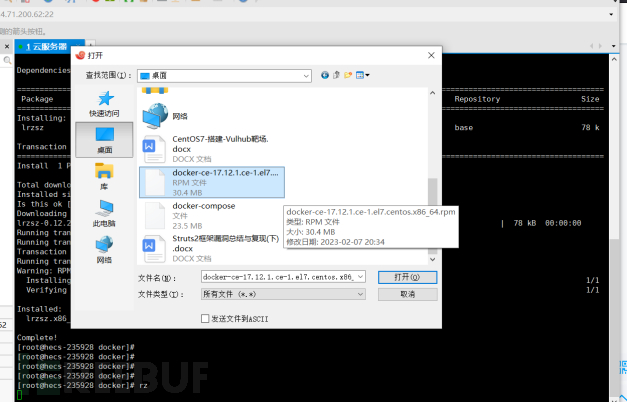

3.1.2.上传Docker安装包

如果使用xshell连接的话使用rz即可进行上传若输入rz后无法进行上传那么就是由于未安装使用yum install lrzsz即可安装。

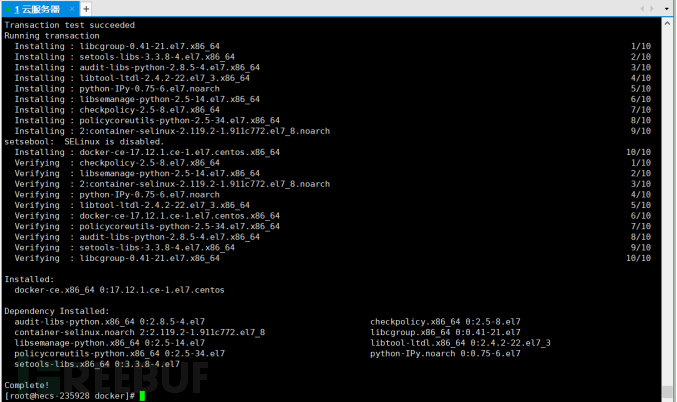

3.1.3.安装Docker服务

使用yum进行安装。

命令:yum install docker-ce-17.12.1.ce-1.el7.centos.x86_64.rpm -y

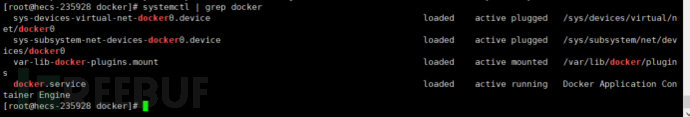

3.1.4.设置Docker服务

这里需要开启docker服务以及设置开机自启动。

命令:systemctl start docker && systemctl enable docker

3.1.5.查看Docker状态

这里需要查看一下刚刚设置过的docker服务的状态。

命令:systemctl | grep docker

3.2.安装Docker-compose

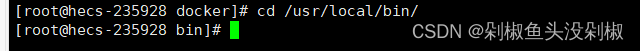

3.2.1.进入相关目录

这里需要进入/usr/local/bin/目录。

命令:cd /usr/local/bin/

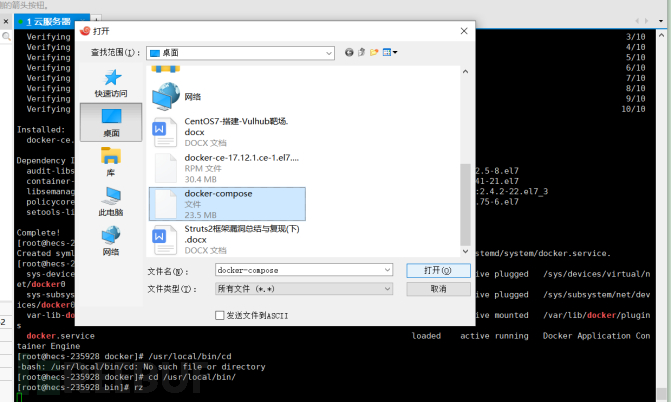

3.2.2.上传Docker-compose安装包

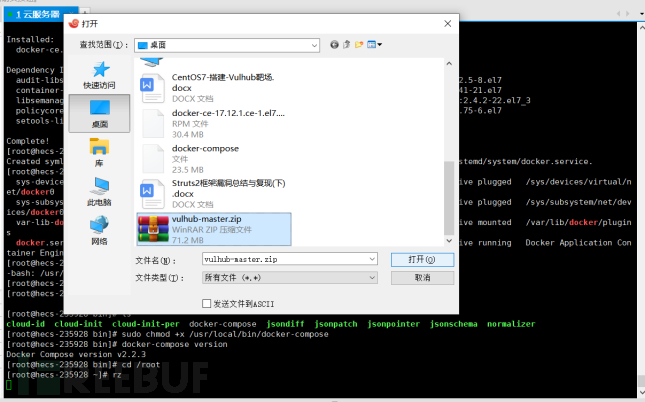

这里的上传方式和上传docker安装包一样都使用rz。

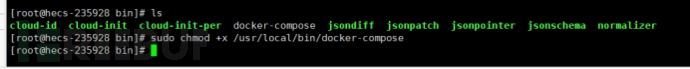

3.2.3.添加执行权限

这里需要为docker-compose安装包添加执行权限。

命令:sudo chmod +x /usr/local/bin/docker-compose

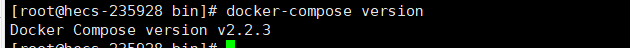

3.2.4.验证Docker-compose版本

这里需要验证一下docker-compose的版本。

命令:docker-compose version

3.3.安装Vulhub靶场

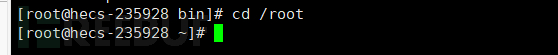

3.3.1.切换目录

这里切换目录是为了方便安装Vulhub靶场这里建议切换到root目录下。

命令:cd /root/

3.3.2.上传Vulhub靶场压缩包

这里还是使用rz将压缩包上传上去。

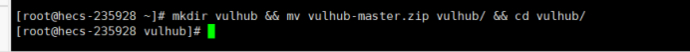

3.3.3.创建目录并移动压缩包

这里其实可以在进入root的时候直接创建一个目录然后将靶场的压缩包直接上传至该目录下。

命令:mkdir vulhub && mv vulhub-master.zip vulhub/ && cd vulhub/

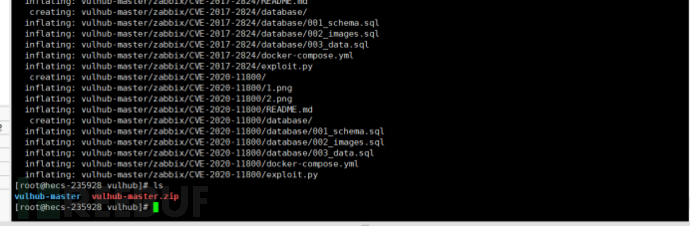

3.3.4.解压Vulhub压缩包

在/root/vulhub目录下解压。

命令:unzip vulhub-master.zip

3.3.5.移动整个Vulhub文件

这里由于存在多层目录为了方便我们把文件都给移动到Vulhub目录下其它的删除即可这里需要先进入压缩包解压完的那个目录下然后再执行移动命令。

命令:mv * /root/vulhub

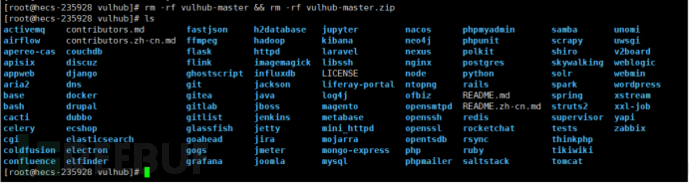

3.3.6.删除无用目录及文件

这里只需要将vulhub-master目录与vulhub-master.zip压缩包删除即可这样我们就完成了所有的安装了。

命令:rm -rf vulhub-master && rm -rf vulhub-master.zip

4.靶场测试

这里我们随机开启一个靶场测试是否能够正常打开关于部分命令可以执行上官网查看并且获取解释。

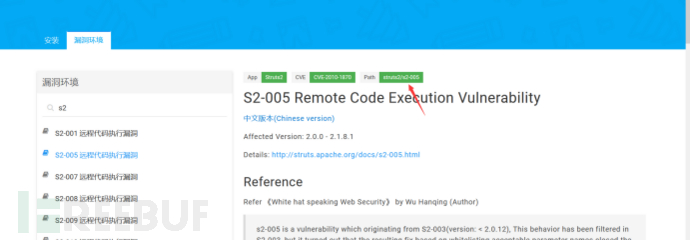

4.1.靶场测试S2-005漏洞

4.2.进入某个靶场

这里首先要先进入靶场编号所在的目录下面然后在进行开启例如这个S2-005漏洞就是在struts2目录下面然后找到S2-005。

命令:cd struts2/s2-005

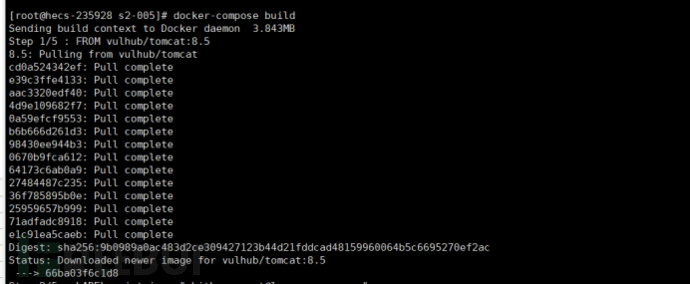

4.2.1.开启靶场

在开启靶场的过程中可能会存在无法开启的情况这是由于更新了配置文件需要手动执行docker-compose build来重新编译靶场环境。具体看官网解释像整个漏洞就需要使用docker-compose build来重新编译靶场环境然后再开启不一定所有就需要这样操作具体要求还需求要按照官网的来。

4.2.1.1.编译靶场环境

不管是再编译环境还是在开启环境都可能会出现无法执行的情况遇到这个情况大概率是源不行或者网络不行重新编译或者打开几次实在不行就放弃吧这个有时候挺看运气的。

命令:docker-compose build

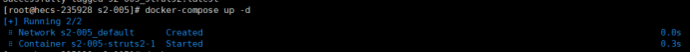

4.2.1.2.启动靶场

一般看到下面有蓝色了并且没有报错基本上就是成功了。

命令:docker-compose up -d

4.3.查看端口

关于查看端口通常在官网文档就能看到还有就是使用命令进行查看。

命令:docker-compose ps

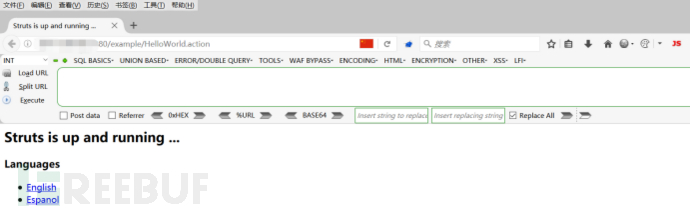

4.4.浏览器打开靶场

URL:靶场服务器IP地址:端口

4.5.关闭靶场

在每次测试完靶场后一定要及时的关闭靶场否则在下次使用的时候会出现端口占用的情况不过Vulhub靶场有一个问题就是编译后的靶场所占用的空间在关闭后并不会释放而会一直占用若靶机硬盘小就会存在空间不足的情况如果是虚拟机的话尽量拍摄一个快照吧不够的时候还原一下。

命令:docker-compose down