Jmeter beanshell编程实例

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |

1、引言

BeanShell是一种小型的免费的可嵌入的符合Java语法规范的源代码解释器具有对象脚本语言特性。

在Jmeter实践中由于BeanShell组件较高的自由度通常被用来处理较为复杂其它组件难以处理的问题 - 干脏活累活。而使用BeanShell组件自然需要一定的代码基础最好是java编程基础。

Jmeter5.0提供的BeanShell组件包括

取样器 - BeanShell取样器

前置处理器 - BeanShell前置处理器

后置处理器 - BeanShell后置处理器

断言 - BeanShell断言

定时器 - BeanShell定时器

监听器 - BeanShell监听器

下面我们通过一个典型的应用实例来讲解BeanShell在一次性能测试中的具体应用方法。

2、需求

现在我们有这样一个接口做为压测对象

其使用HTTP协议进行交互使用RSA加密算法进行加密传输然后进行密文报文反馈。

其请求报文体基础格式为JSON如下所示

{

"format":"json",

"message":{

"head":{

"branchCode":"2110",

"channel":"BESK",

"timeStamp":"20180827105901487",

"transCode":"billQuery",

"transFlag":"01",

"transSeqNum":"BP180827105846210047"

},

"info":{

"epayCode":"VC-PAY2018080265602",

"input1":"123456",

"merchantId":"103881104410001",

"traceNo":"VC180827105846813462",

"userId":"1637206339848118"

}

}

}我们无法用Jmeter的其它组件来实现报文体加密因此引入Beanshell前置处理器将报文进行加密接收到返回后再引入Beanshell断言解密返回报文并断言测试结果具体拆分步骤如下

在线程组下加入HTTP取样器

在取样器下加入HTTP信息头管理

在取样器下加入BeanShell预处理器并完成JSON格式报文组装

在BeanShell处理器中完成报文体RSA加密验签使用Jmeter变量保存

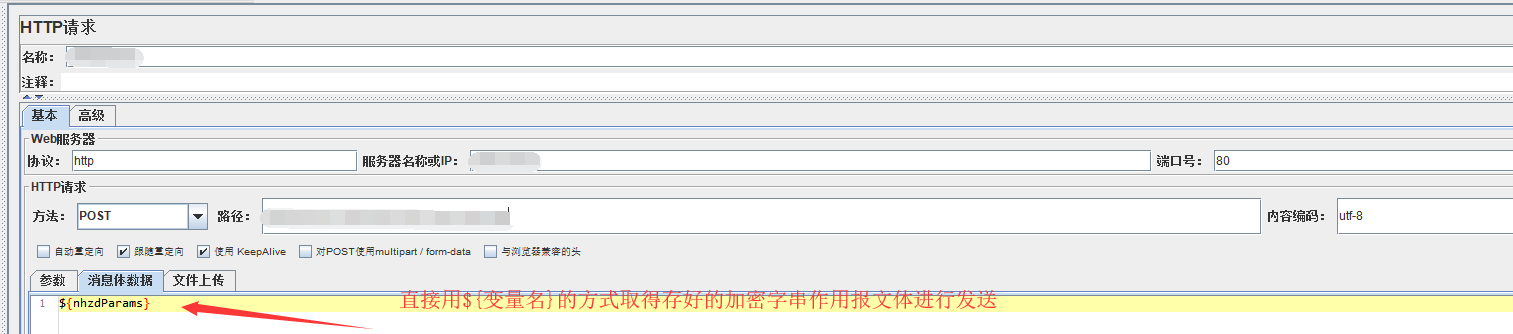

配置HTTP取样器使其使用上一步变量值发送加密报文

在取样器下加入BeanShell断言解密返回报文并断言结果

配置其它监控器如查看结果树和聚合报告等监控测试结果

3、BeanShell实现

3.1、原始单元测试的java代码

package com.xxx.test.mock;

import cn.hutool.core.codec.Base64;

import cn.hutool.core.date.DatePattern;

import cn.hutool.core.date.DateUtil;

import cn.hutool.http.HttpResponse;

import cn.hutool.http.HttpUtil;

import cn.hutool.json.JSONObject;

import com.cwl.gw.xxx.utils;

import org.apache.commons.lang3.StringUtils;

public void querySiteInfo() {

try{

JSONObject paramJson = new JSONObject();

JSONObject messageJson = new JSONObject();

JSONObject headJson = new JSONObject();

headJson.put("branchCode", "2110");

headJson.put("channel", "BESK");

headJson.put("timeStamp", DateUtil.format(new Date(), DatePattern.PURE_DATETIME_MS_PATTERN));

headJson.put("transCode", "billQuery");

headJson.put("transFlag", "01");

headJson.put("transSeqNum", "BP" + DateUtil.format(new Date(), DatePattern.PURE_DATETIME_MS_PATTERN));

JSONObject infoJson = new JSONObject();

infoJson.put("epayCode", "VC-PAY" + DateUtil.format(new Date(), DatePattern.PURE_DATETIME_MS_PATTERN));

infoJson.put("merchantId", "103881399990002");

infoJson.put("userId", "103881399990002");

infoJson.put("input1", "13000007");

infoJson.put("traceNo", "VC" + DateUtil.format(new Date(), DatePattern.PURE_DATETIME_MS_PATTERN));

messageJson.put("head", headJson);

messageJson.put("info", infoJson);

paramJson.put("format", "json");

paramJson.put("message", messageJson);

String req = paramJson.toString().replaceAll(" ", "");

System.out.println("请求参数" + req);

String base64 = new String(Base64.encode(req.getBytes("utf-8")));

String sign = RSAUtil.sign(req, keyFilePath, keyStorePass);

System.out.println("签名" + sign);

System.out.println("base64" + base64);

System.out.println("reqContent" + sign + "||" + base64);

System.out.println("请求地址" + querySiteInfoUrl);

HttpResponse resp = HttpUtil.createPost(querySiteInfoUrl).body(sign + "||" + base64, "text/plain").execute();

System.out.println("response" + resp);

String context = resp.body().substring(resp.body().indexOf("||") + 2);

System.out.println("context" + context);

System.out.println("body" + StringUtils.toString(Base64.decode(context), "utf-8"));

System.out.println("验签" + RSAUtil.verifySign(base64, sign, certFilePath));

} catch(Exception e) {

e.printStackTrace();

}

}3.2、调用的RSAUtil原始方法

package com.xxx.gw.xxxx.utils;

import cn.hutool.core.codec.Base64;

import org.apache.commons.lang3.StringUtils;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import java.io.File;

import java.io.FileInputStream;

import java.io.IOException;

import java.io.UnsupportedEncodingException;

import java.security.KeyStore;

import java.security.PrivateKey;

import java.security.PublicKey;

import java.security.Signature;

import java.security.cert.CertificateFactory;

import java.security.cert.X509Certificate;

import java.util.Enumeration;

/**

* 验签和加签工具类

* @author VC

*

*/

public class RSAUtil {

/**

* 加签

* @param dataString 数据串

* @param keyFilePath 秘钥文件路径

* @param keyStorePass 秘钥库密码

* @return

*/

public static String sign(String dataString, String keyFilePath, String keyStorePass) {

String signatureString = null;

try {

KeyStore ks = KeyStore.getInstance("PKCS12");

FileInputStream fis = new FileInputStream(keyFilePath);

char[] nPassword = null;

if ((keyStorePass == null) || keyStorePass.trim().equals("")) {

nPassword = null;

} else {

nPassword = keyStorePass.toCharArray();

}

ks.load(fis, nPassword);

fis.close();

System.out.println("【返回数据加签】keystore type:" + ks.getType());

Enumeration<String> enums = ks.aliases();

String keyAlias = null;

if (enums.hasMoreElements()) {

keyAlias = (String) enums.nextElement();

System.out.println("【返回数据加签】keyAlias=" + keyAlias);

}

System.out.println("【返回数据加签】is key entry:" + ks.isKeyEntry(keyAlias));

PrivateKey prikey = (PrivateKey) ks.getKey(keyAlias, nPassword);

java.security.cert.Certificate cert = ks.getCertificate(keyAlias);

PublicKey pubkey = cert.getPublicKey();

System.out.println("【返回数据加签】cert class = " + cert.getClass().getName());

//System.out.println("【返回数据加签】cert = " + cert);

System.out.println("【返回数据加签】public key = " + pubkey);

System.out.println("【返回数据加签】private key = " + prikey);

// SHA1withRSA算法进行签名

Signature sign = Signature.getInstance("SHA1withRSA");

sign.initSign(prikey);

byte[] data = dataString.getBytes("utf-8");

byte[] dataBase= Base64.encode(data).getBytes();

// 更新用于签名的数据

sign.update(dataBase);

byte[] signature = sign.sign();

signatureString = new String(Base64.encode(signature));

System.out.println("【返回数据加签】signature is : " + signatureString);

} catch (Exception e) {

System.out.println("返回数据加签】失败" + e);

}

return signatureString;

}

/**

* 验签

* @param base64body

* @param sign

* @param certFilePath

* @return

*/

public static boolean verifySign(String base64body, String sign, String certFilePath) {

X509Certificate cert = null;

// certFilePath = resourcesPath + certFilePath;

try {

CertificateFactory cf = CertificateFactory.getInstance("X.509");

cert = (X509Certificate) cf.generateCertificate(new FileInputStream(new File(certFilePath)));

PublicKey publicKey = cert.getPublicKey();

String publicKeyString = new String(Base64.encode(publicKey.getEncoded()));

System.out.println("【请求数据验签】证书公钥:" + publicKeyString);

Signature verifySign = Signature.getInstance("SHA1withRSA");

verifySign.initVerify(publicKey);

// 用于验签的数据

verifySign.update(base64body.getBytes("utf-8"));

boolean flag = verifySign.verify(Base64.decode(sign));

System.out.println("【请求数据验签】验签结果:" + flag);

return flag;

} catch (Exception e) {

System.out.println("【请求数据验签】验签出异常" + e);

}

return false;

}3.3、使用BeanShell预处理器实现报文加密

库导入部分

import cn.hutool.json.JSONObject;

import cn.hutool.core.date.DatePattern;

import cn.hutool.core.codec.Base64;

import java.io.FileInputStream;<br>import java.security.*;其中

- hutool是java常用的工具类库在BeanShell中也可以同样导入引用

- 而java.io和java.security是JDK中提供的基础类库直接导入即可。

JSON报文组装

JSONObject paramJson = new JSONObject();

JSONObject messageJson = new JSONObject();

JSONObject headJson = new JSONObject();

headJson.put("branchCode", "2110");

headJson.put("channel", "BESK");

headJson.put("timeStamp", new Date().getTime());

headJson.put("transCode", "billQuery");

headJson.put("transFlag", "01");

headJson.put("transSeqNum", "VC" + new Date().getTime());

JSONObject infoJson = new JSONObject();

infoJson.put("epayCode", "VC-PAY" + new Date().getTime());

infoJson.put("merchantId", "103881399990002");

infoJson.put("userId", "103881399990002");

infoJson.put("input1", "13000007");

infoJson.put("traceNo", "VC" + new Date().getTime());

messageJson.put("head", headJson);//将headJson放入整体报文json中

messageJson.put("info", infoJson);//将infoJson放入整体报文json中

paramJson.put("format", "json");

paramJson.put("message", messageJson);

String req = paramJson.toString().replaceAll(" ", "");//去掉报文中多余空格

log.info("请求参数" + req);可以看到基本与原demo代码保持一致只是用Date().getTime()方法代替了原DatePattern.PURE_DATETIME_MS_PATTERN。主要是因为后者在BeanShell使用过程中出现了找不到方法的问题简单起见由于原代码只是获取时间戳以实现订单编号等的唯一的效果所以直接用我熟知的可用方法替代掉了对整体没有太大影响。

RSA加密

String base64 = new String(cn.hutool.core.codec.Base64.encode(req.getBytes("utf-8")));

String signatureString = null;

File file = new File(".//user-rsa.pfx");//文件路径

try {

KeyStore ks = KeyStore.getInstance("PKCS12");

FileInputStream fis = new FileInputStream(file);

char[] nPassword = null;

if ((keyStorePass == null) || keyStorePass.trim().equals("")) {

nPassword = null;

} else {

nPassword = keyStorePass.toCharArray();

}

ks.load(fis, nPassword);

fis.close();

log.info("【返回数据加签】keystore type:" + ks.getType());

Enumeration enums = ks.aliases();

String keyAlias = null;

if (enums.hasMoreElements()) {

keyAlias = (String) enums.nextElement();

log.info("【返回数据加签】keyAlias=" + keyAlias);

}

log.info("【返回数据加签】is key entry:" + ks.isKeyEntry(keyAlias));

PrivateKey prikey = (PrivateKey) ks.getKey(keyAlias, nPassword);

java.security.cert.Certificate cert = ks.getCertificate(keyAlias);

PublicKey pubkey = cert.getPublicKey();

log.info("【返回数据加签】cert class = " + cert.getClass().getName());

log.info("【返回数据加签】public key = " + pubkey);

log.info("【返回数据加签】private key = " + prikey);

Signature sign = Signature.getInstance("SHA1withRSA");

sign.initSign(prikey);

byte[] data = req.getBytes("utf-8");

byte[] dataBase= Base64.encode(data).getBytes();// 更新用于签名的数据

sign.update(dataBase);

byte[] signature = sign.sign();

signatureString = new String(cn.hutool.core.codec.Base64.encode(signature));

log.info("【返回数据加签】signature is : " + signatureString);

} catch (Exception e) {

log.info("返回数据加签】失败" + e);

}

log.info("签名" + signatureString);

log.info("base64" + base64);

log.info("reqContent" + sign + "||" + base64);

log.info("请求地址" + querySiteInfoUrl);

String params = signatureString + "||" + base64;<br><br>//将加密后的字符串存入jmeter变量

vars.put("nhzdParams",params);

vars.put("base64",base64);

vars.put("sign",signatureString);可以看到在BeanShell中将原有的方法进行了一些改写。由于BeanShell语法和java很大程度上是通用的因此改写幅度较小。

此处我们是直接将原RSAUtil类中的逻辑直接写入了BeanShell而非采用外部依赖的方式实际也可以采取将原工具类打成外部包进行引用。

使用log.info输出Jmeter日志可以使用log view实时查看也可以在jmeter.log中查看到。

完成了对原始Json的加密后使用vars.put将加密字串存入jmeter变量以便后续使用。

3.4、取样器中发送请求

3.4、使用BeanShell断言器实现报文验签和断言

import cn.hutool.json.JSONObject;

import cn.hutool.core.date.DatePattern;

import cn.hutool.core.codec.Base64;

import java.io.FileInputStream;

import java.security.*

import org.apache.commons.lang3.StringUtils;

X509Certificate cert = null;

String base64 = vars.get("base64");

String sign = vars.get("sign");

try {

CertificateFactory cf = CertificateFactory.getInstance("X.509");

cert = (X509Certificate) cf.generateCertificate(new FileInputStream(new File(".//public-rsa.cer")));

PublicKey publicKey = cert.getPublicKey();

String publicKeyString = new String(Base64.encode(publicKey.getEncoded()));

log.info("【请求数据验签】证书公钥:" + publicKeyString);

Signature verifySign = Signature.getInstance("SHA1withRSA");

erifySign.initVerify(publicKey);

// 用于验签的数据

verifySign.update(base64.getBytes("utf-8"));

boolean flag = verifySign.verify(Base64.decode(sign));

log.info("【请求数据验签】验签结果:" + flag);

} catch (Exception e) {

log.info("【请求数据验签】验签出异常" + e);

}

String resp=new String(prev.getResponseData());

String context = resp.substring(resp.indexOf("||") + 2);

String result = StringUtils.toString(Base64.decode(context),"utf-8");

log.info("系统返回的结果是" + result);<br>

if(result.contains("查询成功")){

Failure=false;

FailureMessage="断言成功";

log.info("断言成功");

}else{

Failure=true;

FailureMessage="断言失败";

log.info("断言失败");<br> }外部引用和代码格式部分不再赘述此组件中主要的逻辑是

取出上一节预处理组件中存入的base64和sign两个字符串变量使用预设逻辑进行验签。

通过prev.getResponseData()方法获得返回报文进行解密然后根据返回中是否存在“查询成功”关键字进行断言。

到这里BeanShell的应用就基本结束了我们已经实现了 组装报文-加密-发送报文-接收返回-解密-断言 这一系列的工作。

其它常用组件的搭配使用暂略。

4、补充

报文加解密可以说是Jmeter BeanShell应用中最常见的一种场景我们可以通过这个例子看到BeanShell脚本编码能够帮助我们完成一些其它基本组件做不到的工作。

其应用难点我认为在于以下几个方面

1. 首先必须分析明确BeanShell的应用场景哪一部分逻辑我需要使用他完成什么样的工作。

2. 脚本代码编写。更推荐测试人员向相关的开发人员索要原始的java测试代码在此基础上进行改写。改写时保持原测试代码的逻辑并在调试过程中一步步纠错完成。

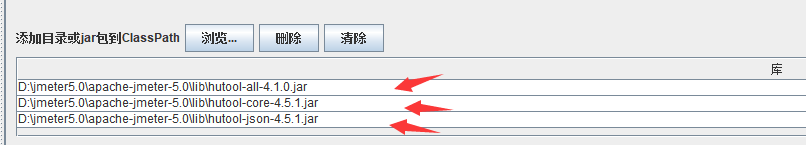

3. 外部库的引用常常造成问题此例中我们提到了JDK内置的基础库我们用Import完成导入即可。而类似Hutool这样的外部库则需要我们先下载到外部库的jar包并且放到//你的jmeter主目录/lib下面注意不是lib/ext。新放入的jar包需要重启jmeter生效。

或者在测试计划中添加

总结

感谢每一个认真阅读我文章的人

作为一位过来人也是希望大家少走一些弯路如果你不想再体验一次学习时找不到资料没人解答问题坚持几天便放弃的感受的话在这里我给大家分享一些自动化测试的学习资源希望能给你前进的路上带来帮助

软件测试面试文档

我们学习必然是为了找到高薪的工作下面这些面试题是来自阿里、腾讯、字节等一线互联网大厂最新的面试资料并且有字节大佬给出了权威的解答刷完这一套面试资料相信大家都能找到满意的工作。