haproxy

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |

haproxy

haproxy

- HAProxy是可提供高可用性、负载均衡以及基于TCP和HTTP应用的代理是免费、快速并且可靠的一种解决方案。

- HAProxy非常适用于并发大并发达1w以上web站点十万百万级别用lvs这些站点通常又需要会话保持或七层处理。

- HAProxy的运行模式使得它可以很简单安全的整合至当前的架构中同时可以保护web服务器不被暴露到网络上。

一常见的Web集群调度器

目前常见的Web集群调度器分为软件和硬件

1.软件

- 通常使用开源的LVS、Haproxy、Nginx

- LVS 性能最好但是搭建相对复杂; Nginx 的 upstream模块支持群集功能但是对群集节点健康检查功能不强高并发性能没有 Haproxy好。

2.硬件

- 一般使用比较多的是F5、Array也有很多人使用国内的一些产品如梭子鱼、绿盟等一般厂家有维保来维护

3.LVS Nginx Haproxy 的区别

- 负载均衡性能[硬件负载F5 > LVS最好 >Haproxy 其次 > Nginx 弱于其它两种

- 支持的代理类型型Ivs基于系统内核实现的负载均衡只能支持4层代理的IP转发(不支持正则)Haproxy和Nginx基于应用程序实现的负载均衡都能支持4层和7层代理转发(支持正则)。

- 支持的健康检查方式LVS支持对端口和URI进行检查Nginx只支持对端口的检查Haproxy支持端口、URL、脚本等多种检查方式。

二Haproxy应用分析

- LVS在企业应用中抗负载能力很强但存在不足

LVS不支持正则处理不能实现动静分离

对于大型网站LVS的实施配置复杂维护成本相对较高 - Haproxy是一款可提供高可用性、负载均衡、及基于TCP和HTTP应用的代理的软件

适用于负载大的Web站点

运行在硬件上可支持数以万计的并发连接的连接请求

1.HAProxy的主要特性有

- 可靠性和稳定性非常好可以与硬件级的F5负载均衡设备相媲美

- 最高可以同时维护40000-50000个并发连接单位时间内处理的最大请求数为20000个最大处理能力可达10Git/s

- 支持多达8种负载均衡算法

- 支持Session会话保持Cookie的引导

- 支持通过获取指定的url来检测后端服务器的状态

- 支持虚机主机功能从而实现web负载均衡更加灵活

- 支持连接拒绝、全透明代理等独特的功能

- 拥有强大的ACL支持用于访问控制

- 支持TCP和HTTP协议的负载均衡转发

- 支持客户端的keepalive功能减少客户端与haproxy的多次三次握手导致资源浪费让多个请求在一个tcp连接中完成

2.HAProxy负载均衡策略非常多常见的有如下8种

- 1roundrobin轮询

- 2static-rr表示根据权重即加权轮询

- 3leastconn表示最少连接者先处理

- 4source表示根据请求源IP地址

- 5uri表示根据请求的URI,做cdn需使用;

- 6url_param表示根据请求的URl参数’balance url_param’ requires an URL parameter name

- 7hdr(name)表示根据HTTP请求头来锁定每一次HTTP请求;

- 8rdp-cookie(name)表示根据cookie(name)即会话保持来锁定并哈希每一次TCP请求。

三Haproxy搭建 Web 群集

Haproxy服务器192.168.52.108

Nginx 服务器1192.168.52.200

Nginx 服务器2192.168.52.201

客户端192.168.52.109

1.haproxy 服务器部署

一编译安装

1.1关闭防火墙将安装Haproxy所需软件包传到/opt目录下

systemctl stop firewalld

setenforce 0

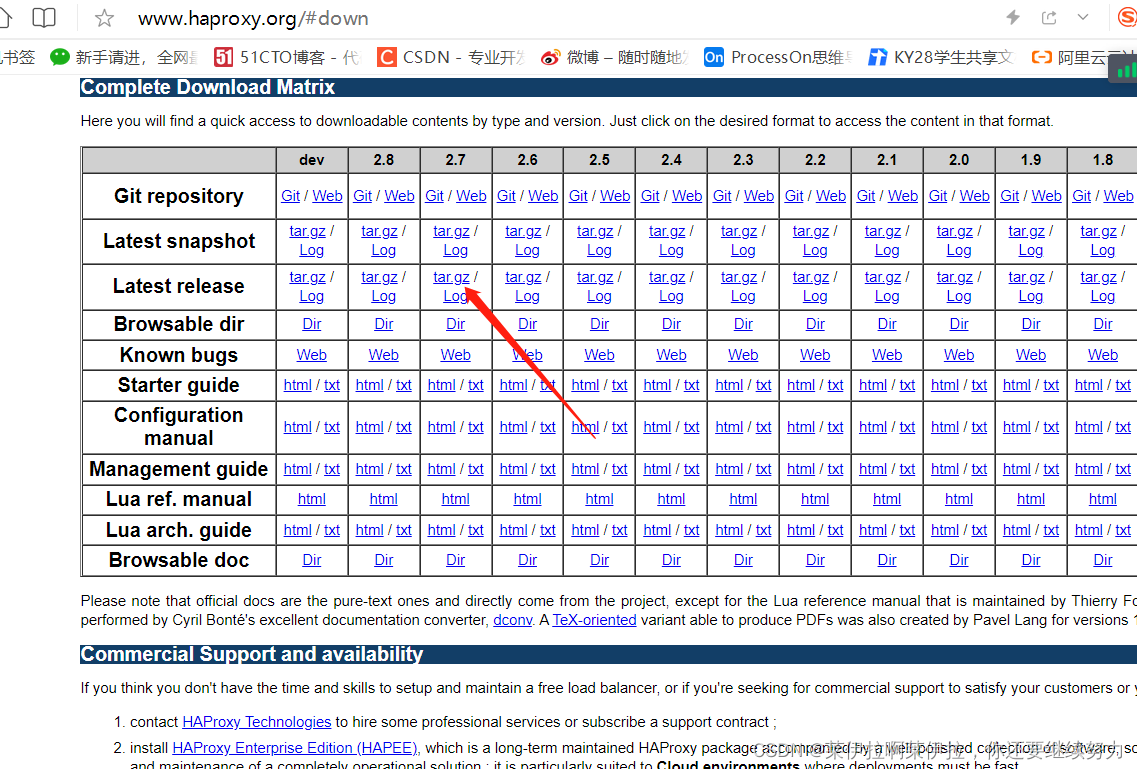

www.haproxy.org

#下载网站到download目录下载

1.2.安装 Haproxy

yum install -y pcre-devel bzip2-devel gcc gcc-c++ make

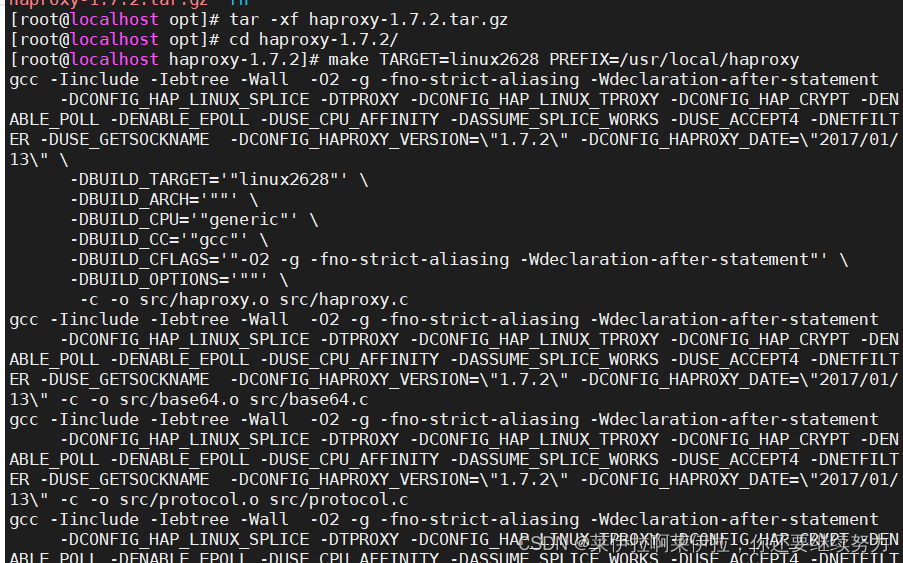

tar zxvf haproxy-1.7.2.tar.gz

cd haproxy-1.7.2/

make TARGET=linux2628 PREFIX=/usr/local/haproxy

#TARGET=linux2628 #内核版本

#使用uname -r查看内核如2.6.18-371.el5此时该参数用TARGET=linux26kernel大于2.6.28的用TARGET=linux2628

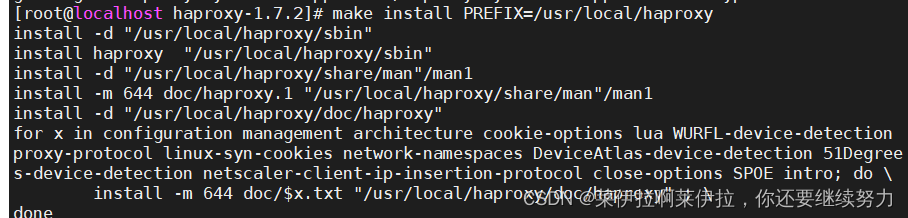

make install PREFIX=/usr/local/haproxy

3.Haproxy服务器配置

useradd -M -s /sbin/nologin haproxy

mkdir -p /usr/local/haproxy/conf

cd /usr/local/haproxy/conf

这里面没有配置文件所以要将解压的压缩包里面的examples目录里面的haproxy.cfg文件复制过去

二yum在线源安装

yum install -y haproxy

HAProxy 的配置文件共有 5 个域

- global用于配置全局参数

- default用于配置所有frontend和backend的默认属性

- frontend用于配置前端服务即HAProxy自身提供的服务实例

- backend用于配置后端服务即HAProxy后面接的服务实例组

- listenfrontend + backend的组合配置可以理解成更简洁的配置方法frontend域和backend域中所有的配置都可以配置在listen域下

三haproxy配置文件yum安装

vim /etc/haproxy/haproxy.cfg

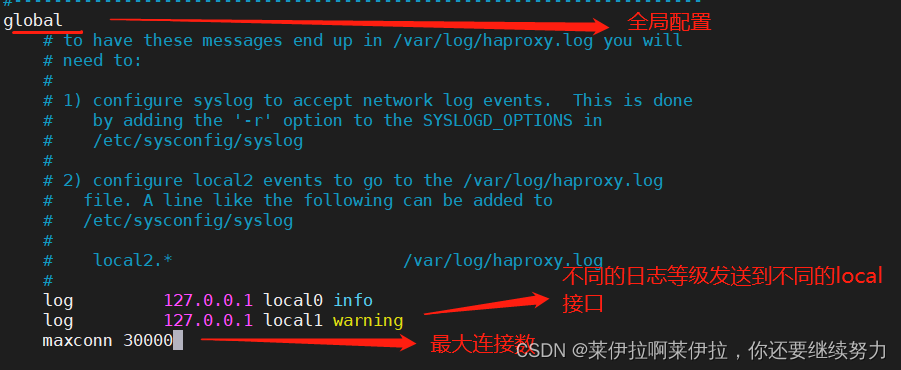

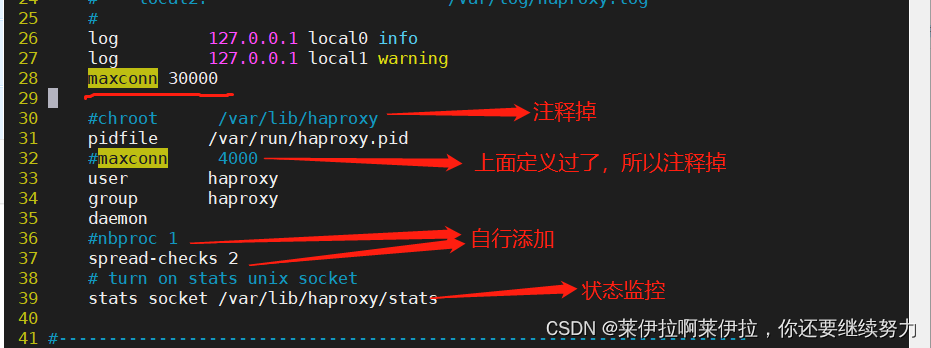

global

#全局配置主要用于定义全局参数属于进程级的配置通常和操作系统配置有关

log 127.0.0.1 local0 info

log 127.0.0.1 local1 warning

#将info及以上的日志发送到rsyslog的local0接口将warning及以上的日志发送到rsyslog的local1接口

maxconn 30000

#最大连接数HAProxy 要求系统的 ulimit -n 参数大于 maxconn*2+18

#chroot /var/lib/haproxy

#修改haproxy工作目录至指定目录一般需将此行注释掉

pidfile /var/run/haproxy.pid

#指定保存HAProxy进程号的文件

user haproxy

#以指定的用户名身份运行haproxy进程

group haproxy

#以指定的组名运行haproxy以免因权限问题带来风险

daemon

#让haproxy以守护进程的方式工作于后台

#nbproc 1

#指定启动的haproxy进程个数只能用于守护进程模式的haproxy默认只启动一个进程。haproxy是单进程、事件驱动模型的软件单进程下工作效率已经非常好不建议开启多进程

spread-checks 2

#在haproxy后端有着众多服务器的场景中在精确的时间间隔后统一对众服务器进行健康状况检查可能会带来意外问题此选项用于将其检查的时间间隔长度上增加或减小一定的随机时长默认为0官方建议设置为2到5之间。

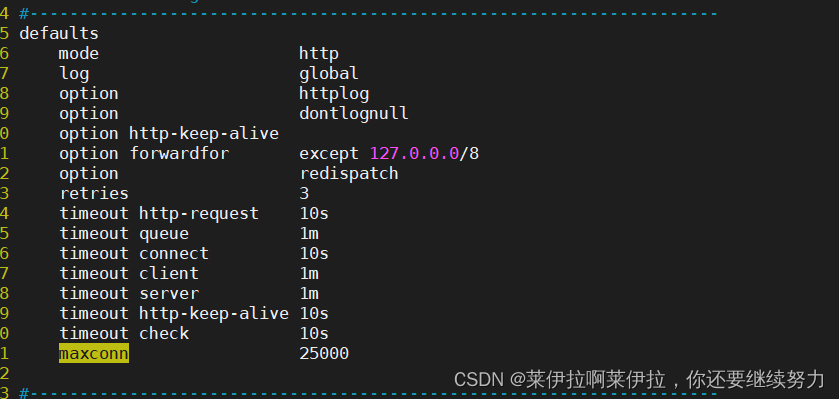

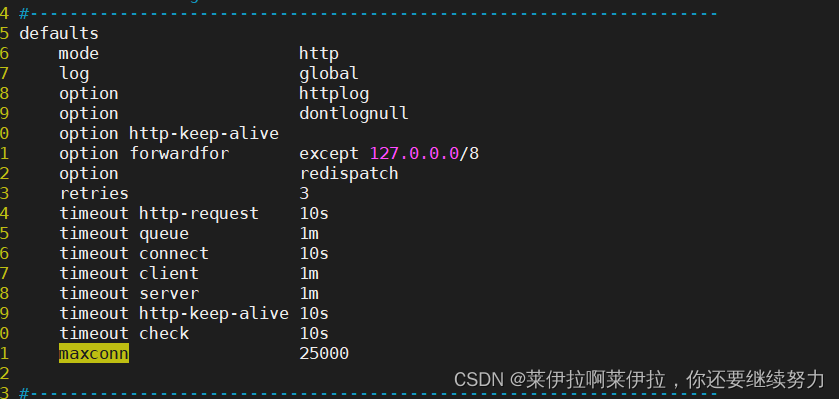

defaults

#配置默认参数默认参数所以权限最低这些参数可以被用到listenfrontendbackend组件

log global

#所有前端都默认使用global中的日志配置

mode http

#模式为http7层代理http4层代理tcp

option http-keep-alive

#使用keepAlive连接后端为静态建议使用http-keep-alive后端为动态应用程序建议使用http-server-close

option forwardfor except127.0.0.0/8

#记录客户端IP在X-Forwarded-For头域中haproxy将在发往后端的请求中加上"X-Forwarded-For"首部字段except表示除了的意思

option httplog

#开启httplog在日志中记录http请求、session信息等。http模式时开启httplogtcp模式时开启tcplog

option dontlognull

#不在日志中记录空连接

option redispatch

#当某后端down掉使得haproxy无法转发携带cookie的请求到该后端时将其转发到别的后端上

option abortonclose

#当服务器负载很高的时候自动结束掉当前队列处理比较久的链接

maxconn 20000

#最大连接数“defaults”中的值不能超过“global”段中的定义

retries 3

#定义连接后端服务器的失败重连次数连接失败次数超过此值后会将对应后端服务器标记为不可用

#

contimeout 5000

#设置连接超时时间默认单位是毫秒

#clitimeout 50000

#设置客户端超时时间默认单位是毫秒

#srvtimeout 50000

#设置服务器超时时间默认单位是毫秒

这三项是旧配置现在被下面的选项取代

timeout http-request 2s

#默认http请求超时时间此为等待客户端发送完整请求的最大时长用于避免类DoS攻击。haproxy总是要求一次请求或响应全部发送完成后才会处理、转发

timeout queue 3s

#默认客户端请求在队列中的最大时长

timeout connect 1s

#默认haproxy和服务端建立连接的最大时长新版本中替代contimeout该参数向后兼容

timeout client 10s

#默认和客户端保持空闲连接的超时时长在高并发下可稍微短一点可设置为10秒以尽快释放连接新版本中替代clitimeout

timeout server 2s

#默认和服务端保持空闲连接的超时时长局域网内建立连接很快所以尽量设置短一些特别是高并发时新版本中替代srvtimeout

timeout http-keep-alive 10s

#默认和客户端保持长连接的最大时长。优先级高于timeout http-request 也高于timeout client

timeout check 2s

#和后端服务器成功建立连接后到最终完成检查的最大时长(不包括建立连接的时间只是读取到检查结果的时长)

maxconn 25000 #定义此端口上的maxconn不要大于上面配置的全局配置的值

frontend http-in#定义前端域

bind *:80#设置监听地址和端口指定为*或0.0.0.0时将监听当前系统的所有IPv4地址

maxconn 18000#定义此端口上的maxconn`acl url_static1 path_beg -i /static /images` #定义ACL当uri以定义的路径开头时ACL[url_static1]为true `acl url_static2 path_end -i .jpg .jpeg .gif .png .html .htm .txt` #定义ACL当uri以定义的路径结尾时ACL[url_static2]为true `use_backend ms1 if url_static1` #当[url_static1]为true时定向到后端域ms1中 `use_backend ms2 if url_static2` #当[url_static2]为true时定向到后端域ms2中 `default_backend dynamic_group` #其他情况时定向到后端域dynamic_group中

定义后端域

backend ms1#定义后端域ms1

balance roundrobin#使用轮询算法

option httpchk GET /test.html#表示基于http协议来做健康状况检查只有返回状态码为2xx或3xx的才认为是健康的其余所有状态码都认为不健康。不设置该选项时默认采用tcp做健康检查只要能建立tcp就表示健康。

server ms1.inst1 192.168.52.108:80 maxconn 5000 check inter 2000 rise 2 fall 3

server ms1.inst2 192.168.52.108:81 maxconn 5000 check#同上inter 2000 rise 2 fall 3是默认值可以省略

backend ms2#定义后端域ms2

balance roundrobin

option httpchk GET /test.html

server ms2.inst1 192.168.52.108:80 maxconn 5000 check

server ms2.inst2 192.168.52.108:81 maxconn 5000 check

定义后端域

backend dynamic_group#定义后端域dynamic_group

balance roundrobin

option http-server-close

cookie HA_STICKY_dy insert indirect nocache

server appsrv1 192.168.52.108:8080 cookie appsrv1 maxconn 5000 check

server appsrv2 192.168.52.109:8080 cookie appsrv2 maxconn 5000 check

定义监控页面

listen stats#定义监控页面

bind *:1080#绑定端口1080

stats enable#启用统计报告监控

stats refresh 30s#每30秒更新监控数据

stats uri /stats#访问监控页面的uri

stats realm HAProxy\ Stats#监控页面的认证提示

stats auth admin:admin#监控页面的用户名和密码

名词解释

●balance roundrobin #负载均衡调度算法

roundrobin轮询算法leastconn最小连接数算法source来源访问调度算法类似于nginx的ip_hash●check 指定此参数时HAProxy 将会对此 server 执行健康检查检查方法在 option httpchk

中配置。同时还可以在 check 后指定 inter, rise, fall 三个参数 分别代表健康检查的周期、连续几次成功认为

server UP、连续几次失败认为 server DOWN默认值是 inter 2000 rise 2 fall 3inter 2000 #表示启用对此后端服务器执行健康检查设置健康状态检查的时间间隔单位为毫秒 rise

2 #设定server从离线状态重新上线需要成功检查的次数不指定默认为2 fall

3 #表示连续三次检测不到心跳频率则认为该节点失效●cookie在 backend server 间启用基于 cookie 的会话保持策略最常用的是 insert 方式。 cookie

HA_STICKY_dy insert indirect nocache指 HAProxy 将在响应中插入名为 HA_STICKY_dy

的 cookie其值为对应的 server 定义中指定的值并根据请求中此 cookie 的值决定转发至哪个 server。indirect #代表如果请求中已经带有合法的 HA_STICK_dy cookie则 HAProxy 不会在响应中再次插入此

cookie nocache #代表禁止链路上的所有网关和缓存服务器缓存带有 Set-Cookie 头的响应●若节点配置后带有“backup”表示该节点只是个备份节点仅在所有在线节点都失效该节点才启用。不携带“backup”表示为在线节点和其它在线节点共同提供服务。

#frontend域和backend域中所有的配置都可以配置在listen域下

listen webcluster

bind *:80

option httpchk GET /test.html

balance roundrobin

server inst1 192.168.52.108:80 check inter 2000 rise 2 fall 3

server inst2 192.168.52.109:80 check inter 2000 rise 2 fall 3

四添加haproxy 系统服务

脚本添加

vim /etc/init.d/haproxy

#!/bin/bash

#chkconfig: 2345 90 30

#description: Haproxy Service Control Script

PROGDIR=/usr/local/haproxy

PROGNAME=haproxy

DAEMON=$PROGDIR/sbin/$PROGNAME

CONFIG=$PROGDIR/conf/$PROGNAME.cfg

PIDFILE=/var/run/$PROGNAME.pid

DESC="HAProxy daemon"

SCRIPTNAME=/etc/init.d/$PROGNAME

# Gracefully exit if the package has been removed.

test -x $DAEMON || exit 0

start()

{

echo -e "Starting $DESC: $PROGNAME\n"

$DAEMON -f $CONFIG

echo "......"

}

stop()

{

echo -e "Stopping $DESC: $PROGNAME\n"

haproxy_pid="$(cat $PIDFILE)"

kill $haproxy_pid

echo "......"

}

restart()

{

echo -e "Restarting $DESC: $PROGNAME\n"

$DAEMON -f $CONFIG -p $PIDFILE -sf $(cat $PIDFILE)

echo "......"

}

case "$1" in

start)

start

;;

stop)

stop

;;

restart)

restart

;;

*)

echo "Usage: $SCRIPTNAME {start|stop|restart}"

exit 1

;;

esac

exit 0

cd /etc/init.d/

chmod +x haproxy

chkconfig --add /etc/init.d/haproxyln -s /usr/local/haproxy/sbin/haproxy /usr/sbin/haproxy service

haproxy start 或 /etc/init.d/haproxy start

2. 节点服务器部署

一下载tomcat处理动态页面

二下载apache或者Nginx处理静态页面

3.日志定义

默认 haproxy 的日志是输出到系统的 syslog 中查看起来不是非常方便为了更好的管理 haproxy 的日志我们在生产环境中一般单独定义出来。需要将 haproxy 的 info 及 notice 日志分别记录到不同的日志文件中。

方法一

vim /etc/haproxy/haproxy.cfg

global

log /dev/log local0 info

log /dev/log local0 notice

......

defaults

......

log global

......

#需要修改rsyslog配置为了便于管理。将haproxy相关的配置独立定义到haproxy.conf并放到/etc/rsyslog.d/下rsyslog启动时会自动加载此目录下的所有配置文件。

vim /etc/rsyslog.d/haproxy.conf

if ($programname == 'haproxy' and $syslogseverity-text == 'info')

then -/var/log/haproxy/haproxy-info.log

&~

if ($programname == 'haproxy' and $syslogseverity-text == 'notice')

then -/var/log/haproxy/haproxy-notice.log

&~

#说明

这部分配置是将haproxy的info日志记录到/var/log/haproxy/haproxy-info.log下将notice日志记录到/var/log/haproxy/haproxy-notice.log下。“&~”表示当日志写入到日志文件后rsyslog停止处理这个信息。

service rsyslog restart

service haproxy restart

tail -f /var/log/haproxy/haproxy-info.log #查看haproxy的访问请求日志信息

方法二

#修改haproxy.cfg将info及以上级别的日志发送到rsyslog的local0接口将warning及以上级别的日志发送到rsyslog的local1接口

vim /etc/haproxy/haproxy.cfg

global

......

log 127.0.0.1 local0 info

log 127.0.0.1 local1 warning

......

defaults

......

log global

......

#注信息级日志会打印HAProxy 的每一条请求处理会占用大量的磁盘空间在生产环境中将日志级别调整为notice

#为 rsyslog 添加 haproxy 日志的配置

mkdir /var/log/haproxy

vim /etc/rsyslog.d/haproxy.conf

$ModLoad imudp

$UDPServerRun 514

$FileCreateMode 0644 #日志文件的权限

$FileOwner haproxy #日志文件的owner

local0.* /var/log/haproxy/haproxy.log #local0接口对应的日志输出文件

local1.* /var/log/haproxy/haproxy_warn.log #local1接口对应的日志输出文件

#修改 rsyslog 的启动参数

vim /etc/sysconfig/rsyslog

......

SYSLOGD_OPTIONS="-c 2 -r -m 0"

#重启 rsyslog 和 HAProxy

service rsyslog restart

service haproxy restart

tail -f /var/log/haproxy/haproxy.log

4.使用 Keepalived 实现 HAProxy 高可用

yum install -y keepalived

vim /etc/keepalived/check_haproxy.sh

#!/bin/bash

#使用killall -0检查haproxy实例是否存在性能高于ps命令

if ! killall -0 haproxy; then

systemctl stop keepalived

fi

chmod +x /etc/keepalived/check_haproxy.sh

vim /etc/keepalived/keepalived.conf

! Configuration File for keepalived

global_defs {

router_id LVS_HA1 #虚拟路由名称

}

#HAProxy健康检查配置

vrrp_script chk_haproxy {

script "/etc/keepalived/check_haproxy.sh" #指定健康检查脚本

interval 2 #脚本运行周期

weight 2 #每次检查的加权权重值

}

#虚拟路由配置

vrrp_instance VI_1 {

state MASTER #本机实例状态MASTER/BACKUP备机配置文件中设置BACKUP

interface ens33 #本机网卡名称使用ifconfig命令查看

virtual_router_id 51 #虚拟路由编号主备机保持一致

priority 100 #本机初始权重备机设置小于主机的值

advert_int 1 #争抢虚地址的周期秒

virtual_ipaddress {

192.168.80.100 #虚地址IP主备机保持一致

}

track_script {

chk_haproxy #对应的健康检查配置

}

}

systemctl start keepalived

ip addr

#停掉当前MASTER主机的HAProxy实例进行故障切换测试

service haproxy stop

5.内核优化

vim /etc/sysctl.conf

#开启重用。允许将TIME-WAITsockets重用于新的TCP连接默认0表示关闭

net.ipv4.tcp_tw_reuse = 1

#用于向外连接的端口范围。缺省情况下很小

net.ipv4.ip_local_port_range = 1024 65535

#SYN队列长度记录尚未收到客户端确认信息的连接请求的最大值。默认为1024加大队列长度可容纳更多等待连接的网络连接数。

net.ipv4.tcp_max_syn_backlog = 10240

#表示系统同时保持TIME_WAIT最大数量如果超过TIME_WAIT将立刻被清除并打印警告信息。默认180000此项参数可控制TIME_WAIT 最大数量

net.ipv4.tcp_max_tw_buckets = 5000

#系统中最多有多少个TCP套接字不被关联到任何一个用户文件句柄上如超过连接将即刻被复位并打印警告信息这个限制仅是为防止简单的DoS攻击不能过分依靠它或人为减小这个值更应该增加这个值(如果增加内存后)

net.ipv4.tcp_max_orphans = 3276800

#为打开对端的连接内核需发送个SYN并附带个回应前一个SYN的ACK。即三次握手中的第二次握手。该设置决定内核放弃连接前发SYN+ACK包的数量。

net.ipv4.tcp_synack_retries = 3

#如web应用中listen函数的backlog默认会给我们内核参数的net.core.somaxconn限制到128而 nginx 定义的 NGX_LISTEN_BACKLOG 默认511所以有必要调整这个值。

net.core.somaxconn = 32768

sysctl -p

拓展nginxlvshaproxy三者的优缺点分析

1.Nginx的优点

●工作在网络的7层之上可以针对http应用做一些分流的策略比如针对域名、目录结构。Nginx正则规则比HAProxy更为强大和灵活。

●Nginx对网络稳定性的依赖非常小理论上能ping通就就能进行负载功能LVS对网络稳定性依赖比较大稳定要求相对更高。

●Nginx安装和配置、测试比较简单、方便有清晰的日志用于排查和管理LVS的配置、测试就要花比较长的时间了。

●可以承担高负载压力且稳定一般能支撑几万次的并发量负载度比LVS相对小些。

●Nginx可以通过端口检测到服务器内部的故障比如根据服务器处理网页返回的状态码、超时等等。

●Nginx不仅仅是一款优秀的负载均衡器/反向代理软件它同时也是功能强大的Web应用服务器。

●Nginx作为Web反向加速缓存越来越成熟了速度比传统的Squid服务器更快很多场景下都将其作为反向代理加速器。

●Nginx作为静态网页和图片服务器这方面的性能非常优秀同时第三方模块也很多。

2.Nginx的缺点

●Nginx仅能支持http、https和Email协议这样就在适用范围上面小些。

●对后端服务器的健康检查只支持通过端口来检测不支持通过url来检测。

●不支持Session的直接保持需要通过ip_hash和cookie的引导来解决。

3.LVS的优点

●抗负载能力强、是工作在网络4层之上仅作分发之用没有流量的产生。因此负载均衡软件里的性能最强的对内存和cpu资源消耗比较低。

●LVS工作稳定因为其本身抗负载能力很强自身有完整的双机热备方案。

●无流量LVS只分发请求而流量并不从它本身出去这点保证了均衡器IO的性能不会收到大流量的影响。

●应用范围较广因为LVS工作在4层所以它几乎可对所有应用做负载均衡包括http、数据库等。

4.LVS的缺点

●软件本身不支持正则表达式处理不能做动静分离。相对来说Nginx/HAProxy+Keepalived则具有明显的优势。

●如果是网站应用比较庞大的话LVS/DR+Keepalived实施起来就比较复杂了。相对来说Nginx/HAProxy+Keepalived就简单多了。

5.HAProxy的优点

●HAProxy也是支持虚拟主机的。

●HAProxy支持8种负载均衡策略。

●HAProxy的优点能够补充Nginx的一些缺点比如支持Session的保持Cookie的引导同时支持通过获取指定的url来检测后端服务器的状态。

●HAProxy跟LVS类似本身就只是一款负载均衡软件单纯从效率上来讲HAProxy会比Nginx有更出色的负载均衡速度在并发处理上也是优于Nginx的。

●HAProxy支持TCP协议的负载均衡转发。

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |