四十、Kubernetes1.25中安全认证详解

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |

1、访问控制概述

Kubernetes作为一个分布式集群的管理工具保证集群的安全性是其一个重要的任务。所谓的安全性其实就是保证对Kubernetes的各种客户端进行认证和鉴权操作。

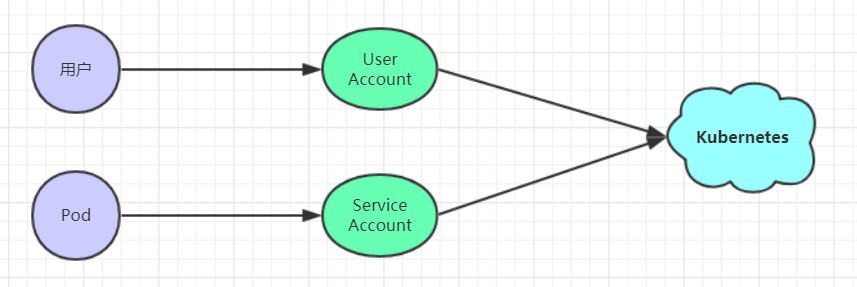

客户端

在Kubernetes集群中客户端通常有两类:

User Account:一般是独立于kubernetes之外的其他服务管理的用户账号。

Service Account:kubernetes管理的账号用于为Pod中的服务进程在访问Kubernetes时提供身份标识。

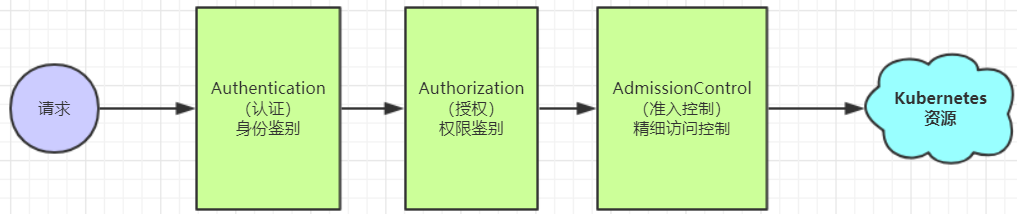

认证、授权与准入控制

ApiServer是访问及管理资源对象的唯一入口。任何一个请求访问ApiServer都要经过下面三个流程:

Authentication(认证:身份鉴别只有正确的账号才能够通过认证

Authorization(授权: 判断用户是否有权限对访问的资源执行特定的动作

Admission Control(准入控制:用于补充授权机制以实现更加精细的访问控制功能。

2、认证管理

Kubernetes集群安全的最关键点在于如何识别并认证客户端身份它提供了3种客户端身份认证方式:

HTTP Base认证:通过用户名+密码的方式认证

这种认证方式是把“用户名:密码”用BASE64算法进行编码后的字符串放在HTTP请求中的Header Authorization域里发送给服务端。服务端收到后进行解码获取用户名及密码然后进行用户身份认证的过程。

HTTP Token认证:通过一个Token来识别合法用户

这种认证方式是用一个很长的难以被模仿的字符串--Token来表明客户身份的一种方式。每个Token对应一个用户名当客户端发起API调用请求时需要在HTTP Header里放入TokenAPI Server接到Token后会跟服务器中保存的token进行比对然后进行用户身份认证的过程。

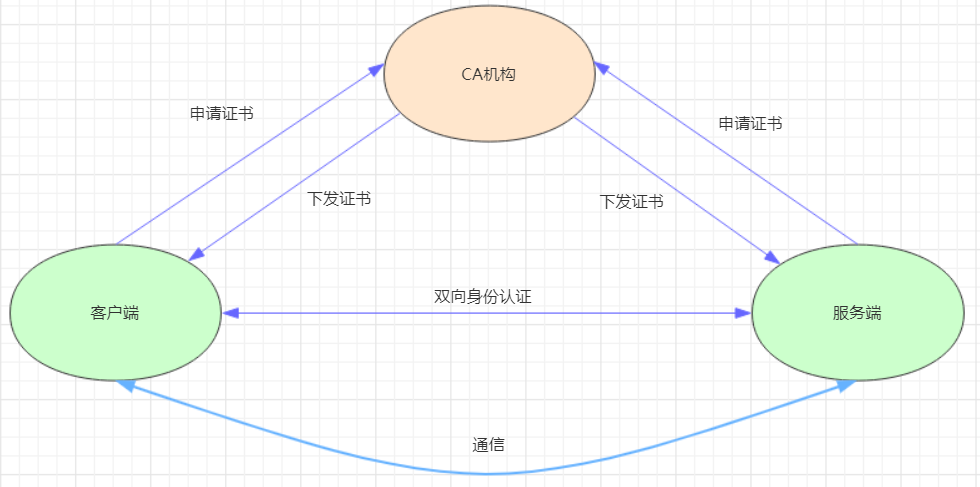

HTTPS证书认证:基于CA根证书签名的双向数字证书认证方式

这种认证方式是安全性最高的一种方式但是同时也是操作起来最麻烦的一种方式。

HTTPS认证大体分为3个过程:

(1、证书申请和下发

HTTPS通信双方的服务器向CA机构申请证书CA机构下发根证书、服务端证书及私钥给申请者

(2、客户端和服务端的双向认证

1> 客户端向服务器端发起请求服务端下发自己的证书给客户端

客户端接收到证书后通过私钥解密证书在证书中获得服务端的公钥

客户端利用服务器端的公钥认证证书中的信息如果一致则认可这个服务器

2> 客户端发送自己的证书给服务器端服务端接收到证书后通过私钥解密证书

在证书中获得客户端的公钥并用该公钥认证证书信息确认客户端是否合法

(3、服务器端和客户端进行通信

服务器端和客户端协商好加密方案后客户端会产生一个随机的秘钥并加密然后发送到服务器端。

服务器端接收这个秘钥后双方接下来通信的所有内容都通过该随机秘钥加密

注意: Kubernetes允许同时配置多种认证方式只要其中任意一个方式认证通过即可

3、授权管理

授权发生在认证成功之后通过认证就可以知道请求用户是谁 然后Kubernetes会根据事先定义的授权策略来决定用户是否有权限访问这个过程就称为授权。

每个发送到ApiServer的请求都带上了用户和资源的信息:比如发送请求的用户、请求的路径、请求的动作等授权就是根据这些信息和授权策略进行比较如果符合策略则认为授权通过否则会返回错误。

API Server目前支持以下几种授权策略:

AlwaysDeny:表示拒绝所有请求一般用于测试

AlwaysAllow:允许接收所有请求相当于集群不需要授权流程(Kubernetes默认的策略

ABAC:基于属性的访问控制表示使用用户配置的授权规则对用户请求进行匹配和控制

Webhook:通过调用外部REST服务对用户进行授权

Node:是一种专用模式用于对kubelet发出的请求进行访问控制

RBAC:基于角色的访问控制(kubeadm安装方式下的默认选项

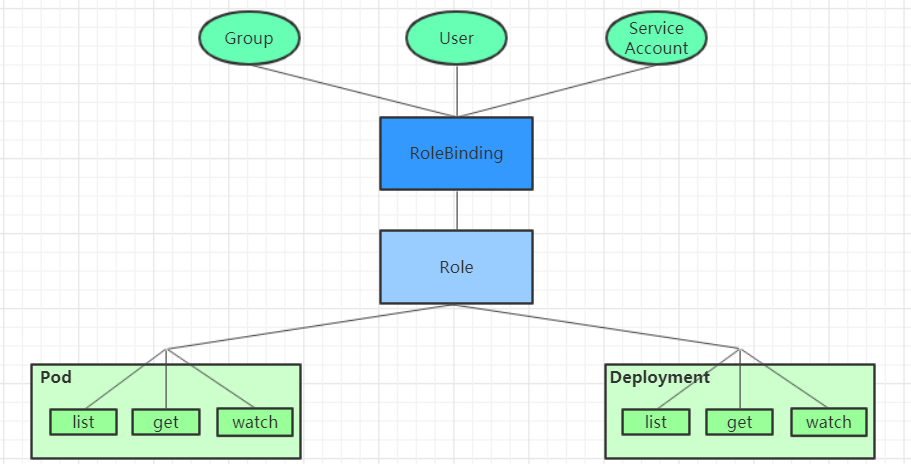

RBAC(Role-Based Access Control) 基于角色的访问控制主要是在描述一件事情:给哪些对象授予了哪些权限

其中涉及到了下面几个概念:

对象:User、Groups、ServiceAccount

角色:代表着一组定义在资源上的可操作动作(权限)的集合

绑定:将定义好的角色跟用户绑定在一起

RBAC引入了4个顶级资源对象:

Role、ClusterRole:角色用于指定一组权限

RoleBinding、ClusterRoleBinding:角色绑定用于将角色(权限赋予给对象

下篇文章我们就从这4个顶级资源对象入手实际操作演示怎么使用。