文件上传靶场-Nginx文件解析漏洞

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |

目录

1.靶场漏洞说明

靶场地址http://106.15.50.112:8020/

一个简单的Nginx文件上传靶场php配置中将cgi.fix_pathinfo设置为1如果我们设置一个文件路径为1.xx/2.yy/3.zz时php会判断3.zz是否存在如果不存在就会返回去判断2.yy是否存在依次类推而nginx在获取url时会解析里面的文件路径如果发现文件格式为.php则会直接将其交给php处理。

首先成功上传一个图片马1.jpg我们去访问上传成功的路径并在该url后加上/xx.phpxx可以为空此时nginx会将1.jpg/xx.php交给php处理如果php在判断了xx.php文件不存在而1.jpg存在后会将1.jpg当作php文件处理实现漏洞利用。

2.漏洞利用过程

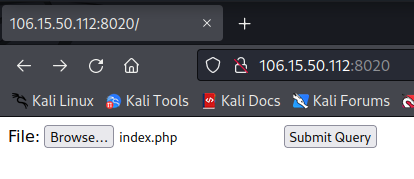

2.1首先访问靶场链接上传index.php文件

2.2发现报错提示只能上传图片

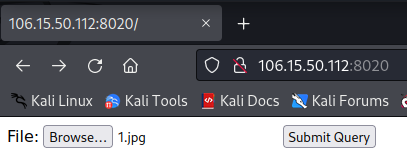

2.3从网上找到一张图片重命名为1.jpg并通过notepad工具写入php一句话木马

2.4回到靶场上传图片1.jpg

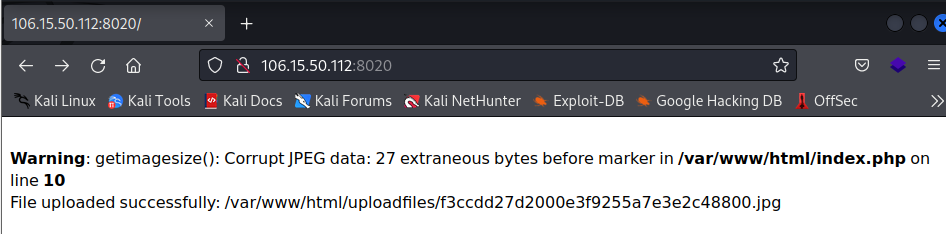

2.5上传成功并知道了访问路径

2.6根据其提供的路径访问可以成功访问但图片并不是刚刚上传的那个经测试漏洞利用与这个图片没关保证一句话木马存在即可

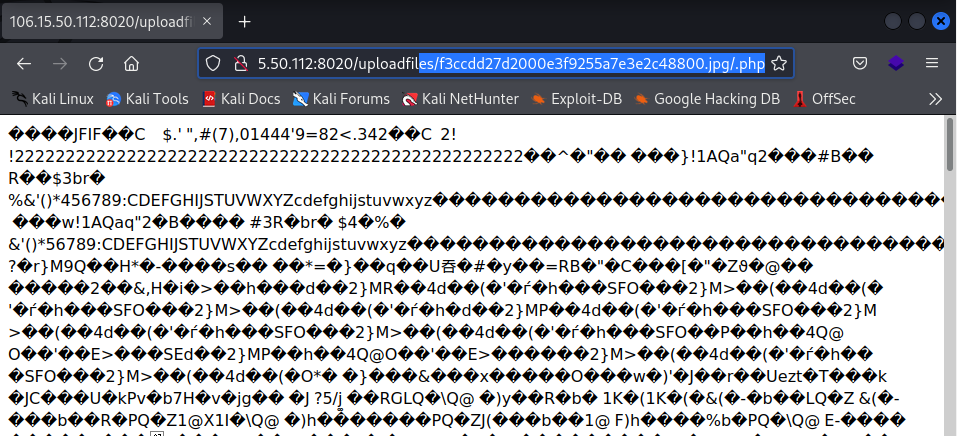

2.7在该路径后添加/.php确认执行

2.8打开蚁剑填写url及密码

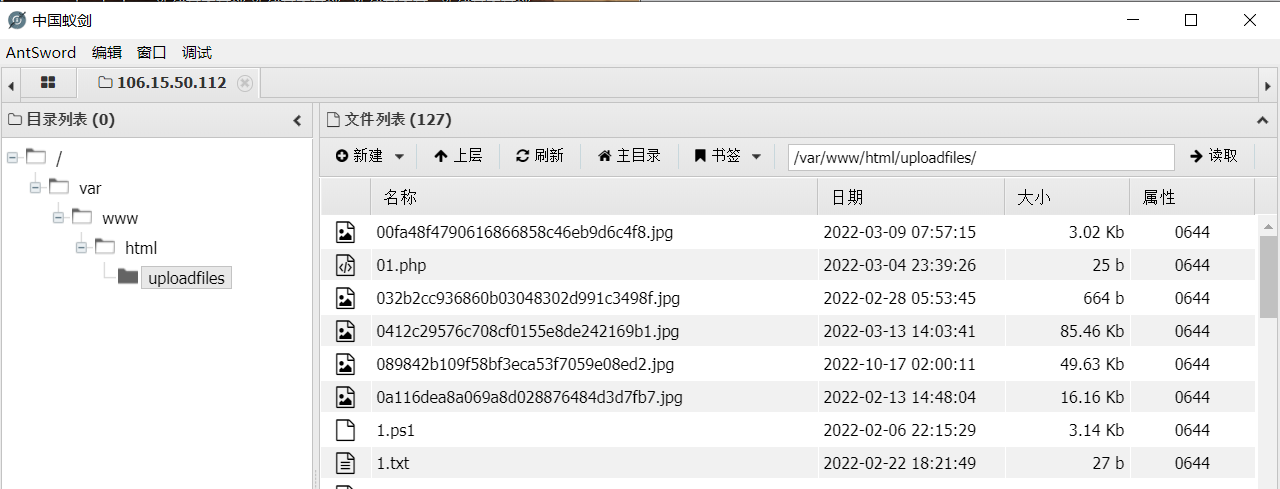

2.9成功上线getshell接下来去找到flag即可

2.10flag

flag{96447a6a5d809890}