【C语言:函数栈帧的创建与销毁】-CSDN博客

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |

文章目录

前言

学习过C语言后你是否有一下疑问

- 局部变量在内存中是如何创建

- 变量不初始化为什么是随机值?

- 函数是如何传参的顺序是什么

- 形参和实参是什么关系

- 函数是如何调用以及返回的

- 烫烫烫烫烫是怎么打印出来的呢

带着这些疑问我们来学习下面的知识

一、前期准备

1.寄存器

| 名称 | 介绍 |

|---|---|

| eax | “累加器” 它是很多加法乘法指令的缺省寄存器。 |

| ebx | 基地址"寄存器 在内存寻址时存放基地址 |

| ecx | 计数器是重复(REP)前缀指令和LOOP指令的内定计数器。 |

| edx | 总是被用来放整数除法产生的余数。 |

| esi | 源索引寄存器 |

| edi | 目标索引寄存器 |

| ebp | “基址指针”存放的是地址用来维护函数栈帧栈底指针 |

| esp | 专门用作堆栈指针存放的是地址用来维护函数栈帧栈顶指针 |

相信学过微机原理的同学都应该了解这些我们今天会重点使用这两个寄存器。

2.汇编指令

接下来还有一些汇编代码的含义

- leaLoad effective address的缩写取有效地址

- call用于调用其他函数

- mov数据传送指令用于将一个数据从源地址传送到目标地址

- sub减法

- add加法

- pop出栈

- push入栈或压栈

3.测试代码

#include<stdio.h>

int add(int x, int y)

{

int z = 0;

z = x + y;

return z;

}

int main()

{

int a = 10;

int b = 20;

int c = 0;

c = add(a,b);

printf("%d\n", c);

return 0;

}

二、解开函数栈帧的神秘面纱

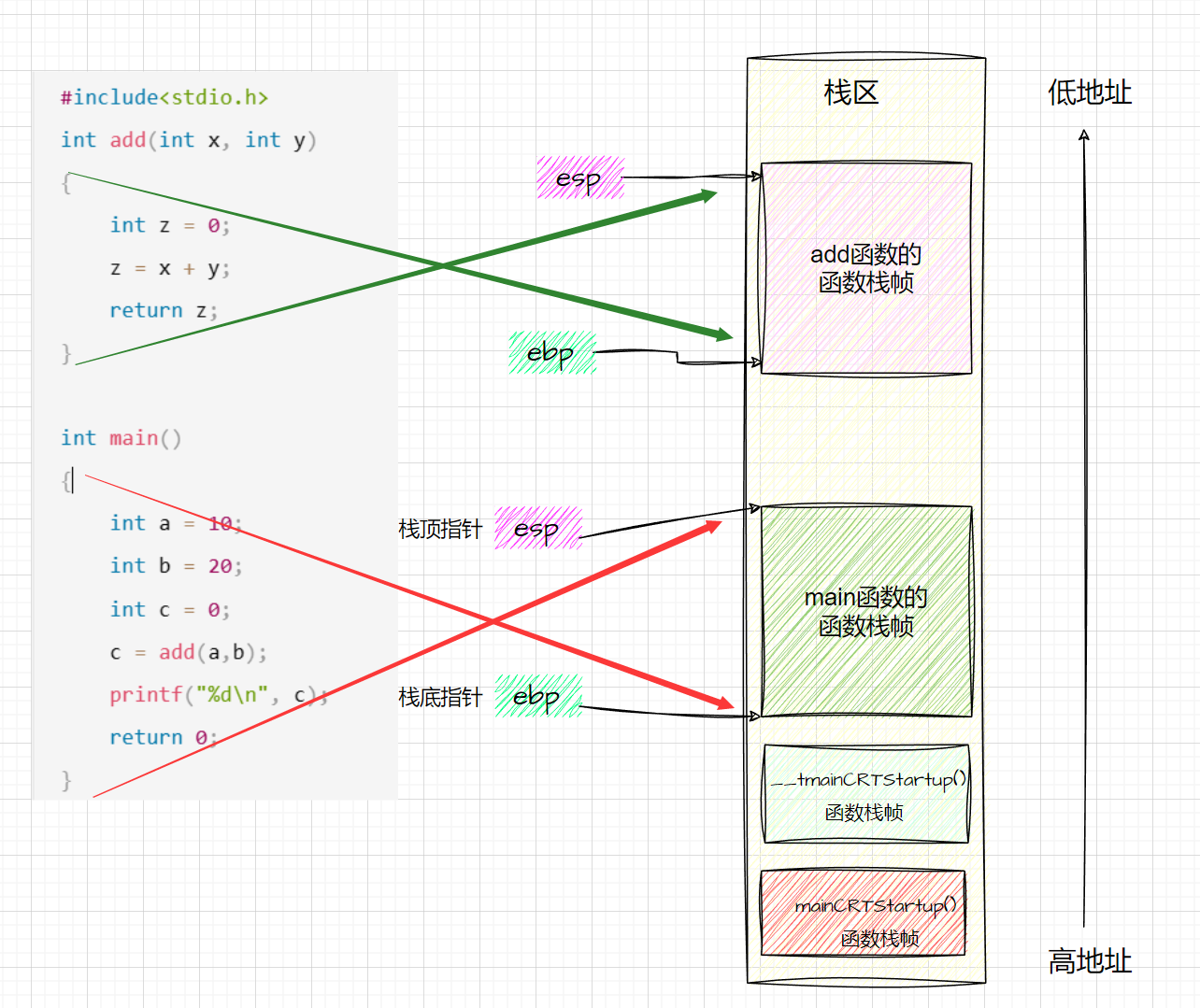

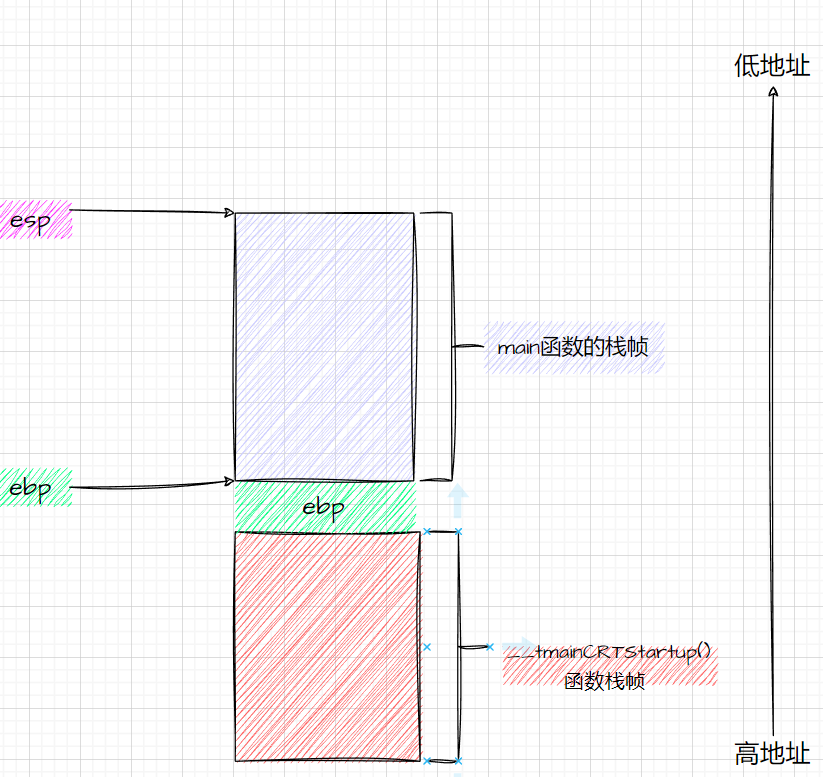

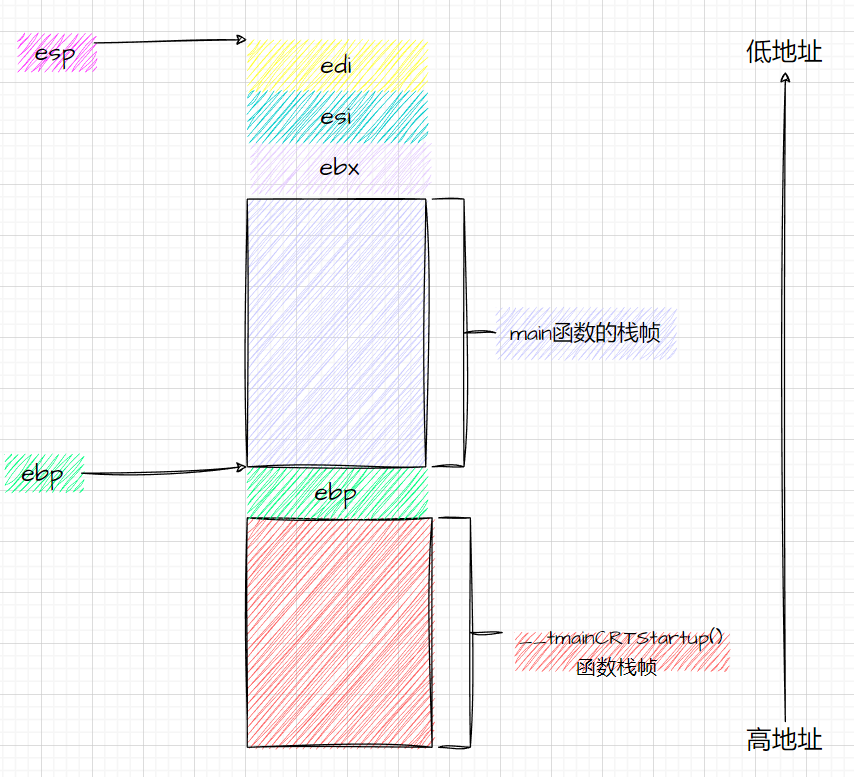

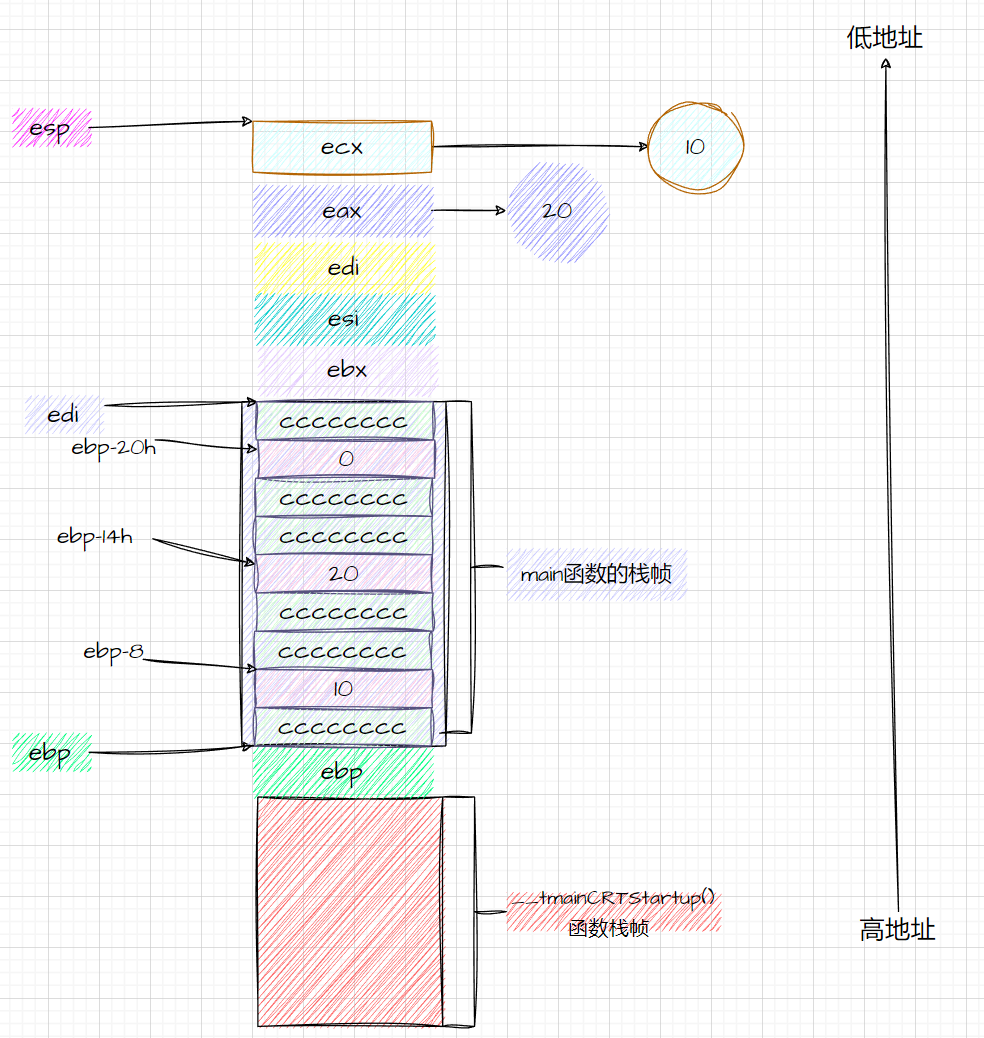

1.栈帧大体轮廓

学习过C语言的函数我们都知道每一次的函数调用就会在内存中栈区创建一个空间。

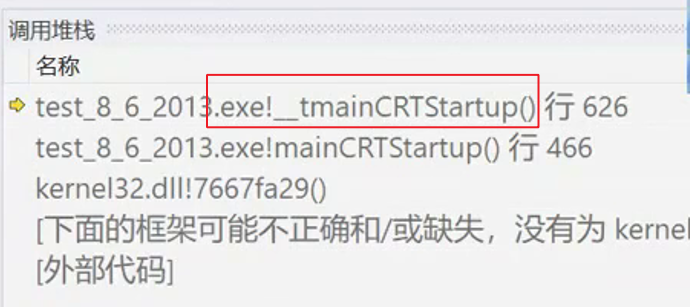

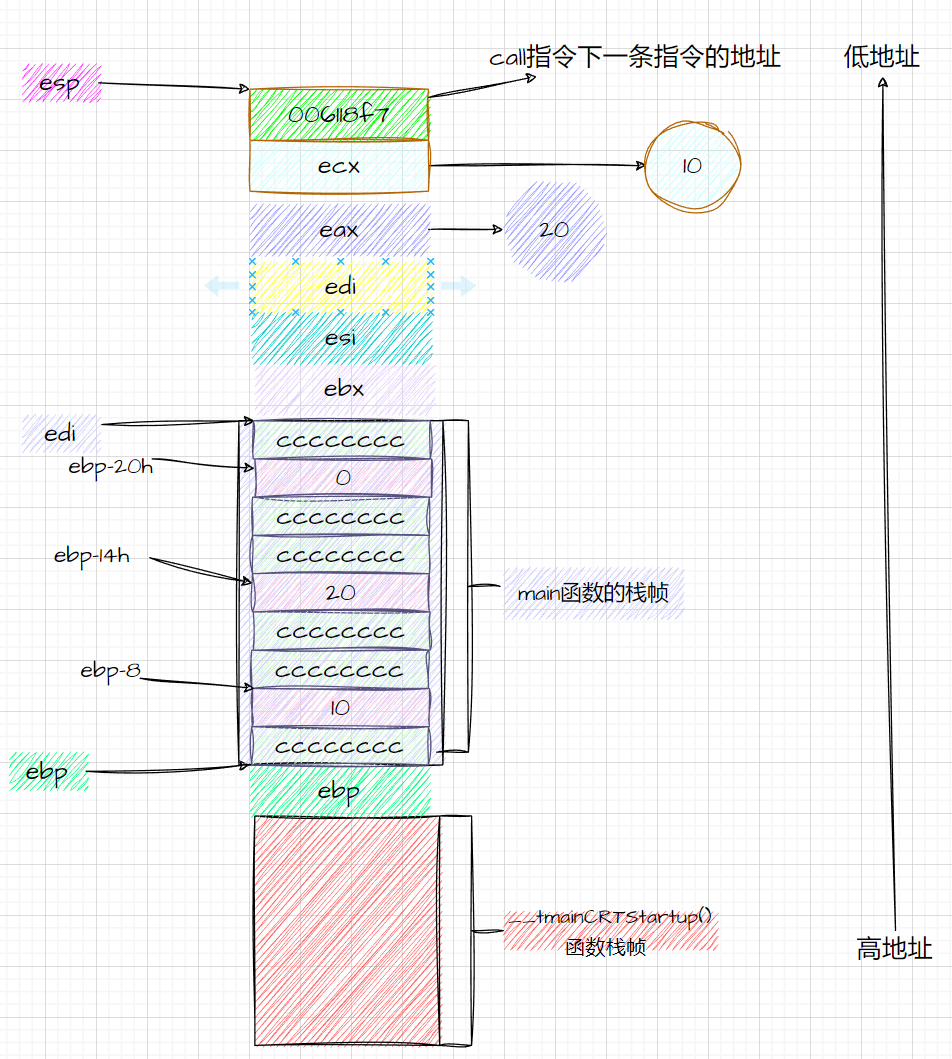

main函数也是被调用的但是谁来调用main函数呢在VS2013中通过调试我们可以发现

main函数被 __tmainCRTStartup() 调用

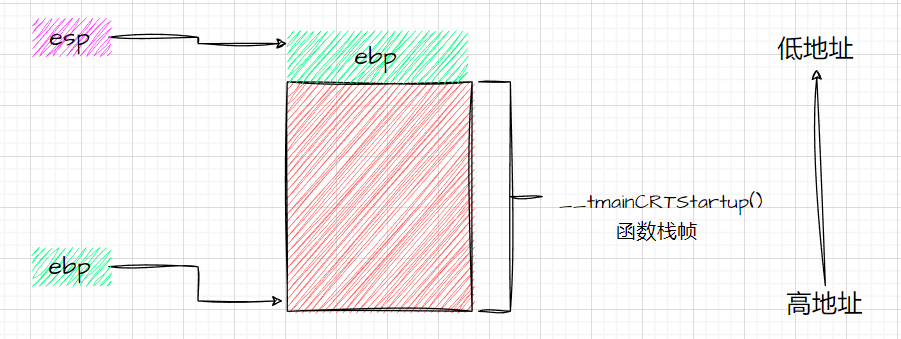

而 __tmainCRTStartup() 又被 mainCRTStartup() 调用栈区一般是从高地址向低地址使用的所以我们可以画出下图

2.main函数栈帧的创建

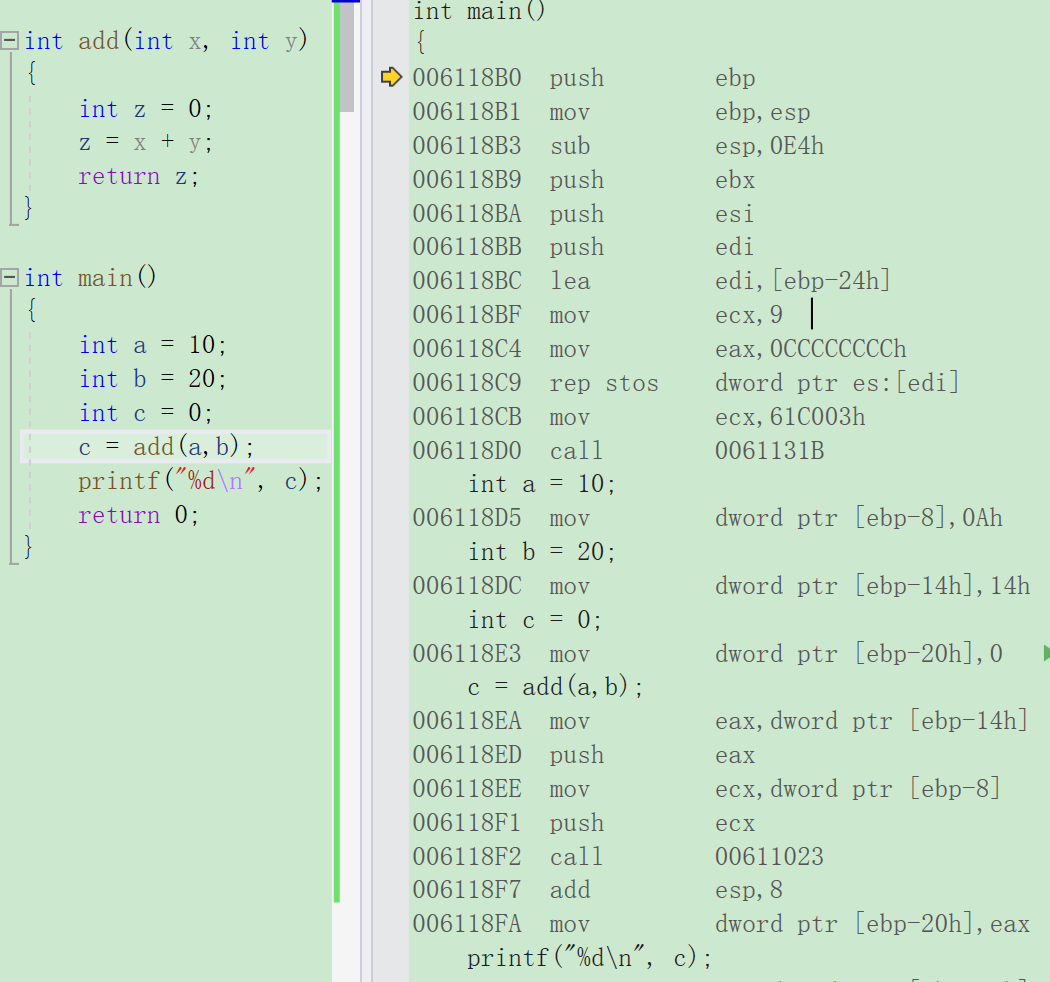

我们F10调试起来然后转到反汇编就可以观察main函数是怎么执行的

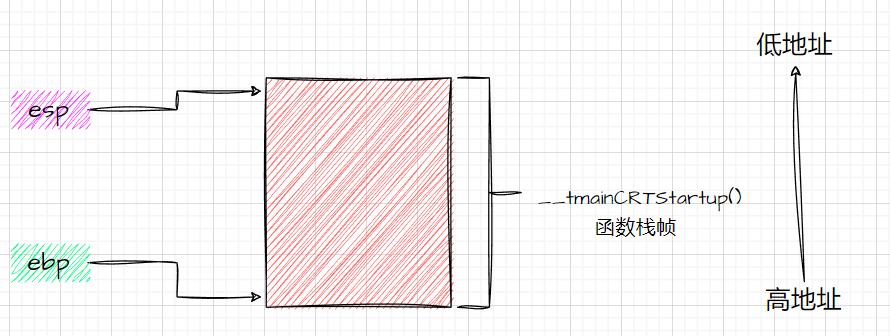

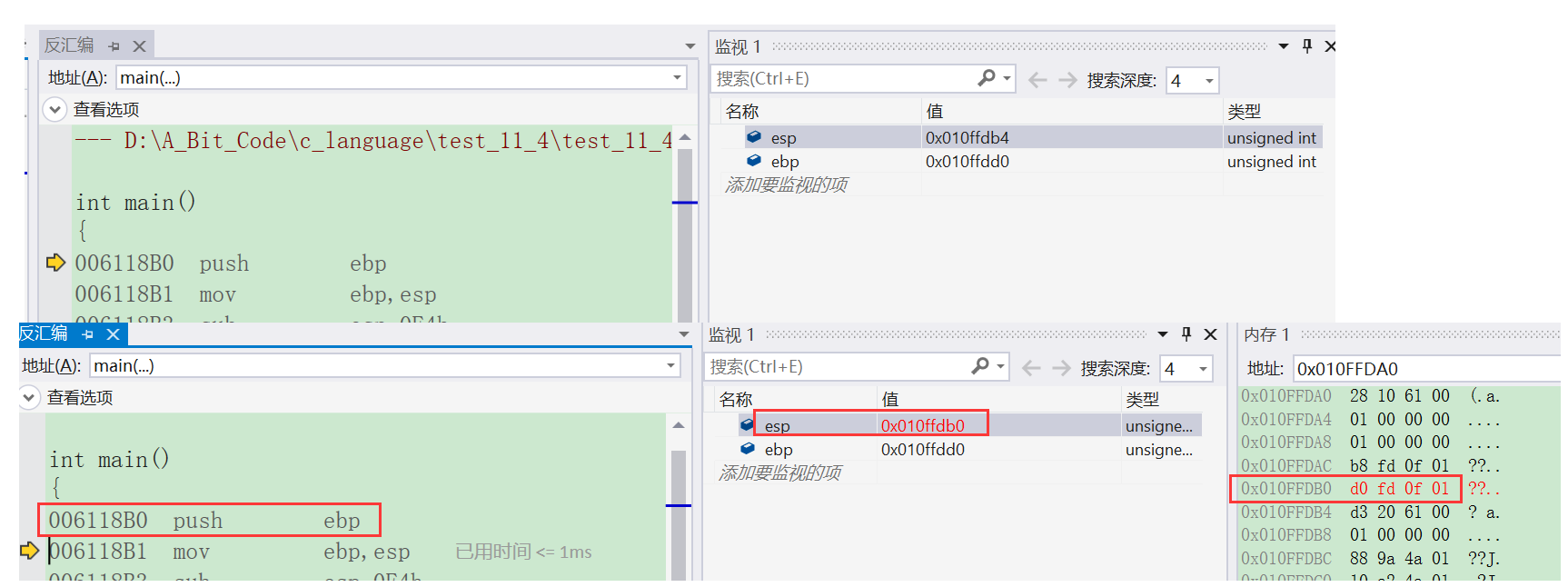

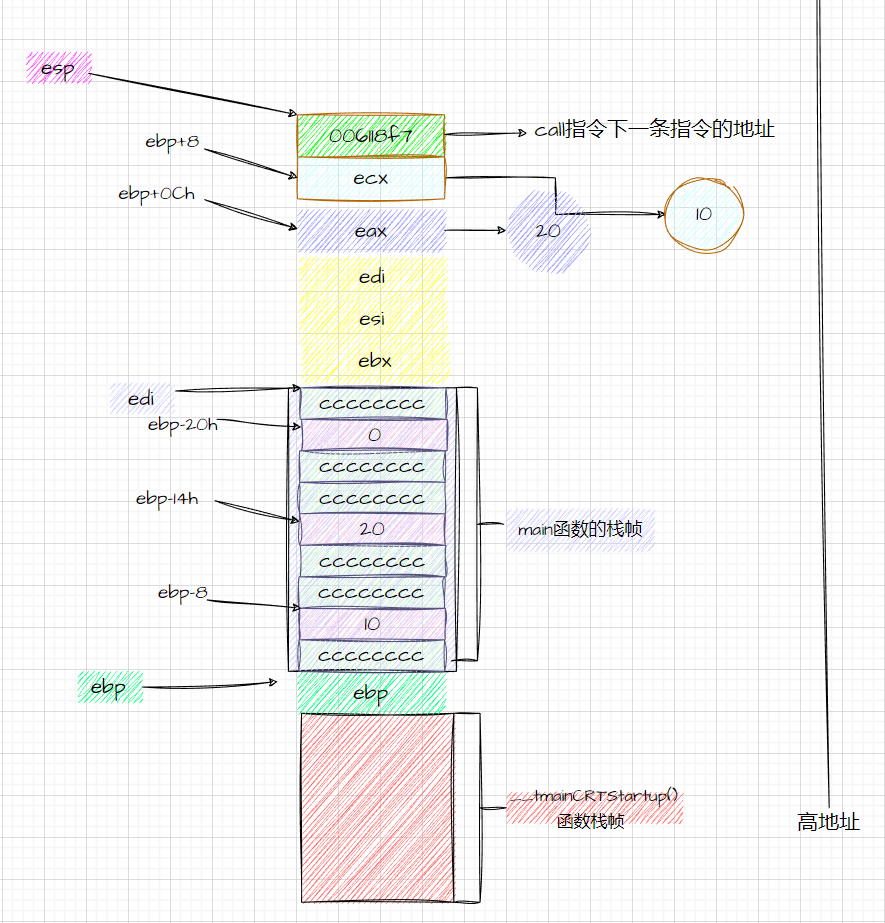

首先我们应该明白在进入main函数之前。我们内存中应该是这样布局的

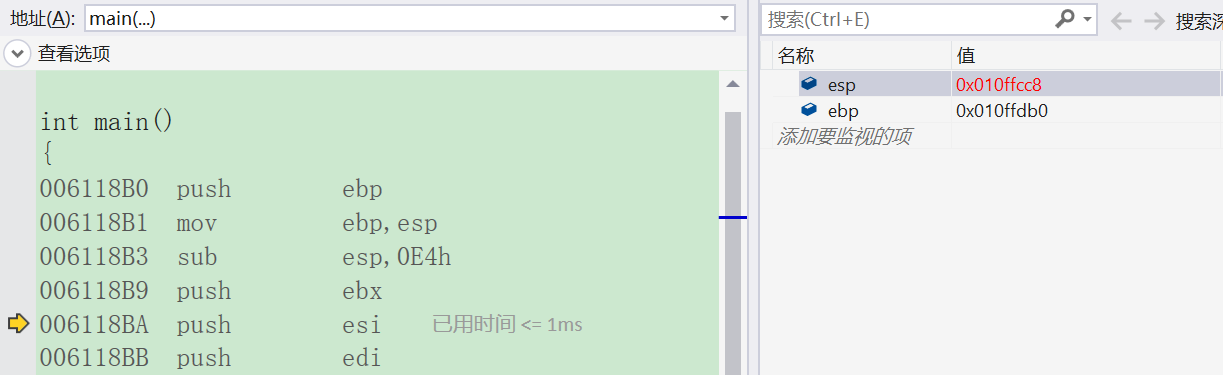

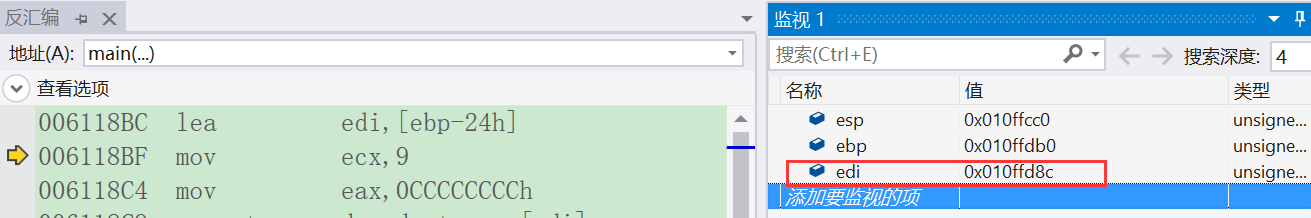

然后我们进入main函数执行汇编代码

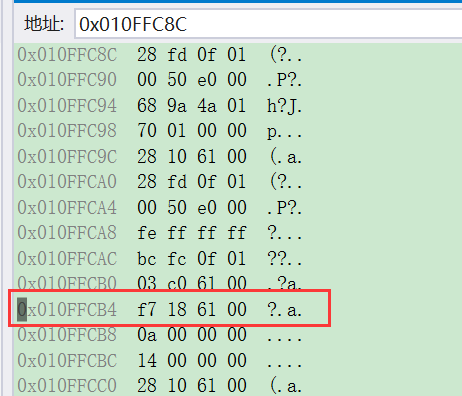

- push ebp 进行压栈ebp 在 __tmainCRTStartup() 上面压栈我们通过监视和内存可以看到

esp地址减少了4个字节并且内存中也有了ebp

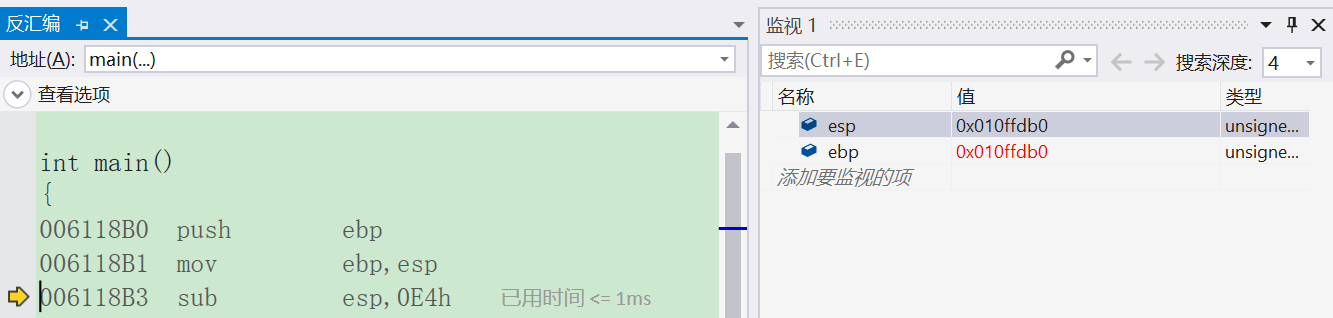

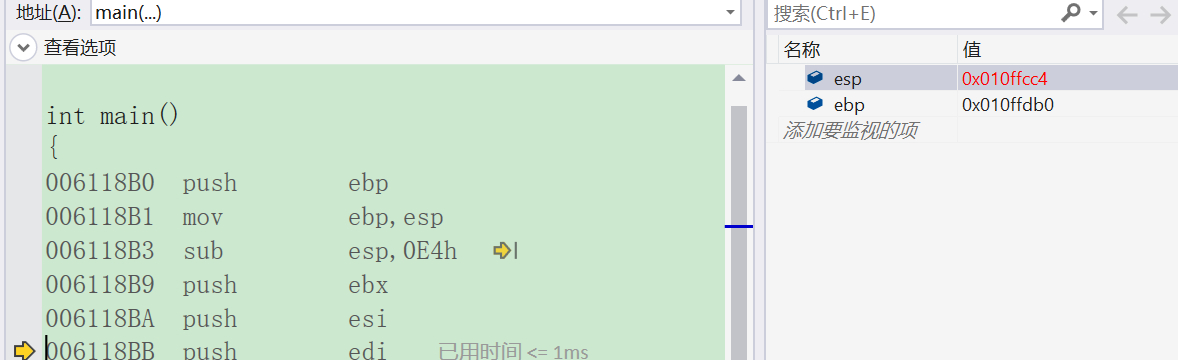

- 接下来是 mov ebp,esp 将esp的值传入ebp中即将ebp指针移动到esp指向的位置,可以看到ebp的地址发生了变化

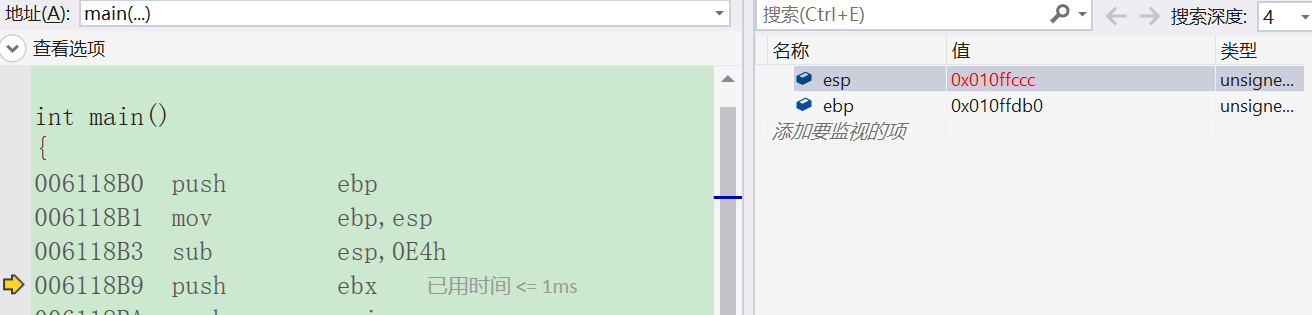

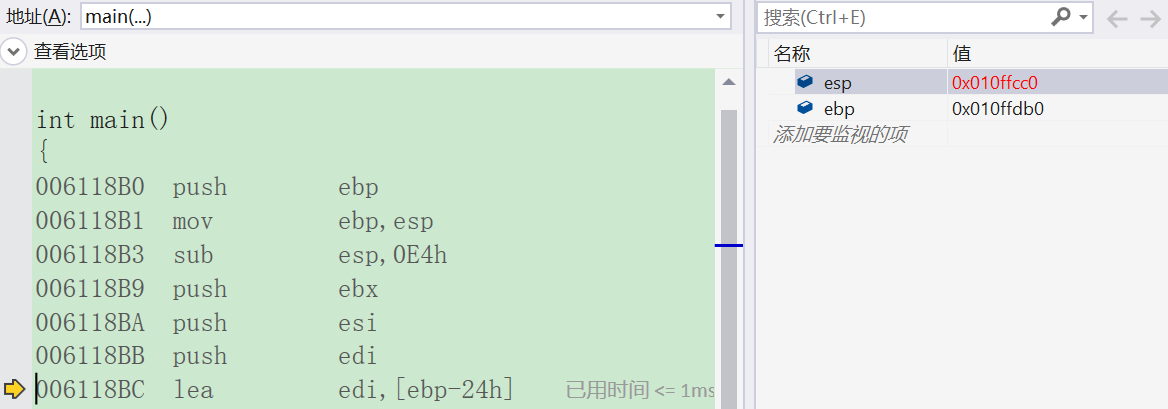

- 在继续执行 sub esp,0E4h将esp的内容减去0E4h将esp移动到原esp-0E4h的位置esp-0E4h地址减小)esp的地址变小了说明往上走了。

- 此时esp与ebp指向了另一块空间正是为main函数开辟了栈帧

- 此时又执行了三句push 代码esp的地址依旧减小

- 接下来执行 lea edi,[ebp-0E4h]把 ebp - 0E4h 这个地址加载到 edi 里建议使用vs2013,其它编译器版本太高可能不会这样

- 这个0E4h是不是有点熟悉我们的esp是不是也减过0E4h所以我们的edi中放的就是esp在三次push之前的位置

接下来执行一下代码

mov ecx,9

mov eax,0CCCCCCCCh

rep stos dword ptr es:[edi]

这三句代码是什么意思呢

就是从edi位置开始ecx这么多的空间(9行的空间)全部初始化为0CCCCCCCC

到这为止main函数的栈帧就创建好了

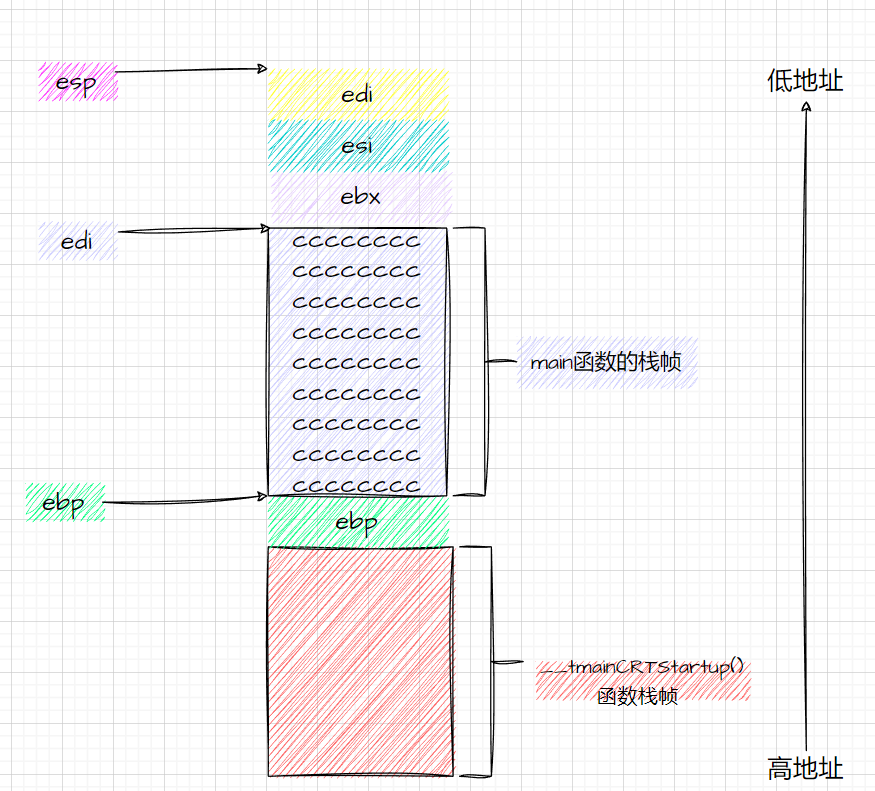

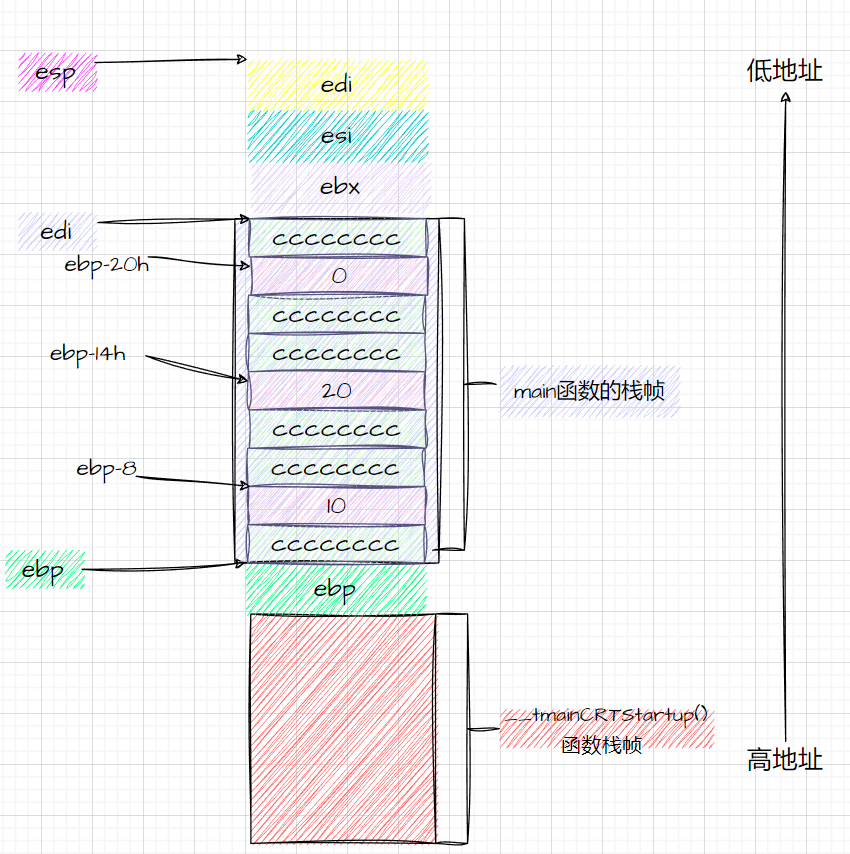

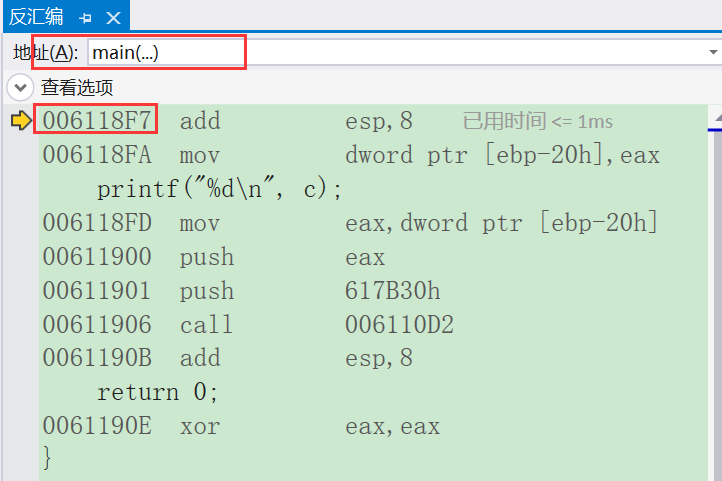

3.main函数内执行有效代码

接下来机器才开始执行我们在main函数中书写的代码

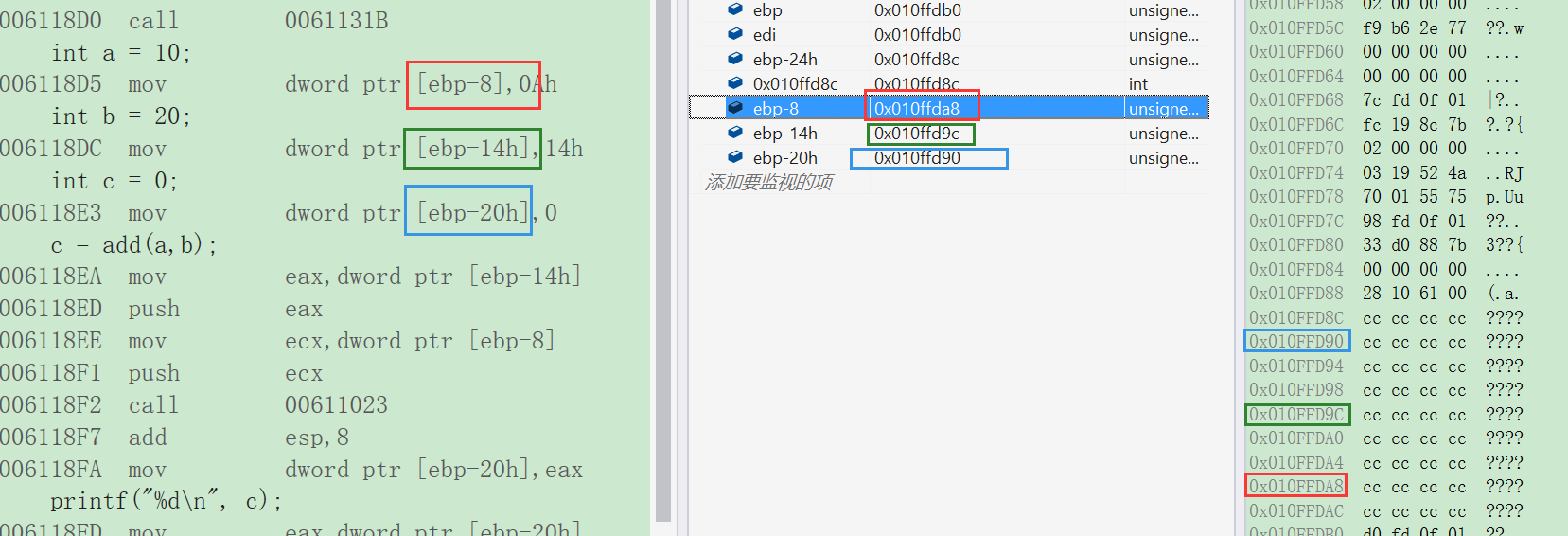

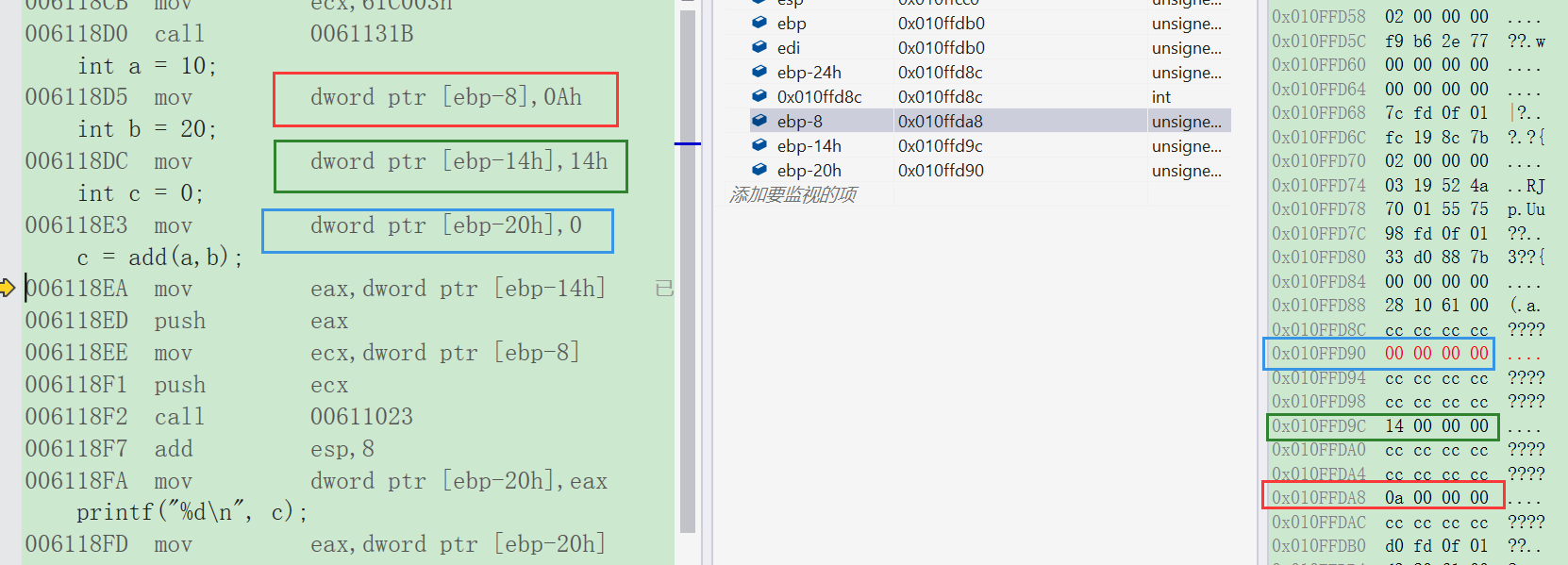

- mov dword ptr [ebp-8],0Ah 把 0Ah(十进制为10) 放到 ebp-8 的位置

- mov dword ptr [ebp-14h],14h 把 14h(20) 放到 ebp-14h的位置

- mov dword ptr [ebp-20h],0 把 0 放到 ebp-20h的位置

执行前

执行后

也就是

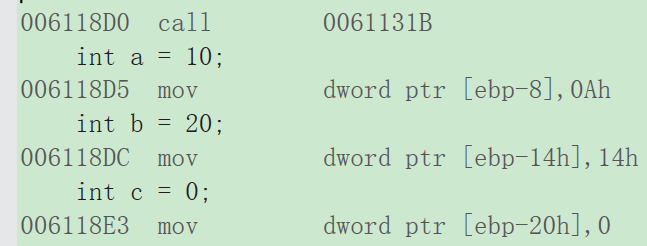

4.烫烫烫

此时如果我们的变量未初始化它里面存放的就是CCCCCCCC,那么你把他打印出来是不是就是我们的随机值烫烫烫烫烫呢很显然就是这个原因

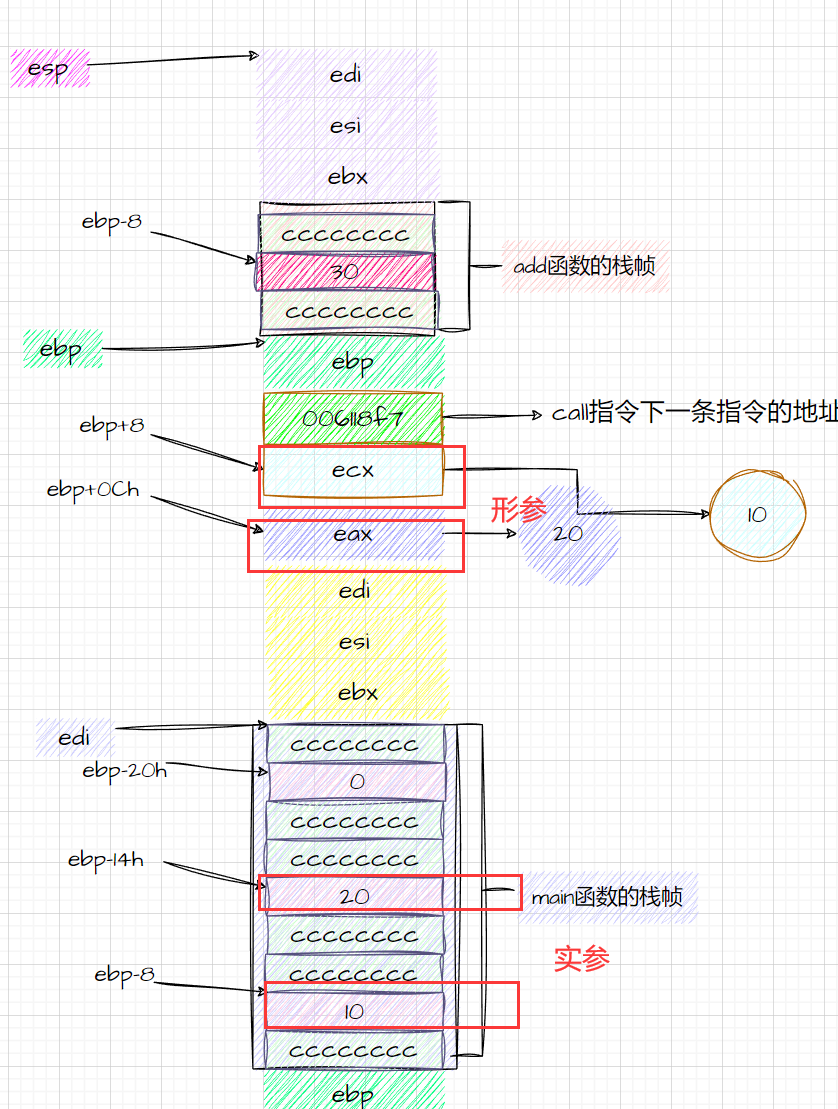

5.函数参数的传递

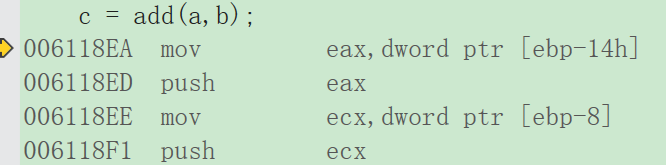

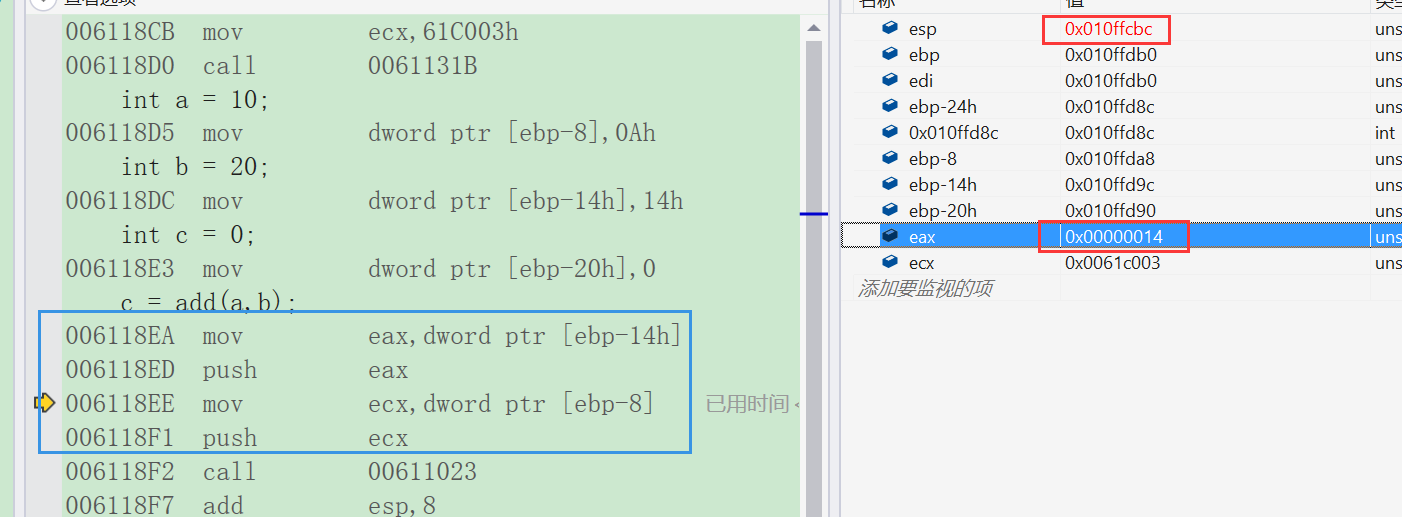

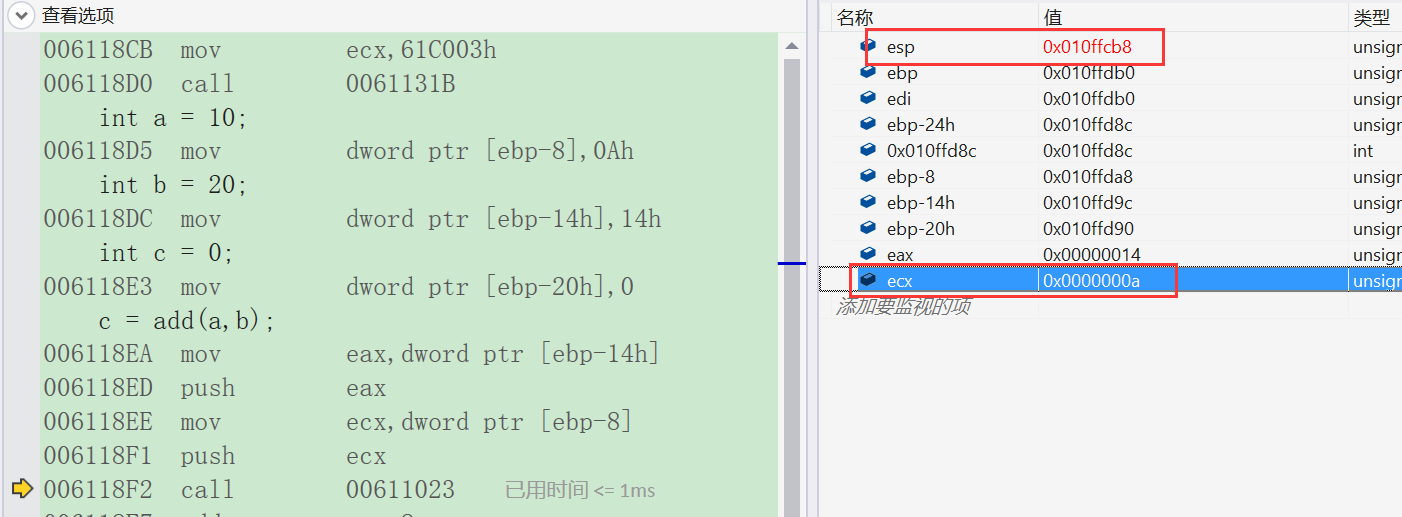

add函数又是怎么创建的呢我们继续执行代码

- eax,dword ptr [ebp-14]这句代码就是将我们的20放进eax中

- push eax, 然后push eax

- eax,dword ptr [ebp-8]这句代码就是将我们的20放进ecx中

- 然后push ecx

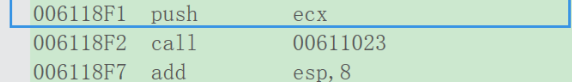

这几句代码好像是在传递参数可我们的add函数的栈帧还没有创建那是在传参吗----确实是在传参

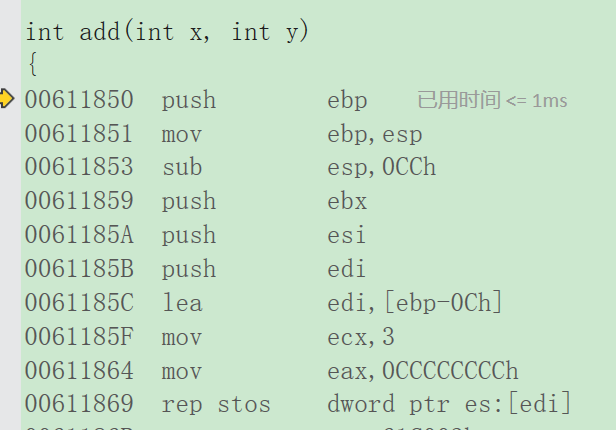

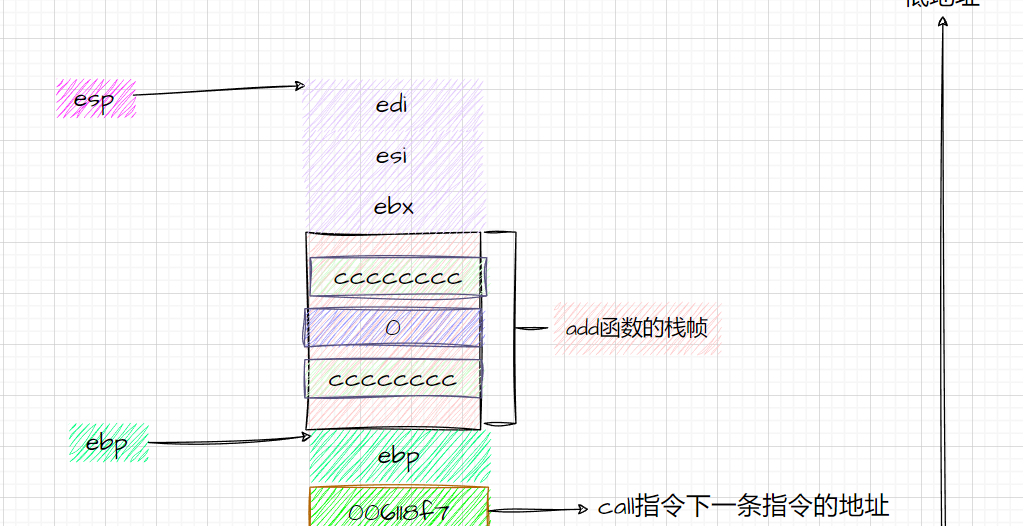

6.add函数栈帧的创建

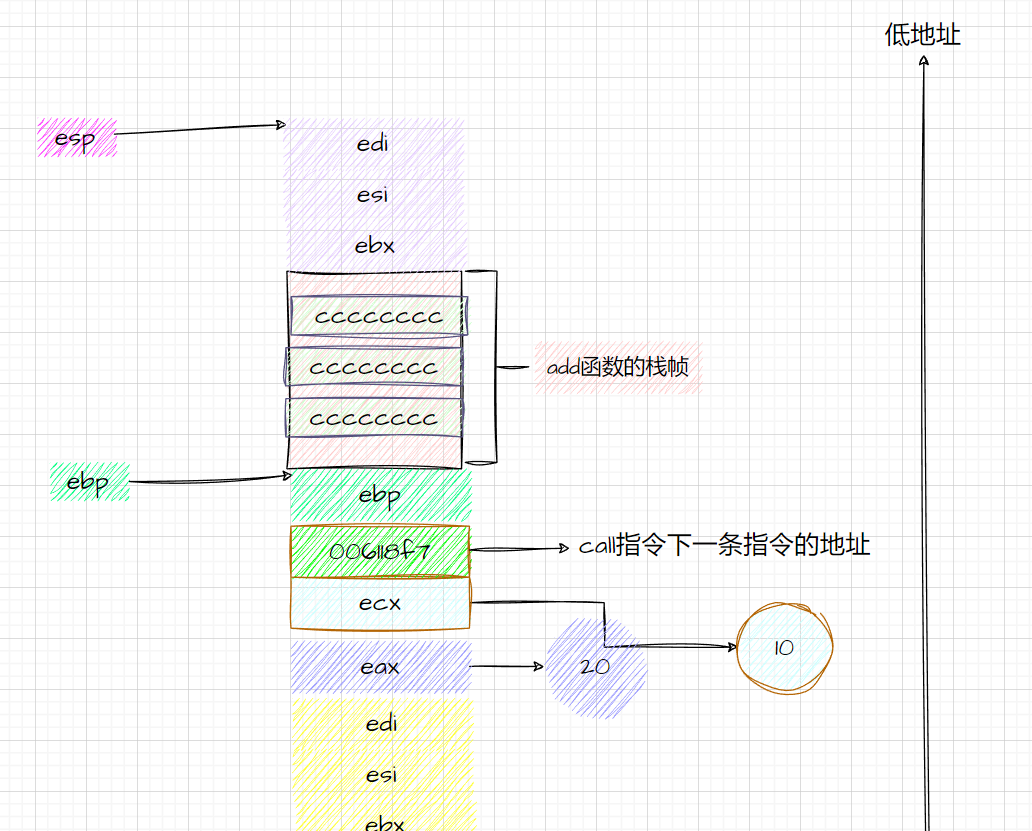

按 F11进入到 Add 函数 该add 函数地址不一定与main 函数地址相连但是add 函数的地址一定在main 函数地址上面

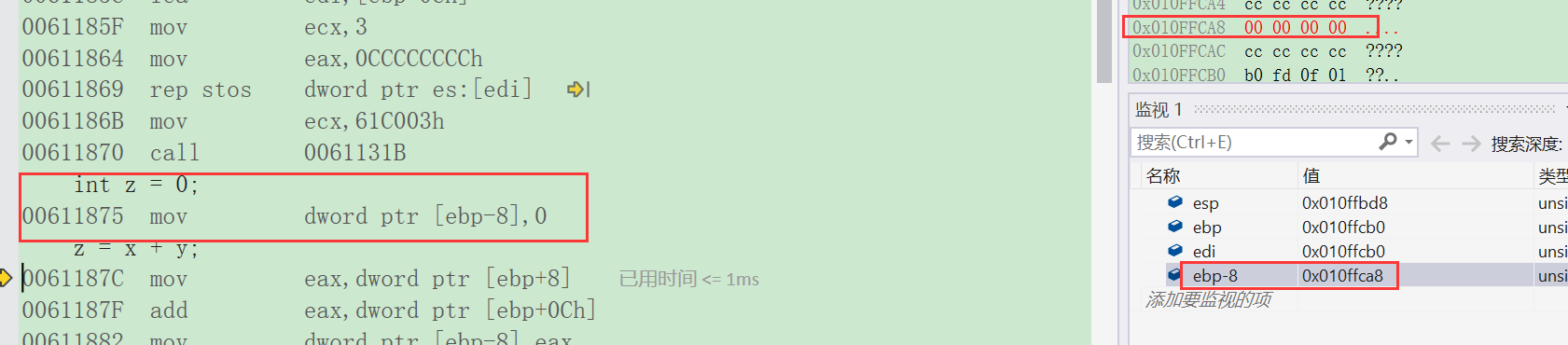

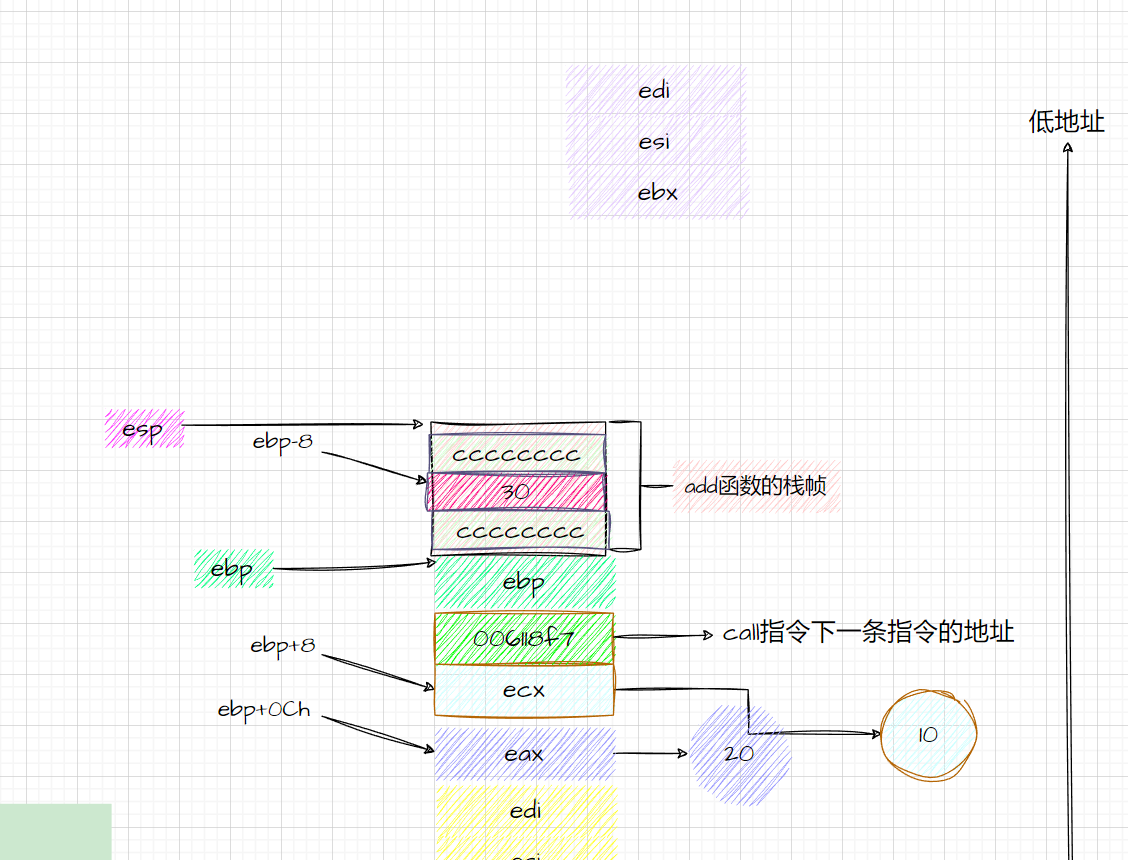

执行call指令后我们发现它里面放的是一个地址——006118f7

仔细观察我们发现这个地址就是call指令下一条指令的地址。那它记这个地址干什么呢-----add函数调用完回到call指令的下一条指令位置继续执行下面的代码

接下来机器继续执行以下代码和main函数栈帧创建时一样这里就不在赘述了

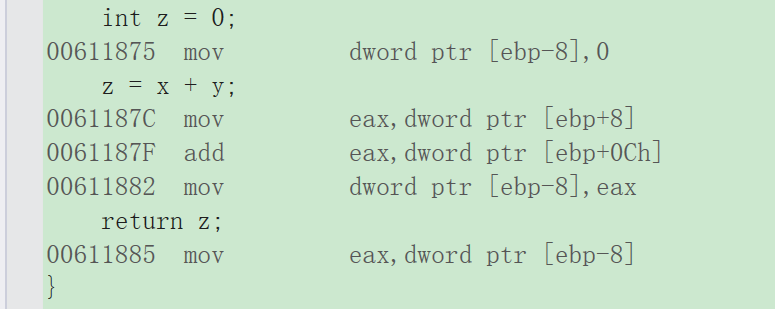

7.add函数内执行有效代码

此时c被设置为0

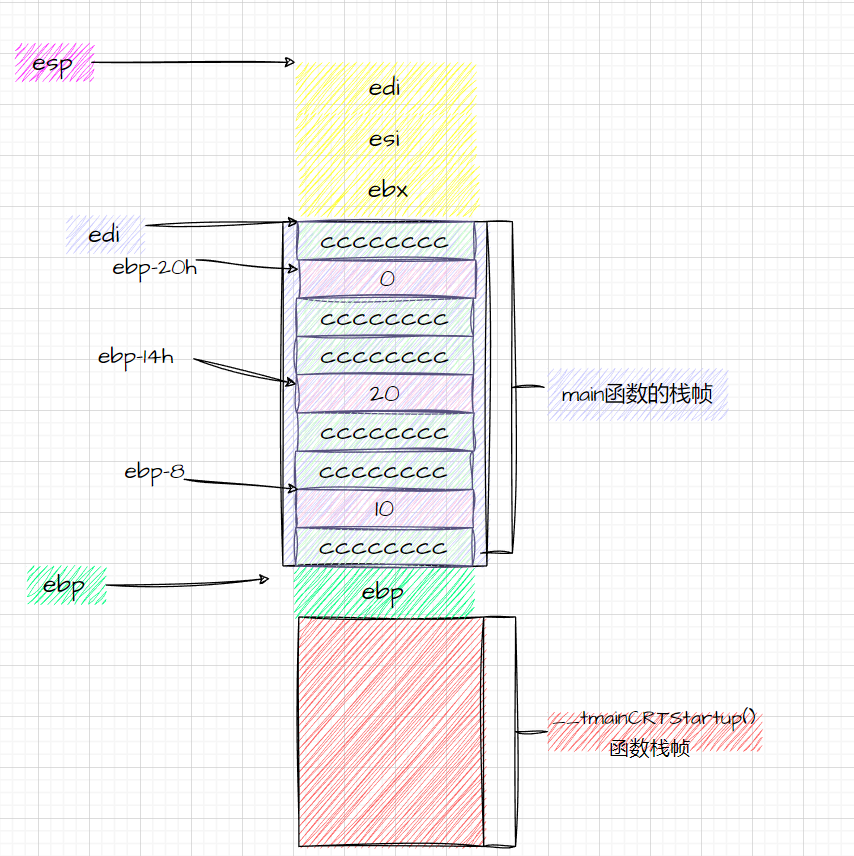

8.add是如何获得参数的

0061187C mov eax,dword ptr [ebp+8]

//将ebp+8位置的值放进eax eax=10

0061187F add eax,dword ptr [ebp+0Ch]

//eax再加上ebp+12位置的值 ,eax =eax + 20 = 30

00611882 mov dword ptr [ebp-8],eax

//再将eax放到ebp-8位置

这里我们发现函数的参数是在栈中找到的我们之前压进栈中的值其实我的add函数压根就没有去找a,b。这更加证实了形参是实参的一份临时拷贝

此时已经算出了结果我们是怎么返回的呢

00611885 mov eax,dword ptr [ebp-8]

将ebp-8位置的值放进eax寄存器中add函数结束z的值就销毁了但是寄存器不会销毁刚好可以带回我们的值。

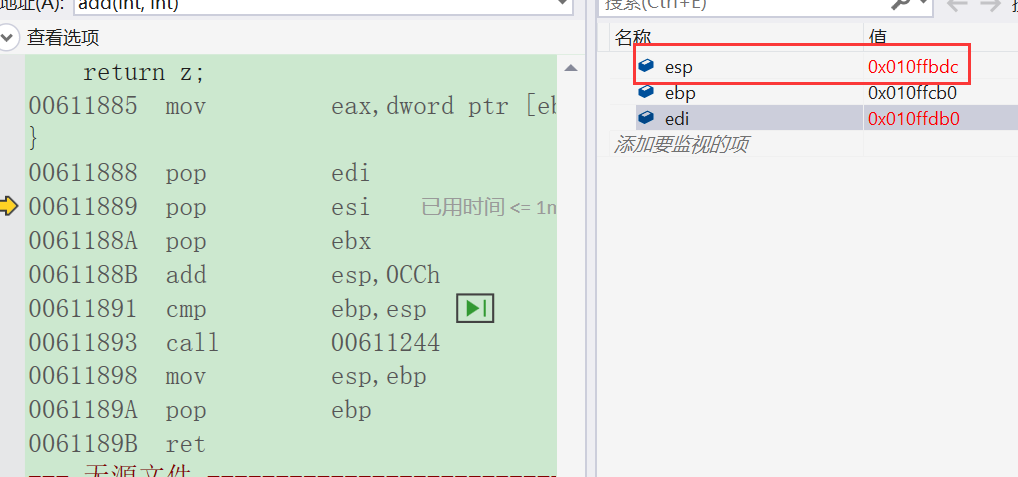

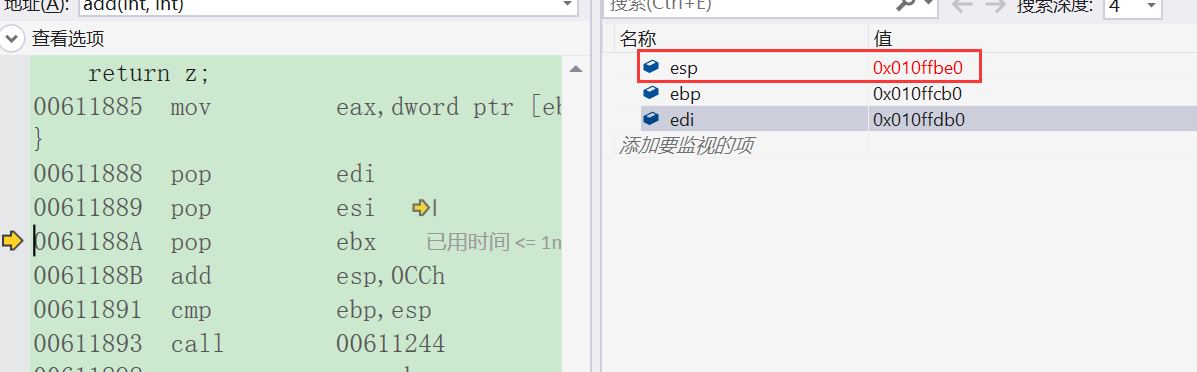

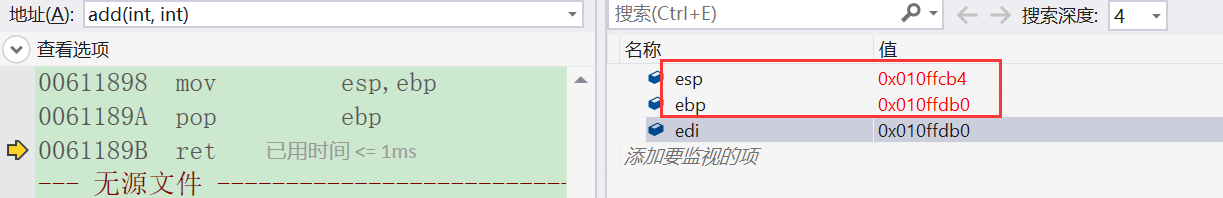

9. add函数栈帧的销毁

执行pop弹出栈esp地址增大

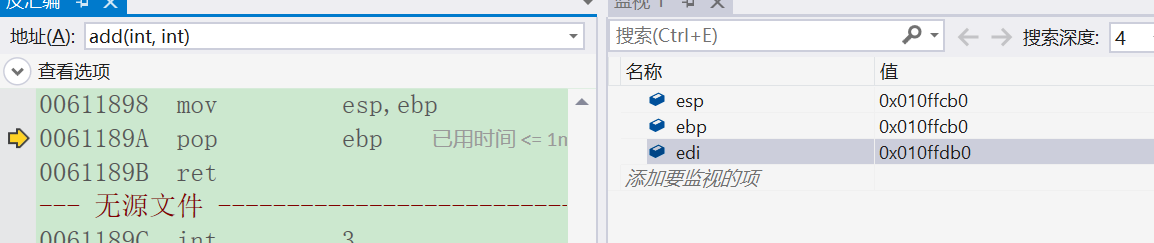

执行这两句代码。esp移动到ebp位置。ebp移动到以前的ebp位置esp再pop一次

执行最后一条ret指令此时该位置刚好是call指令的下一条指令的地址。

10.main函数栈帧的销毁

再执行esp+8即向高位移动实际上这条指令就是在销毁我们的形参

此时再执行 006118FA mov dword ptr [ebp-20h],eax ----将eax中的值放在ebp-20c中而eax中刚好又放的是我们add函数执行的结果

接下来就是打印值

销毁eax中的值

main函数函数栈帧销毁都与上面类似这里不多做赘述

三、总结

- 局部变量在内存中是如何创建

首先为这个函数分配好栈帧空间并初始化一部分空间为CCCCCCCC再为局部变量分配空间并初始化

- 变量不初始化为什么是随机值?

因为是在栈帧创建时的随机初始化为CCCCCCCC

- 函数是如何传参的顺序是什么?

在调用函数前形参已经被压入到栈中。进入函数后通过指针偏移找到参数

- 形参和实参是什么关系

形参是实参的一份临时拷贝

- 函数是如何调用以及返回的

函数会在调用前就记住调用位置下一条指令的地址调用结束后直接回到调用位置下一条指令

- 烫烫烫烫烫是怎么打印出来的呢

还是因为栈帧创建时的随机初始化为CCCCCCCC

如有错误请大佬指正

| 阿里云国内75折 回扣 微信号:monov8 |

| 阿里云国际,腾讯云国际,低至75折。AWS 93折 免费开户实名账号 代冲值 优惠多多 微信号:monov8 飞机:@monov6 |